Il gruppo ransomware REvil, scomparso pochi mesi fa, è tornato in attività e sta attaccando nuovamente le aziende. I primi segni di nuove attività sono apparse la scorsa settimana, quando il portale REvil, è nuovamente riapparso dal nulla.

REvil è entrato nella scena del ransomware nel 2019 ed è diventato ampiamente noto per gli attacchi a numerose grandi aziende, tra cui JBS e Kaseya, con richieste di riscatti multimilionari per recuperare i dati crittografati.

Il gruppo ha spento la propria infrastruttura web dopo un massiccio attacco alla società americana Kaseya, che ha colpito migliaia di imprese in diversi paesi del mondo.

Il ransomware ha richiesto alle società 50 milioni di dollari per un decryptor universale. Alla fine di luglio, Kaseya ha annunciato di aver ricevuto la chiave di decrittazione da una “terza parte” misteriosa, poi scoperto che si trattava di un forum online.

Per quasi due mesi non si è saputo nulla del gruppo, ma il 7 settembre il lodo data-leak-site (DLS) è tornato online con lo stesso elenco di vittime e il 9 settembre è stata caricata una nuova versione del ransomware REvil su VirusTotal, compilato il 4 settembre.

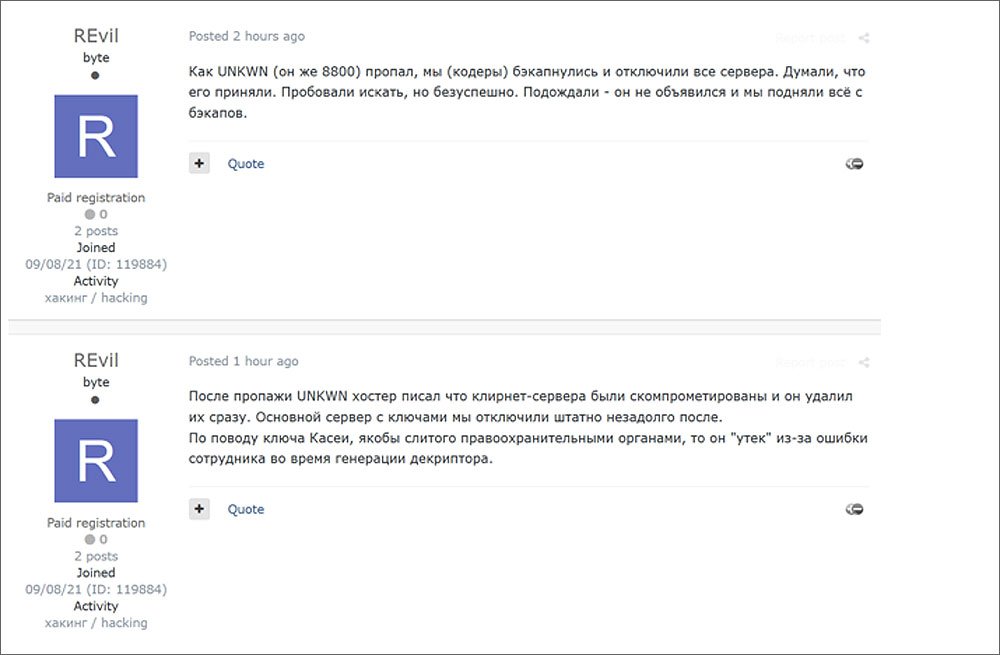

Secondo un messaggio su uno dei forum degli hacker, il gruppo ha un nuovo rappresentante pubblico al posto dell’amministratore di REvil, che usava sul forum XSS lo pseudonimo Unknown (o UNKN), del quale abbiamo pubblicato una intervista diverso tempo fa.

Secondo un nuovo portavoce noto come REvil, il gruppo ha temporaneamente cessato le operazioni a causa del sospetto che Unknown sia stato arrestato e che i server siano stati compromessi.

Ha anche affermato che il decryptor universale ottenuto da Kaseya è semplicemente “trapelato” a causa di un errore durante la generazione della chiave e non dopo un’operazione delle forze dell’ordine, come si pensava in precedenza.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…