Il gruppo ransomware REvil, scomparso pochi mesi fa, è tornato in attività e sta attaccando nuovamente le aziende. I primi segni di nuove attività sono apparse la scorsa settimana, quando il portale REvil, è nuovamente riapparso dal nulla.

REvil è entrato nella scena del ransomware nel 2019 ed è diventato ampiamente noto per gli attacchi a numerose grandi aziende, tra cui JBS e Kaseya, con richieste di riscatti multimilionari per recuperare i dati crittografati.

Il gruppo ha spento la propria infrastruttura web dopo un massiccio attacco alla società americana Kaseya, che ha colpito migliaia di imprese in diversi paesi del mondo.

Il ransomware ha richiesto alle società 50 milioni di dollari per un decryptor universale. Alla fine di luglio, Kaseya ha annunciato di aver ricevuto la chiave di decrittazione da una “terza parte” misteriosa, poi scoperto che si trattava di un forum online.

Per quasi due mesi non si è saputo nulla del gruppo, ma il 7 settembre il lodo data-leak-site (DLS) è tornato online con lo stesso elenco di vittime e il 9 settembre è stata caricata una nuova versione del ransomware REvil su VirusTotal, compilato il 4 settembre.

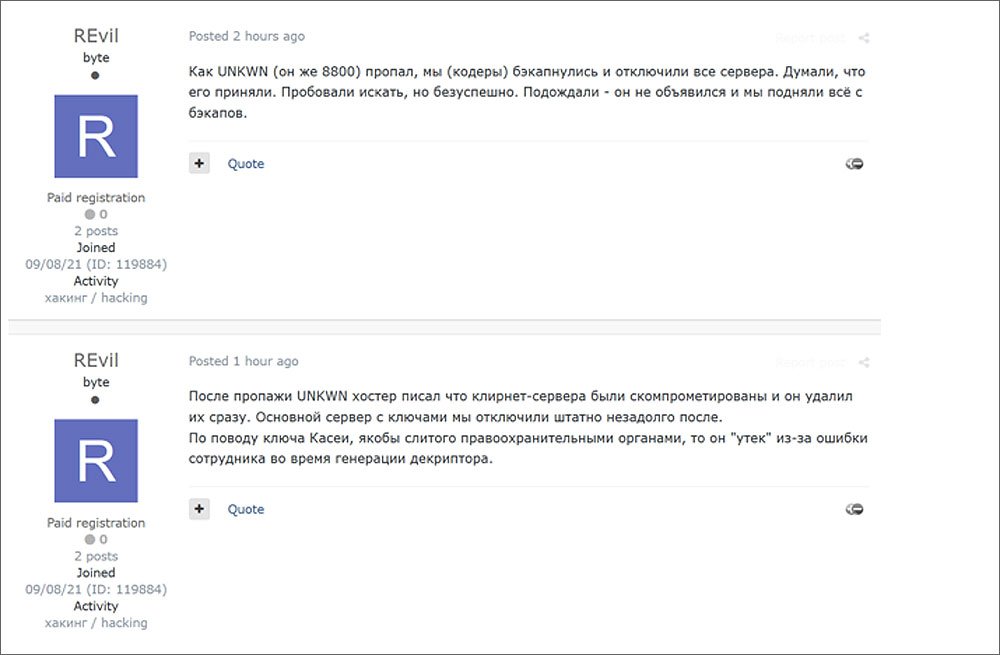

Secondo un messaggio su uno dei forum degli hacker, il gruppo ha un nuovo rappresentante pubblico al posto dell’amministratore di REvil, che usava sul forum XSS lo pseudonimo Unknown (o UNKN), del quale abbiamo pubblicato una intervista diverso tempo fa.

Secondo un nuovo portavoce noto come REvil, il gruppo ha temporaneamente cessato le operazioni a causa del sospetto che Unknown sia stato arrestato e che i server siano stati compromessi.

Ha anche affermato che il decryptor universale ottenuto da Kaseya è semplicemente “trapelato” a causa di un errore durante la generazione della chiave e non dopo un’operazione delle forze dell’ordine, come si pensava in precedenza.

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione