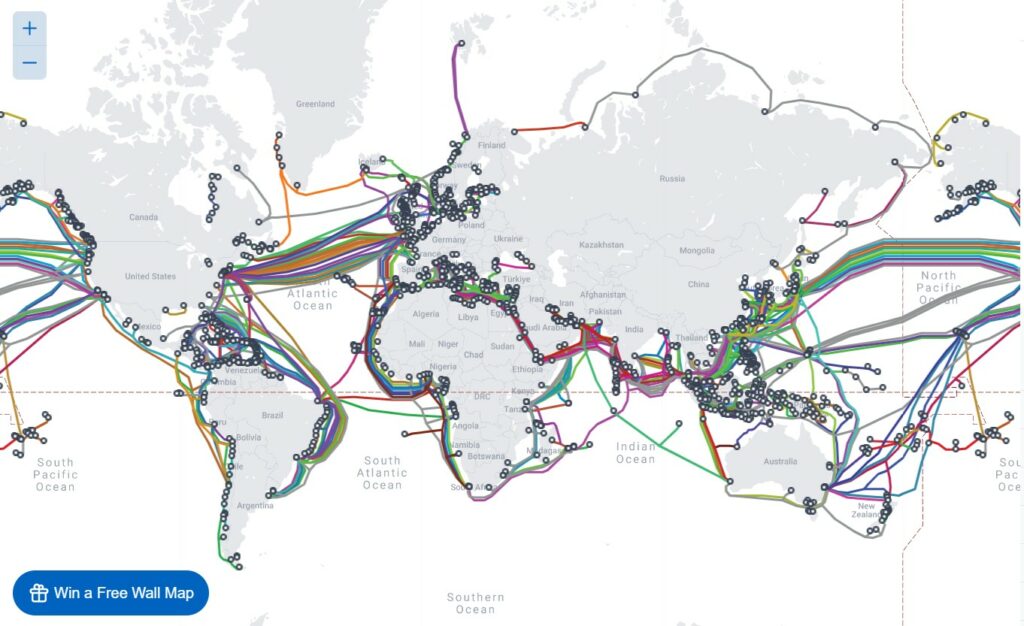

Secondo l’agenzia ENISA, in determinati momenti, fino al 97% di tutto il traffico Internet generato nel mondo passa attraverso cavi Internet sottomarini che giacciono sul fondo dei mari e degli oceani. Tali cavi sono un elemento critico dell’infrastruttura Internet globale e la loro protezione sia dagli attacchi informatici che dagli attacchi fisici e da altre minacce è estremamente importante.

Anche le interruzioni a breve termine dei cavi sottomarini possono causare incidenti informatici su larga scala. I punti deboli nel funzionamento di questa infrastruttura sono le stazioni di connessione di questi cavi, nonché le aree sottomarine con la loro elevata concentrazione.

La riparazione dei cavi sottomarini è complessa, richiede tempo e richiede navi specializzate.

Secondo il rapporto 2022 dell’International Cable Protection Committee, la maggior parte degli incidenti legati ai cavi sono accidentali e coinvolgono l’ancoraggio delle barche e la pesca. Ma c’è anche la tendenza ad un aumento costante del volume del traffico Internet che passa attraverso questi cavi, che provoca un aumento del carico e guasti periodici.

Sebbene l’intercettazione dei cavi sia considerata improbabile nelle profondità marine, l’accesso ai dati nelle stazioni di interconnessione è del tutto reale e rappresenta una minaccia. Anche l’informatore Edward Snowden riportò all’attenzione nel Datagate la presenza di un sistema chiamato Tempora. Tempora è un programma di sorveglianza usato dal British Government Communications Headquarters (quartier generale delle comunicazioni del governo britannico) che utilizza i collegamenti sottomarini per effettuare spionaggio.

I cavi sottomarini possono essere soggetti a un’ampia gamma di regimi normativi, leggi e autorità. A livello nazionale, la loro protezione può essere gestita dalle autorità delle telecomunicazioni, dalle autorità di sicurezza informatica, dalle guardie di frontiera e dai militari. Nel settore privato, l’ecosistema dei cavi sottomarini comprende proprietari e operatori di cavi, fornitori e società di manutenzione dei cavi.

L’ENISA ha pubblicato questo rapporto per supportare le autorità nazionali dell’UE nel monitoraggio delle reti di telecomunicazioni e delle principali infrastrutture Internet. I cavi sottomarini sono specificatamente menzionati nella direttiva NIS2 e dovrebbero essere presi in considerazione nelle strategie nazionali di sicurezza informatica.

Nonostante tutta l’apparente affidabilità della rete globale, rimane vulnerabile ai fenomeni naturali e alle azioni umane. Occuparsi della sicurezza e dell’affidabilità di questa infrastruttura è un compito che richiede gli sforzi congiunti della comunità internazionale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…