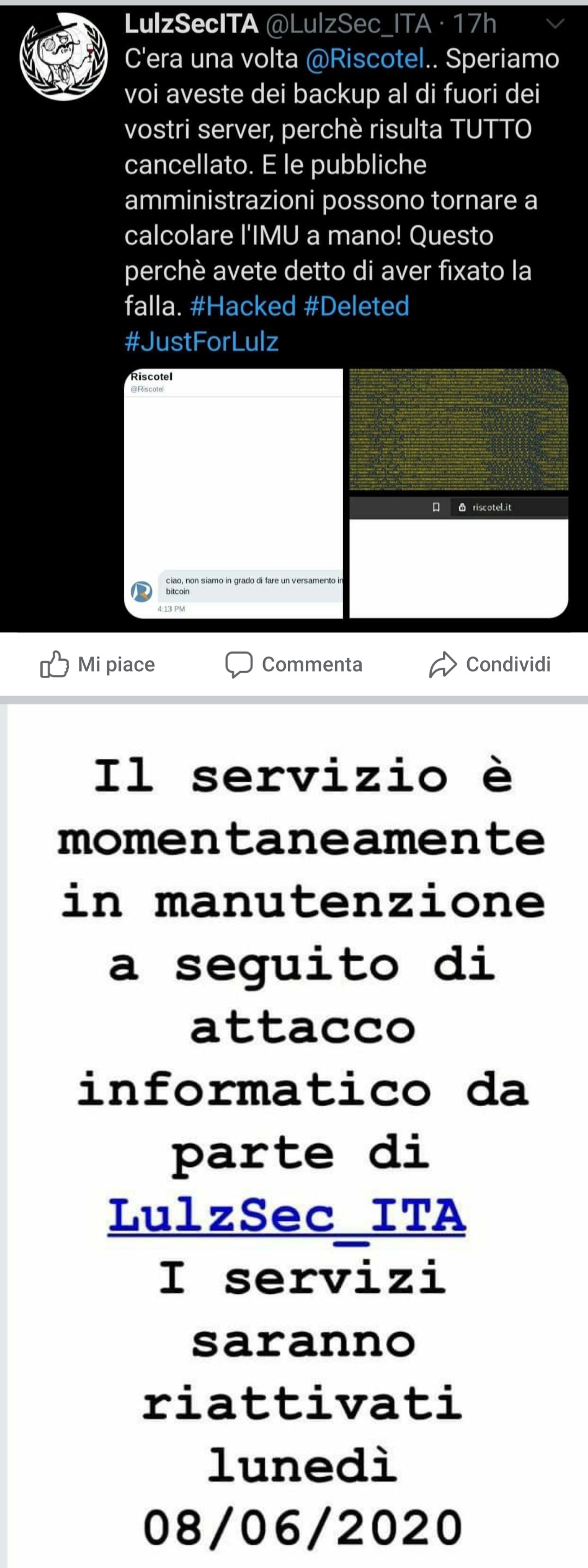

Informazioni, news, risorse e documenti per il cittadino sui tributi degli Enti Locali (Imu,Tari) per immobili e servizi, agenda digitale ed altro ancora, da diverse ore è offline, a seguito della #cancellazione del sito da parte del collettivo di #Hacktivisti #LulzSec.

Ma sembra, almeno dai messaggi #Twitter che erano stati avvisati in precedenza del fatto che era presente una grossa falla (probabilmente una RCE capace di far accedere al sistema, scalare i privilegi) per poter arrecare grossi danni.

Perché non è stata fixata la falla di sicurezza?

Perché i controlli di sicurezza devono essere fatti da altri?

Perché non si spendono soldi e non si inserisce “personale esperto” in materia di protezione dei dati e non parlo di “potificatori” e creatori di “belle slide” di high level security, ma di tecnici specializzati in #ethicalhacking per verificare la robustezza di un sistema che contiene i dati degli italiani?

Chi risponderà a queste domande?

#redhotcyber #cybersecurity #pa #sicurezza #databreach