Gallarate, 20 aprile 2023 – Sangfor Technologies – azienda leader globale di soluzioni di infrastruttura IT, specializzata in Cloud Computing & Cyber Security – annuncia la propria presenza tra i principali fornitori nel report di Forrester “The Network Analysis and Visibility Landscape Q1 2023”, per la soluzione di Network Detection and Response (NDR) – Cyber Command.

Il report NAV Landscape intende aiutare i professionisti della sicurezza e del rischio (S&R) a comprendere il valore che possono aspettarsi da un fornitore NAV, a capire come si differenziano i fornitori e a selezionarne uno in base alle dimensioni e all’orientamento del mercato. Il report approfondisce inoltre i valori di business, la maturità e le dinamiche del mercato, nonché i casi d’uso delle soluzioni NAV.

Quali sono le soluzioni NAV e quali i vantaggi?

Alla prima domanda Forrester risponde così: “Si tratta di soluzioni di sicurezza che si implementano passivamente nelle reti per analizzare il traffico e per rilevare le minacce utilizzando approcci comportamentali e basati sulla firma; scoprire e stabilire relazioni tra gli asset; analizzare il flusso di traffico; estrarre metadati pertinenti; abilitare l’acquisizione completa o mirata dei pacchetti; integrare con altri punti di controllo per correggere le minacce rilevate e abilitare la rete forense”.

In quanto ai vantaggi, le funzionalità complete delle soluzioni NAV ne forniscono una lunga serie:

Secondo il report Landscape, le soluzioni NAV sono anche un prerequisito per la Zero Trust Architecture (ZTA) in termini di efficacia, rilevando che “i professionisti di security hanno bisogno di una visibilità completa del traffico che viaggia sia Nord/Sud sia Est/Ovest. L’architettura Zero Trust richiede soluzioni NAV, che rendono visibile tutto il traffico che passa attraverso un’impresa.”

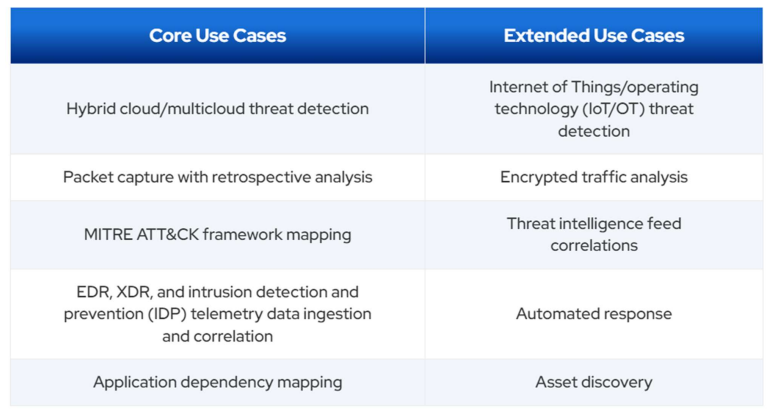

Il report di Forrester identifica una serie di casi di utilizzo fornita dalle soluzioni NAV: ci sono i casi d’uso core, quelli principalmente ricercati, e i casi di uso extended, che gli acquirenti sperano di trovare in aggiunta a quelli principali (cfr tabella).

Forrester ha intervistato ogni vendor incluso nel report sui migliori casi d’uso, grazie ai quali i clienti li hanno scelti. Utilizzando queste informazioni, Forrester ha determinato i casi d’uso extended che mettono in evidenza la differenziazione tra i fornitori.

Oltre ad affrontare tutti i casi d’uso core, Sangfor fornisce anche quattro dei cinque casi di uso extended.

Si tratta di rilevamento delle minacce IoT/OT, analisi del traffico crittografato, risposta automatizzata e rilevamento degli asset.

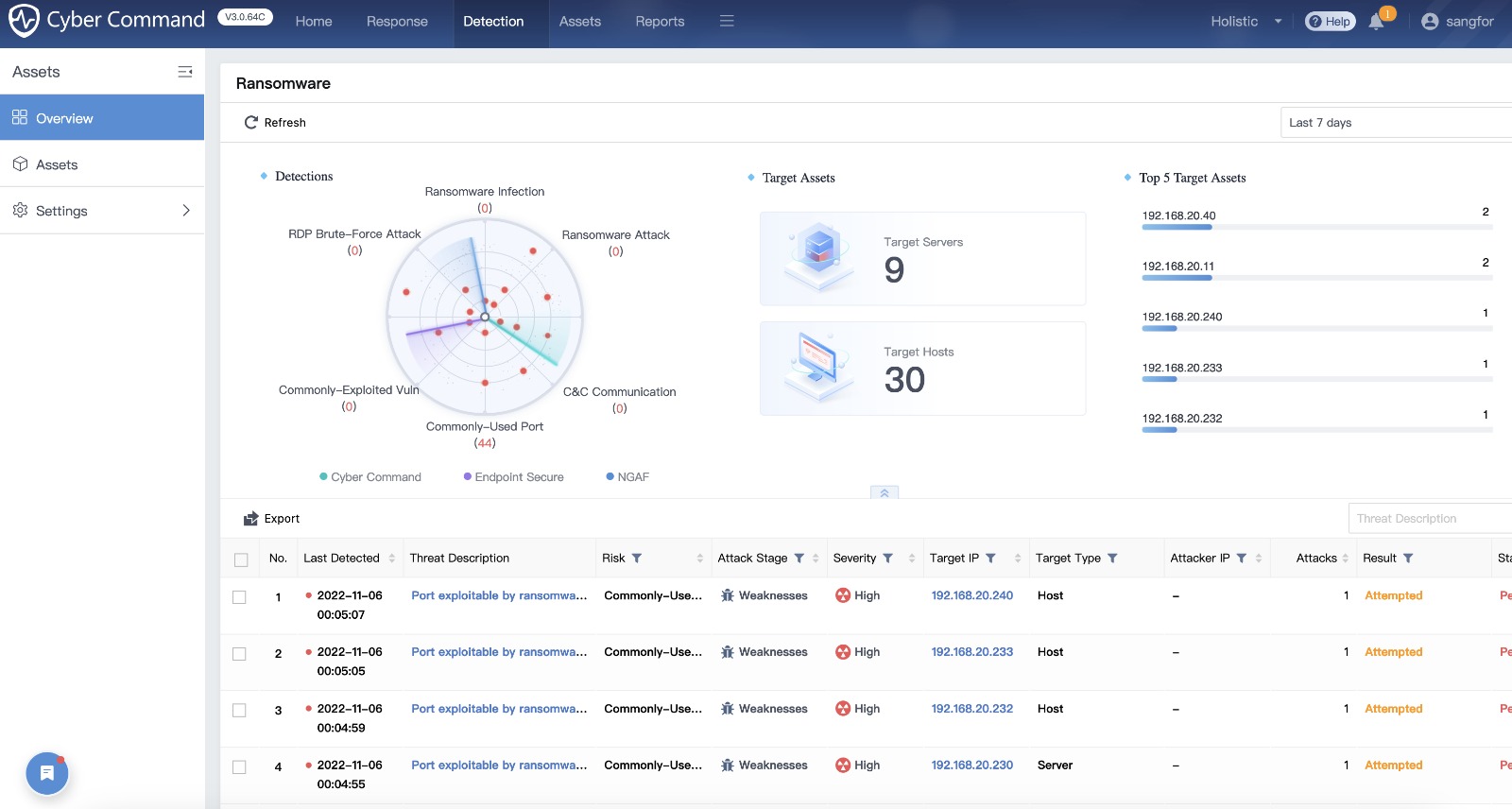

Sangfor Cyber Command è la soluzione NDR (Network Detection and Response) all’avanguardia che

aiuta le organizzazioni a rilevare e a rispondere in modo efficace alle minacce alla sicurezza avanzate e

sconosciute presenti nella loro rete.

Cyber Command sfrutta la potenza dell’intelligenza artificiale e dell’apprendimento automatico per monitorare e analizzare il traffico a livello di rete in tempo reale, identificando e avvisando i team dedicati alla sicurezza su attività e anomalie sospette. Fornendo una visibilità senza precedenti dell’ambiente di rete, Cyber Command consente al personale IT di intervenire rapidamente per correggere le minacce nascoste, gli attacchi in corso, nonché i rischi e le vulnerabilità. Il modulo SOAR integrato di Cyber Command consente inoltre di automatizzare le azioni di risposta alle minacce rilevate, riducendo significativamente l’impatto causato dagli incidenti di sicurezza.

E’ possibile richiedere una versione di prova gratuita di Cyber Command: Proof of Value (POV) of Sangfor

Sangfor Technologies è azienda leader globale di soluzioni di infrastruttura IT iperconvergente, specializzata in Cloud Computing & Cyber Security. Grazie all’ampia gamma di soluzioni e servizi e alla collaborazione con Sangfor Technologies riconosciuta tra i principali fornitori di soluzioni NAV – pag. 3

una rete capillare di partner certificati, Sangfor può rispondere alle esigenze delle imprese di tutt’Italia.

Rendere la trasformazione digitale più semplice e sicura è l’obiettivo di Sangfor Technologies, che si impegna a fornire un servizio tempestivo e professionale. Sono già oltre 800 i clienti che in Italia utilizzano le soluzioni Hybrid Cloud and Security tra pubblica amministrazione locale e centrale, sanità, università, finance e imprese private. Fondata nel 2000, Sangfor conta più di 9.500 professionisti distribuiti in oltre 60 sedi in tutto il mondo.