Ne avevamo parlato di recente di come Apple voglie avviare una serie di iniziative denominate Child Safety, ovvero una scansione delle foto presenti nei dispositivi alla ricerca di abusi sui minori prima che queste transitino su iCloud, ma abbiamo parlato anche di “ChatControl”, il sistema di sorveglianza che sta istituendo l’unione europea.

Entrambi i servizi si prefissano come obiettivo quello di poter analizzare le immagini o i testi rispettivamente presenti sui telefonini, o mail o messaggi sui social network, per ricercare tracce di materiale pedopornografico.

Il grande crittografo riporta che Apple sta inserendo delle “backdoor” all’interno di iMessage

“L’annuncio di Apple che inizierà la scansione delle foto alla ricerca di materiale pedopornografico è un grosso problema.”

Inoltre aggiunge che

“Questo è abbastanza scioccante da parte di Apple, che generalmente è molto positiva relativamente alla privacy. Apre le porte a tutti i tipi di sorveglianza, poiché ora che il sistema è stato creato può essere utilizzato su tutti i tipi di messaggi. E rompe la crittografia end-to-end, nonostante le smentite di Apple :”

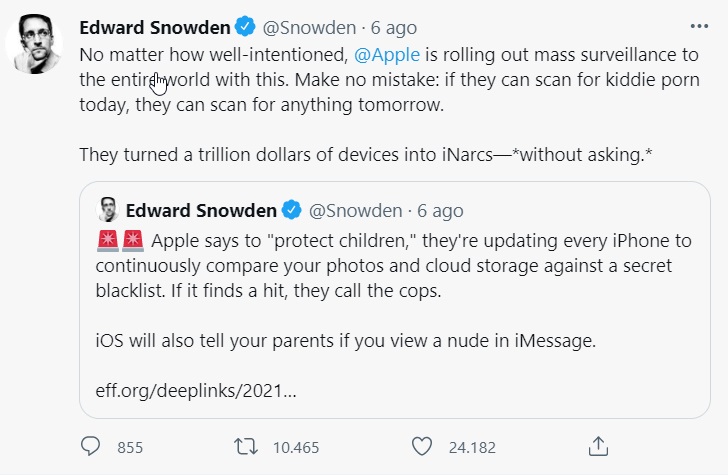

Parallelamente anche l’account di Edward Snowden, ha twittato le seguenti parole:

“Non importa quanto bene sia intenzionata, @Apple sta estendendo la sorveglianza di massa al mondo intero con questo. Non commettere errori: se possono cercare porno per bambini oggi, possono cercare qualsiasi cosa domani. Hanno trasformato un trilione di dollari di dispositivi in iNarcs—*senza chiedere.*”

Ovviamente non si sono espressi sul problema Europeo ChatControl, ma di fatto si tratta dello stesso principio ovvero, aprire tutte le comunicazioni private (quindi email, chat, whatsapp, ecc…) alla ricerca di informazioni inerenti gli abusi ai bambini.

Il coro è comune: sebbene il fine sia nobile, stiamo aprendo le porte ad un futuro “stato di sorveglianza”, in quanto una volta che tale funzionalità sarà disponibile per questo scopo, basterà poco per poterla utilizzare per altri fini, compresi gli abusi della stessa come è successo con la legge FISA e il DataGate.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…