Alcuni attori malintenzionati stanno sfruttando applicazioni web vulnerabili, progettate per addestramento alla sicurezza o test di penetrazione interna, per accedere agli ambienti cloud di grandi aziende e vendor di sicurezza.

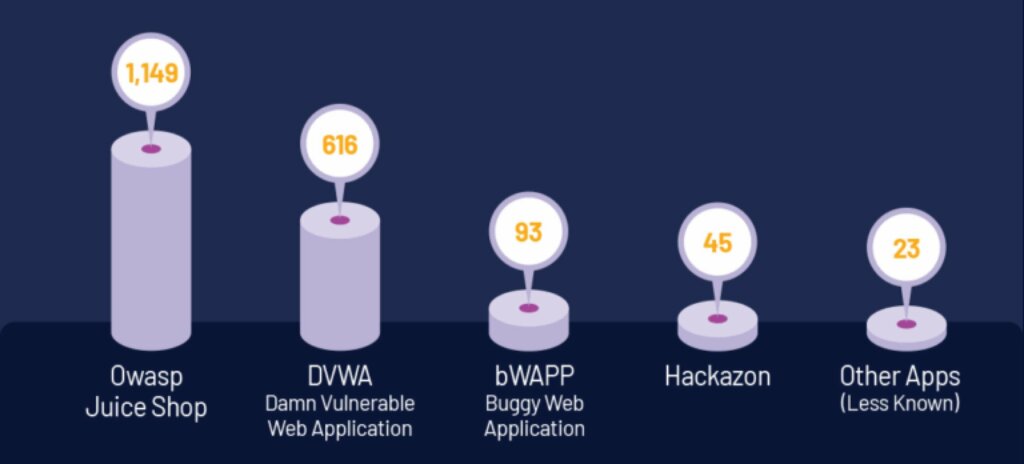

Queste app, come DVWA, OWASP Juice Shop, Hackazon e bWAPP, sono intenzionalmente vulnerabili, ma quando sono pubbliche e gestite da account cloud con privilegi elevati diventano una minaccia concreta.

Pentera, una società che automatizza i test di penetrazione, ha scoperto prove che questi vettori vengono già usati per compromettere sistemi, distribuire miner di criptovalute, impiantare webshell e muoversi verso risorse più sensibili.

Gli analisti di Pentera hanno trovato 1.926 applicazioni vulnerabili esposte su internet e spesso collegate a ruoli di gestione accessi e identità troppo permissivi. Queste istanze sono state individuate su infrastrutture cloud come AWS, GCP e Azure.

Alcune delle app identificate appartenevano a società della classifica Fortune 500 che includono nomi come Cloudflare, F5 e Palo Alto Networks, tutte informate dei problemi e successivamente intervenute per correggerli.

Molte di queste applicazioni esposte contenevano set di credenziali cloud esposte. In oltre la metà dei casi venivano utilizzate credenziali predefinite, agevolando la compromissione da parte degli attaccanti.

Gli accessi ottenuti potevano consentire ai cybercriminali di leggere e scrivere su storage come S3, GCS e Azure Blob, interagire con Secrets Manager, accedere ai registri dei container e ottenere permessi amministrativi completi.

Secondo il report condiviso da pentera, i rischi non sono ipotetici: gli aggressori hanno già sfruttato queste vulnerabilità nel mondo reale. Durante la verifica di diverse applicazioni vulnerabili, Pentera ha trovato evidenze di compromissioni, con shell stabilite sulle macchine e dati enumerati per identificarne i proprietari.

Ad esempio, su 616 istanze DVWA scoperte, circa il 20% presentava artefatti lasciati da attori malevoli. Il miner di criptovalute XMRig era in funzione su alcuni sistemi, estraendo Monero in background. Un altro meccanismo trovato era uno script di persistenza avanzato chiamato ‘watchdog.sh’, capace di ripristinarsi da un backup codificato in base64 e scaricare nuovamente XMRig da GitHub.

In altri casi è stato impiantato un webshell PHP (‘filemanager.php’) con credenziali di autenticazione integrate e funzioni complete di gestione file e comandi.

Pentera invita le organizzazioni a mantenere un inventario dettagliato di tutte le risorse cloud, incluse le applicazioni di test, e isolarle dagli ambienti di produzione.

È consigliato applicare ruoli IAM con privilegi minimi, cambiare le credenziali predefinite e impostare una scadenza automatica per le risorse temporanee.