Gli affiliati di LockBit (che abbiamo incontrato questa estata con l’incidente ad Accenture, la grande azienda di consulenza multinazionale), come sappiamo non colpiscono soltanto le grandi aziende, ma anche le piccole e le medie.

L’operazione ransomware, è una tra quelle più grandi ad oggi nelle underground, come il ransomware Conti e ogni giorno, vengono pubblicate nuove società violate sui loro DLS, come in questo caso relativamente all’azienda italiana Selini Gorup.

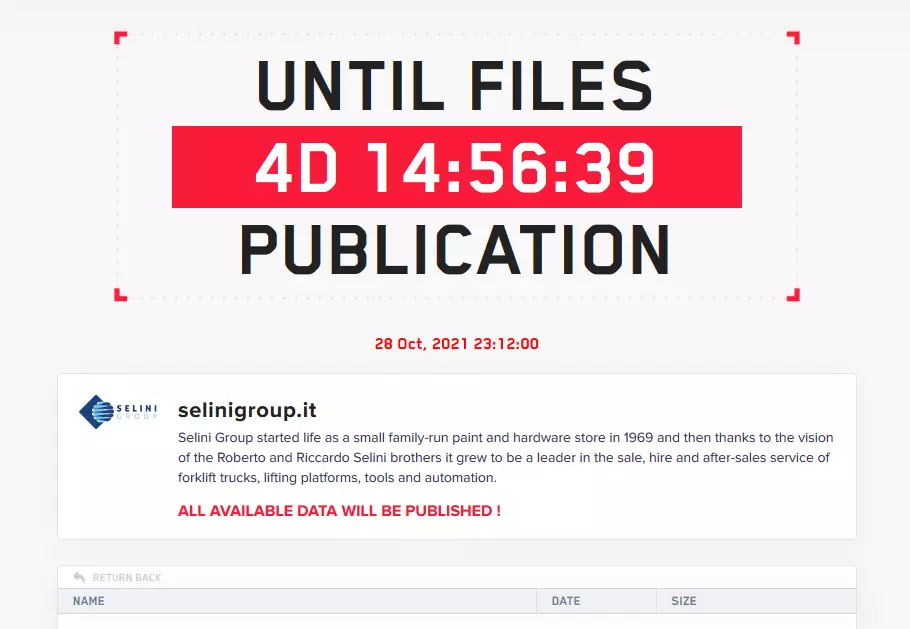

Selini Group, da piccolo negozio di colorificio e ferramenta a conduzione familiare fondato nel 1969 dalla famiglia, grazie all’intuito dei fratelli Roberto e Riccardo Selini, si è successivamente ampliato fino a diventare un’azienda leader nella vendita, nel noleggio e nell’assistenza di carrelli elevatori, sollevamento, utensileria e automazione.

Selini Group è un’azienda solida basata sulla professionalità di persone competenti, una realtà moderna e innovativa al servizio delle esigenze dei propri clienti che offre soluzioni vantaggiose e su misura in modo rapido e tempestivo.

Il classico countdown di Lockbit, in questo caso scadrà il 28 Oct, 2021 23:12:00. Qualora l’azienda non avrà pagato il riscatto agli affiliati di LockBit, i loro dati in quella data risulteranno di pubblico dominio.

Monitoreremo l’evoluzione della minaccia e qualora ci siano ulteriori informazioni, le pubblicheremo su questo articolo.