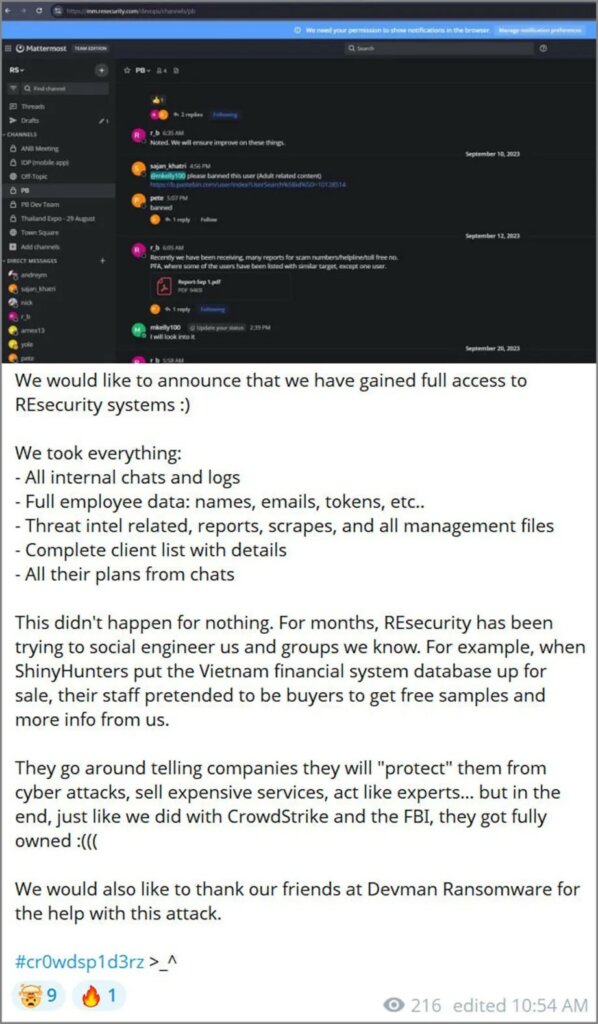

Il gruppo, che si fa chiamare Scattered Lapsus$ Hunters, afferma di aver compromesso Resecurity come risposta diretta alle attività di analisi e di studio condotte nei suoi confronti, in particolare attraverso tecniche di ingegneria sociale.

Resecurity adotta una posizione diversa. I rappresentanti dell’azienda insistono sul fatto che i sistemi compromessi non fossero correlati all’infrastruttura principale dell’azienda.

Secondo un rapporto pubblicato il 24 dicembre, attività sospette sono state rilevate già a novembre. Il team dell’azienda ha identificato segnali di ricognizione esterna e ha identificato indirizzi IP associati all’Egitto e al servizio VPN Mullvad.

In risposta alla potenziale minaccia, gli specialisti di Resecurity hanno implementato un ambiente isolato con dati falsificati, in cui è stato intenzionalmente incorporato un account con diritti di accesso per l’aggressore osservato.

Il sistema conteneva dati falsi, tra cui oltre 28.000 profili utente fittizi e oltre 190.000 transazioni formattate secondo l’API di Stripe. Lo scopo di questo honeypot era quello di ottenere informazioni sul comportamento, i metodi e gli strumenti dell’aggressore.

Di seguito un tracciato record di cliente falsi (record consumatore) inseriti nella HoneyPot da Resecurity.

A dicembre, Resecurity ha rilevato un tentativo di dump automatico di dati su larga scala, in cui un aggressore ha avviato quasi 190.000 richieste utilizzando reti proxy. Durante l’attacco, alcuni indirizzi IP reali sono diventati temporaneamente visibili a causa di errori di connessione. Questi dati sono stati condivisi con le forze dell’ordine.

Successivamente, nuovi dati falsi sono stati aggiunti all’honeypot per analizzare ulteriormente il comportamento dell’aggressore.

Ciò ha portato a ulteriori errori da parte loro, consentendo loro di restringere la propria infrastruttura. Sono stati anche in grado di identificare i server utilizzati per automatizzare l’attacco. Secondo l’azienda, uno dei suoi partner internazionali delle forze dell’ordine ha persino avviato una richiesta di estradizione sulla base dei dati ottenuti.

Al momento della pubblicazione, ShinyHunters non aveva fornito ulteriori prove, ma aveva promesso di divulgare presto maggiori informazioni.

Resecurity è una società globale di cybersecurity con sede a Los Angeles che fornisce soluzioni avanzate di protezione digitale a grandi imprese, agenzie governative e istituzioni nazionali. Fondata nel 2016, l’azienda si è affermata come realtà innovativa nel campo della cyber threat intelligence, gestione del rischio, protezione degli endpoint e monitoraggio delle minacce informatiche, con un approccio fortemente data-driven basato su Big Data, intelligenza artificiale e data science. La sua piattaforma integrata è concepita per identificare in anticipo violazioni dei dati e rischi emergenti, aiutando le organizzazioni a difendersi da attacchi complessi e sofisticati.