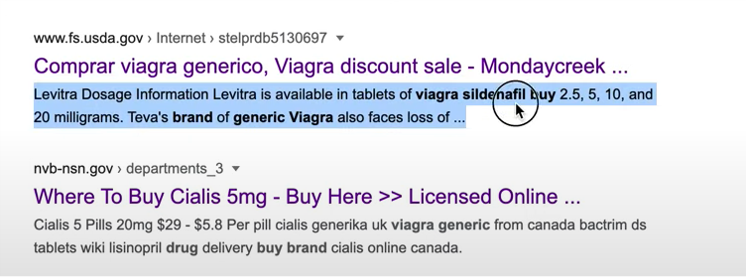

Il ricercatore di sicurezza informatica Zach Edwards ha scoperto che molti siti governativi e militari statunitensi che utilizzano i domini .gov e .mil, contenevano materiale pornografico e spam, ad esempio annunci per il Viagra, valuta di gioco per Roblox, generatori di carte regalo Xbox e così via.

Edwards ha capito rapidamente che tutti questi siti condividevano lo stesso software fornito dall’appaltatore statale Laserfiche. Questa società è fornitore di servizi all’FBI, alla CIA, al Tesoro degli Stati Uniti, alle forze armate e ad altre agenzie governative.

Si è scoperto che il prodotto Laserfiche Forms contiene una vulnerabilità che consente agli aggressori di pubblicare contenuti dannosi e spam su risorse governative affidabili.

Quindi, il ricercatore ha monitorato la vulnerabilità per oltre un anno e ha scoperto che i siti Web del senatore americano John Tester e della Guardia nazionale del Minnesota, ad esempio, indirizzavano gli utenti a risorse per la vendita di viargra.

“La vulnerabilità è stata utilizzata per creare esche di phishing sui domini .gov e .mil che hanno spinto i visitatori a reindirizzamenti dannosi e li hanno messi a rischio di utilizzare altri exploit”

afferma Edwards.

L’esperto ha condiviso le sue conclusioni sui problemi riscontrati su circa 50 diversi sottodomini di stato nel seguente video e ha anche mostrato la vulnerabilità in azione.

Gli sviluppatori di Laserfiche hanno già rilasciato una patch per questo bug, oltre a istruzioni pubblicate su come ripulire lo spam dal sito.

Secondo la società, la radice del problema era una vulnerabilità di caricamento di file non autenticato. Questo perché Laserfiche Forms dispone di un modulo pubblico che consente il caricamento di file. Vi possono accedere utenti non autenticati, eventualmente caricando file sul sito di qualcun altro e rendendo disponibili i contenuti in rete.

Sebbene la maggior parte dei clienti governativi dell’azienda abbiano già ripulito le proprie risorse dallo spam, Edwards scrive che Laserfiche non ha ancora corretto la vulnerabilità in tutte le versioni del suo prodotto e che alcuni di essi sono ancora oggetto di abusi da parte degli hacker.

La società afferma che nel prossimo futuro sono previsti aggiornamenti di sicurezza per una serie di versioni precedenti di Laserfiche Forms.