Un nuovo metodo di spionaggio informatico chiamato SnailLoad consente di scoprire la cronologia di navigazione di un utente analizzando i ritardi dei pacchetti di rete nella sua connessione Internet.

Questo metodo di attacco è stato sviluppato dai ricercatori dell’Università Tecnica di Graz, con sede in Austria, e si distingue per il fatto che non richiede l’accesso diretto al dispositivo della vittima o alla sua rete Wi-Fi.

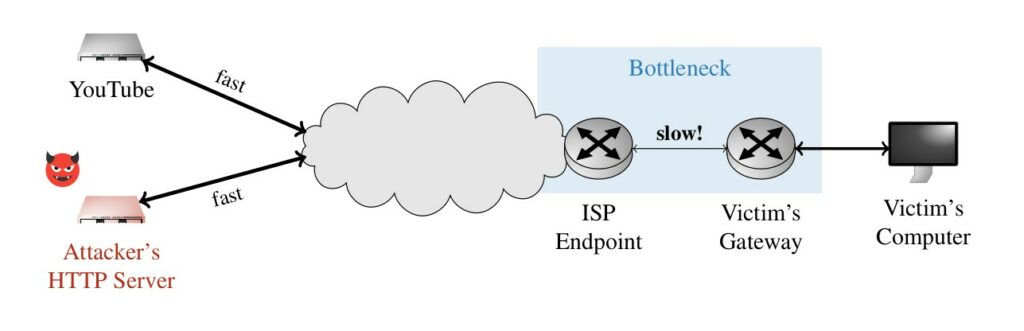

L’essenza dell’attacco è che l’aggressore costringe l’utente a scaricare un file innocuo dal suo server. Quindi, durante il download del file, il server misura i ritardi sulla rete della vittima mentre la vittima naviga su siti Web o guarda video. Utilizzando strumenti di intelligenza artificiale, un hacker può determinare con elevata precisione quali contenuti consuma un utente: fino al 98% per i video e fino al 63% per i siti web.

Il nome “SnailLoad” deriva dal fatto che il file esca viene trasmesso a una velocità molto bassa, consentendogli di monitorare a lungo la connessione di rete della vittima. Per attaccare non è necessario eseguire codici dannosi sul dispositivo dell’utente, è sufficiente lo scambio continuo di dati.

Le nostre vite digitali lasciano tracce anche dove non ce le aspettiamo.

La protezione delle informazioni personali online richiede una vigilanza costante sia da parte degli utenti che degli sviluppatori di tecnologia. In un mondo in cui anche la latenza della rete può dire molto su di noi, è importante ricordare: la sicurezza è uno stile di vita, non un’attività occasionale.