Dall’inizio del 2024, gli specialisti FACCT hanno rilevato più di mille e-mail di phishing che distribuiscono malware e mirano ad aziende, agenzie governative e banche in Russia e Bielorussia. Gli esperti ritengono che dietro questi attacchi ci sia il gruppo TA558.

Si ritiene che TA558 sia attivo dal 2018 e che gli obiettivi principali del gruppo siano istituti finanziari, organizzazioni governative e aziende del settore turistico. Gli hacker utilizzano attivamente attacchi di phishing in più fasi e ingegneria sociale per iniettare malware nei computer delle vittime, posizionare payload su server legittimi e utilizzare malware anche per rubare dati e controllare da remoto i sistemi delle vittime.

Nei nuovi attacchi, gli specialisti di FACCT hanno identificato metodi di steganografia (nascondere informazioni all’interno di file o immagini) caratteristici del gruppo durante la trasmissione di payload, nonché l’uso di file dannosi i cui nomi includevano le parole “Love” e “Kiss”.

Nel rapporto, i ricercatori sottolineano che gli aggressori continuano a sfruttare una vecchia vulnerabilità di Microsoft Office (CVE-2017-11882), scoperta e risolta nel 2017. Ciò indica che purtroppo tali attacchi hanno ancora successo ed efficacia e che l’utilizzo di vulnerabilità obsolete indica che i sistemi di molti utenti non sono sufficientemente aggiornati.

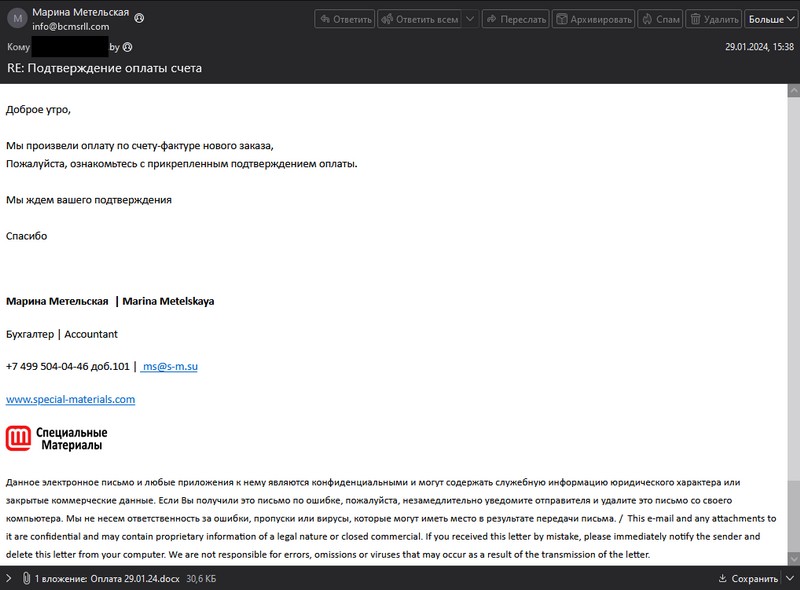

Dall’inizio del 2024 gli specialisti hanno intercettato 202 e-mail di phishing inviate dagli indirizzi e-mail export@bcmsrll[.]com, expo@bcmsrll[.]com, info@bcmsrll[.]com e contact@bcmsrll[.]com. Si segnala che nel periodo dal 1° gennaio 2024 al 25 maggio 2024 gli aggressori hanno spostato il dominio bcmsrll[.]com tra tre diversi host dove si trovava il server di posta AutoSMTP.

Le e-mail di phishing sono state scritte in russo, inglese, turco, rumeno e italiano. La lingua è stata scelta in base all’ubicazione geografica dell’azienda per conto della quale è stata inviata la lettera.

I messaggi degli hacker potrebbero essere inviati in modo mirato (con l’indirizzo a un destinatario specifico indicato nel testo della lettera) o durante invii di massa, senza alcuna specificazione.

Le lettere contenevano allegati in formato .docx o .xls e, una volta aperti, veniva lanciata una macro che inviava una richiesta alla risorsa hxxp://tau[.]id/0vzd8, le cui informazioni erano contenute nel corpo del file. La macro ha inoltre sviluppato un altro vettore di attacco scaricando sul computer della vittima lo script VBS xmass.vbs.

È stato xmass.vbs a sfruttare la citata vulnerabilità CVE-2017-11882, associata ad un errore nella gestione degli oggetti di memoria. Come risultato dello sfruttamento del bug, quando si apre un documento appositamente preparato, si verifica un buffer overflow, che consente agli aggressori di eseguire codice arbitrario sul sistema della vittima.

Successivamente, il malware chiama Windows PowerShell, a cui vengono passati i parametri estratti dal file xmass.vbs. In questo caso, il parametro viene passato utilizzando la steganografia per impedire il possibile rilevamento di processi in esecuzione e iniezioni in processi in esecuzione.

La maggior parte delle e-mail degli hacker studiate contenevano il malware RAT Agent Tesla o Remcos. Una volta lanciato sul computer della vittima, questo malware si attacca al sistema, si nasconde all’utente e consente all’aggressore di accedere al dispositivo infetto.

Consente agli hacker di acquisire video da webcam, manipolare appunti e mouse, visualizzare notifiche, scaricare ed eseguire file, raccogliere informazioni di sistema, nascondere schermate e finestre del sistema operativo, intercettare audio e sequenze di tasti e rubare dati utente.