Dopo l’articolo intitolato “Battaglia tra titani! Signal e Telegram si sfidano a duello sui social network. Quale il messenger più sicuro?” pubblicato da RHC nella giornata di ieri, Telegram invia una nota in redazione.

Remi Vaughn, rappresentante di Telegram Messenger (già incontrato diverse volte), sottolinea l’accuratezza e la trasparenza dei protocolli di crittografia di Telegram. Contrariamente a quanto affermato da Meredith Whittaker nell’articolo, viene riportato che i protocolli di crittografia di Telegram sono completamente documentati e il codice dell’app è open source, consentendo a ricercatori indipendenti di verificare la loro integrità.

Vaughn cita anche uno studio dell’Università di Udine che conferma l’affidabilità della crittografia di Telegram.

L’azienda ribadisce che non è mai stato trovato alcun mezzo per violare i suoi protocolli di crittografia. Inoltre, Vaughn richiama l’attenzione sul fatto che anche le app di Telegram sono basate su protocolli di crittografia open source, sottolineando così l’impegno dell’azienda per la trasparenza e la sicurezza. La nota si conclude con un ringraziamento per l’attenzione e un invito alla correttezza nell’affrontare le questioni di sicurezza online.

Questa risposta di Telegram dimostra la sua volontà nel chiarire eventuali dubbi sulla sicurezza della piattaforma e di garantire agli utenti la massima protezione durante l’utilizzo del servizio.

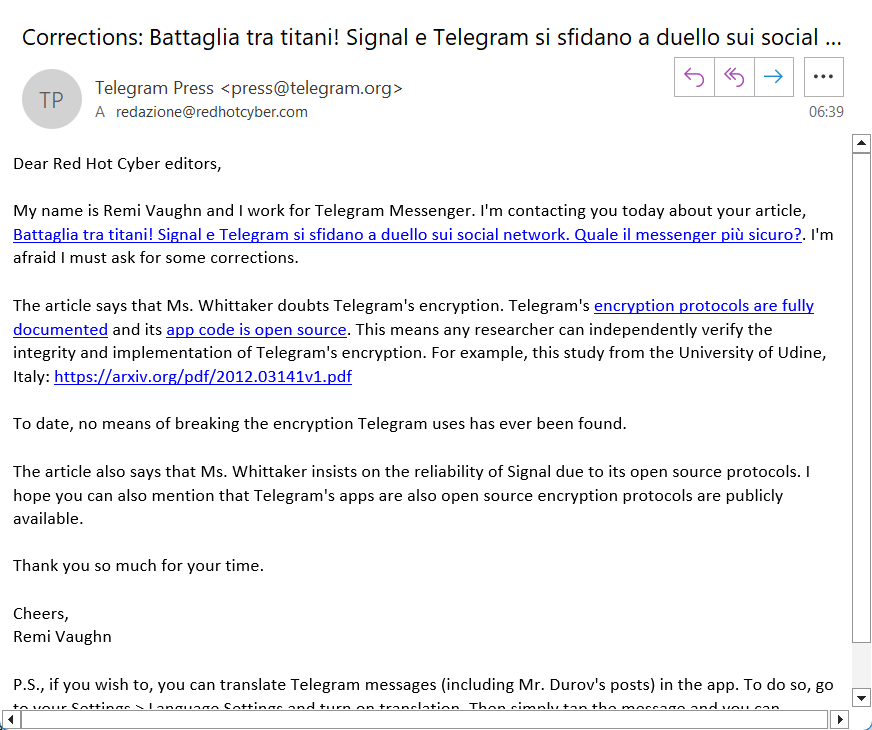

Di seguito l’intera email inviata alla redazione da Telegram.

Mi chiamo Remi Vaughn e lavoro per Telegram Messenger. Ti contatto oggi in merito al tuo articolo, Battaglia tra titani! Signal e Telegram si sfidano a duello sui social network. Quale il messenger più sicuro?. Temo di dover chiedere alcune correzioni.

L'articolo dice che la signora Whittaker dubita della crittografia di Telegram. I protocolli di crittografia di Telegram sono completamente documentati e il codice dell'app è open source. Ciò significa che qualsiasi ricercatore può verificare in modo indipendente l'integrità e l'implementazione della crittografia di Telegram. Ad esempio, questo studio dell’Università di Udine, Italia: https://arxiv.org/pdf/2012.03141v1.pdf

Ad oggi, non è mai stato trovato alcun mezzo per violare la crittografia utilizzata da Telegram.

L'articolo dice anche che la signora Whittaker insiste sull'affidabilità di Signal grazie ai suoi protocolli open source. Spero che tu possa anche menzionare che anche le app di Telegram sono protocolli di crittografia open source disponibili pubblicamente.

Grazie mille per il tuo tempo.

Saluti,

Remi Vaughn