E’ sottile il confine che divide ciò che è accettabile con ciò che è ridicolo.

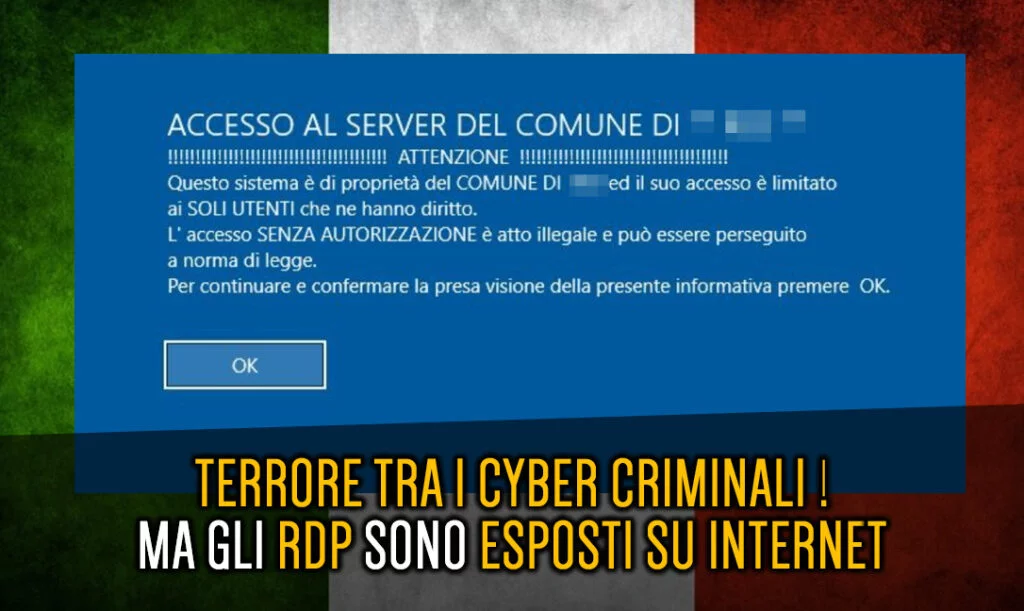

Penso che una PA che espone on the wild un server RDP con una schermata simile sia decisamente scivolata nel secondo caso.

Già me lo immagino il cybercriminale intimorito da un simile disclaimer. Si accettano scommesse: cliccherà su OK oppure no?

Scherzi a parte, basta una velocissima indagine su Shodan Images per trovare anche altri casi simili, dove si “baratta” la sicurezza con un avviso.

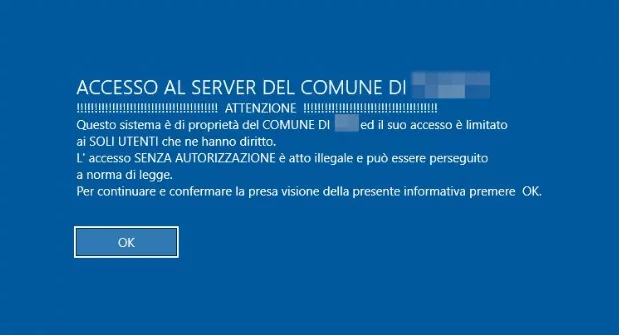

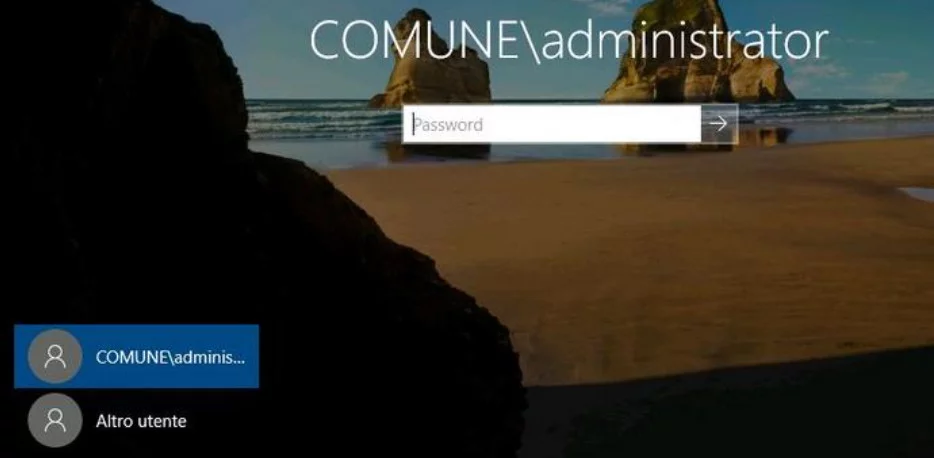

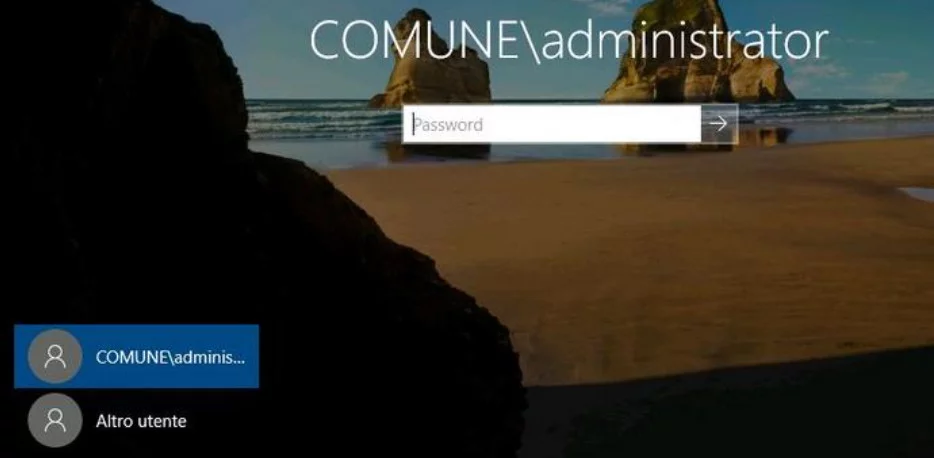

Parliamo di due server, due dei tanti esposti da pubbliche amministrazioni italiane, con accesso RDP. Nel primo caso, il fingerprinting sembra confermare una macchina Windows 10/Server 2016. Nel secondo, siamo davanti ad un Windows Server 2008 R2, prodotto arrivato a fine vita il 14 gennaio 2020.

Buffo, perché entrambi i server espongono anche la porta UDP 1194, della popolare soluzione OpenVPN: perché non usarlo come strumento per accesso a questi servizi, invece di esporli direttamente sulla Rete?

Eppure è noto che l’RDP è un servizio critico che non andrebbe esposto pubblicamente sulla Rete, poiché non solo rivela informazioni tecniche che un attaccante può sfruttare (es. il tipo di server) ma anche informazioni personali (es. il nome utente o altre info simili) che possono essere usate per attacchi di spear phishing. Senza contare, ovviamente, l’uso di credenziali non sempre sicure o di versioni contenenti vulnerabilità note, come la famosa CVE-2019-0708 “BlueKeep” o la recente CVE-2022-21893 (score CVSS3 8.0).

Proseguiamo nell’esplorazione dei risultati restituiti da Shodan Images per una banale query “comune”. Ne trova 13, che in realtà sono anche meno. Non molti, considerando che in Italia i Comuni sono 7904. Parliamo però solo di RDP esposti e di una query “comune”: son pronto a scommettere che ce ne sono molti altri, on the wild. Al netto, ovviamente, di tutti gli altri servizi critici esposti, come questa bella interfaccia di amministrazione di un terminale VoIP Yealink “Ultra-elegant SIP-T46U”.

o l’interfaccia di login di una bella telecamera di sorveglianza Dahua, installata chissà dove. Avranno almeno cambiato le credenziali?

Continuando poi per il “vecchio” vizietto di usare il server con l’account di Administrator…

Abbiamo, insomma, una bella collezione di problemi e criticità di sicurezza informatica, facilmente individuabili da chiunque in pochi minuti senza particolari capacità tecniche o risorse economiche. Che, a pochi giorni dagli ennesimi attacchi ransomware ai danni di due amministrazioni comunali, non lasciano ben sperare per il futuro della sicurezza dei dati personali dei cittadini.

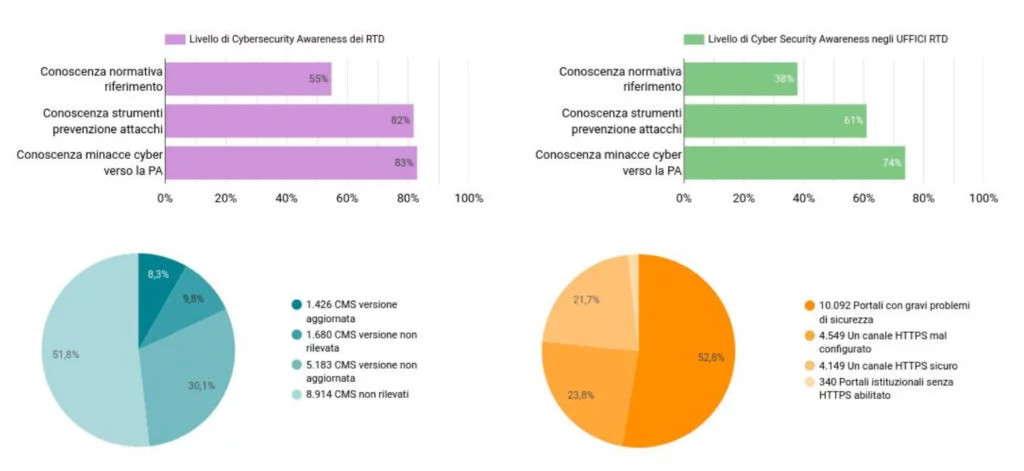

Eppure, stando ai target sulla Sicurezza Informatica contenuti nel Piano Triennale per l’Informatica nella Pubblica Amministrazione 2021-2023, abbiamo raggiunto il 100% dei risultati attesi e gli RTD –Responsabili della Transizione Digitale, ovvero le figure dirigenziali preposte all’attuazione del Piano– dimostrano un elevato grado di conoscenza delle minacce cyber.

Come avrete notato, e come ha sottolineato anche la stessa AgID, l’indagine su CMS e HTTPS è solo per individuare due indicatori sulla consapevolezza dei rischi cyber del contesto PA. La palla, da qualche mese, è passata in capo all’ACN – Agenzia per la Cybersicurezza Nazionale – e siamo in attesa di vedere qualche risultato concreto, soprattutto sulle PA locali: “la sicurezza di un sistema è data dalla sicurezza del suo anello più debole“. Certo è che recuperare il decennale ritardo non sarà facile, soprattutto in un Paese culturalmente poco incline all’innovazione come l’Italia, per quanto possa vantare professionisti di tutto rispetto.

Certamente sono consapevole che i pochi esempi riportati in queste pagine non sono indicativi della situazione generale (che vede ben altri numeri) ma le continue notizie di attacchi cyber ai danni delle PA italiane sembrano delineare uno scenario tutt’altro che ottimale, che richiede attenzione da parte della Politica per avviare iniziative preventive, rafforzando la resistenza dei sistemi ICT istituzionali. Penso che questo potrà avvenire solo lavorando sullo sviluppo di una cultura cyber all’interno delle Istituzioni, formando il personale e potenziando competenze e know-how. Non è un caso, infatti, se la stragrande maggioranza degli attacchi avviene attraverso il “fattore umano“: conseguenza di una sottovalutazione degli “elementi” che hanno le chiavi di accesso senza averne adeguata consapevolezza e formazione?