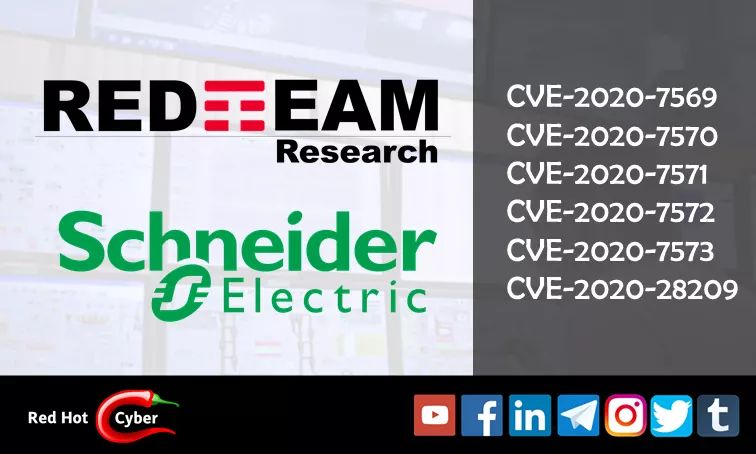

Sei nuovi CVE firmati dal laboratorio di #TIM #RTR emessi di recente sui sistemi #HMI per #Scada, rispettivamente sui software WebReports V1.9 – V3.1, Enterprise Server installer V1.9/2.0.

Di seguito le vulnerabilità rilevate: 1) CVE-2020-7569: Upload of File with Dangerous Type (Severity 8.8) 2) CVE-2020-7572: Improper Restriction of XML External Entity Reference (Severity 8.8) 3) CVE-2020-28209: Windows Unquoted Search Path (Severity 7.0) 4) CVE-2020-7570: Cross-Site Scripting Stored (Severity 5.4) 5) CVE-2020-7571: Cross-Site Scripting Reflected (Severity 5.4) 6) CVE-2020-7573: Improper Access Control (Severity 6.5)

I Ricercatori Alessandro Bosco, Luca Di Giuseppe e Alessandro Sabetta, guidati da Massimiliano Brolli, durante un test in #laboratorio hanno isolato queste vulnerabilità non documentate (c.d. zeroday), prontamente segnalate da TIM a Schnider Electric in regime di #CVD la quale di recente ha pubblicato le patch di sicurezza.

https://www.gruppotim.it/it/innovazione/servizi-digitali/cybersecurity/red-team.html

#cybersecurity #redhotcyber #research #zeroday #nvd #cvd #ntt #cve #scada