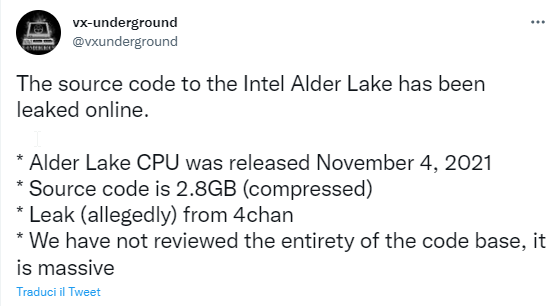

Diverse fonti hanno riferito che il codice sorgente dei processori Intel Alder Lake è apparso sul Web.

L’archivio trapelato di 2,8 GB contiene centinaia di file tecnici, oltre a documentazione e strumenti per la creazione di firmware BIOS/UEFI per la piattaforma Intel Alder Lake e chipset per processori di nuova generazione.

La fonte dei dati rimane sconosciuta, ma un documento cita Lenovo.

Anche se l’autenticità dei dati è confermata, non è ancora chiaro se le informazioni sensibili possano essere utilizzate per sviluppare dei nuovi exploit, e potrebbe trattarsi di una fuga di dati ottenuta da un fornitore di terze parti.

È probabile che dati di questo tipo siano resi disponibili a produttori di schede madri e a partner OEM di Intel come è probabile che informazioni realmente sensibili siano state rimosse prima di inviare tali dati ai fornitori.

Non è ancora noto come andrà effettivamente a finire relativamente a questa fuga di notizie per l’azienda.

Ovviamente, Alder Lake sta già passando in secondo piano, perché Intel ha implementato tutti i suoi sviluppi nell’ultima generazione di chip. Tuttavia, Alder Lake e Raptor Lake sono architettonicamente simili, quindi rivelare il codice sorgente della 12a generazione può essere utile per rivelare la maggior parte dei segreti della 13a serie, incluso il “mostrare” da successive analisi, le falle di sicurezza.