Twitter è diventato l’ultimo gigante tecnologico a lanciare un servizio Tor onion dedicato, pochi giorni dopo essere stato bloccato in Russia, a seguito dell’invasione dell’Ucraina. Il lancio consentirà agli utenti in Russia di aggirare i blocchi imposti dal governo su internet, che stanno soffocando il flusso di informazioni in tutto il paese.

Alec Muffett, un ricercatore di sicurezza informatica con una lunga storia di lavoro nella rete Tor, era dietro il progetto, il cui lancio è stato annunciato martedì.

Il nuovo servizio Tor di Twitter si basa su una versione dell’Enterprise Onion Toolkit (EOTK), uno strumento progettato da Muffett per aiutare i proprietari di siti Web ad aggiungere un URL .onion per il dominio del loro sito in pochi minuti, che è stato personalizzato per soddisfare le esigenze di Twitter “esigenze produttive straordinarie”.

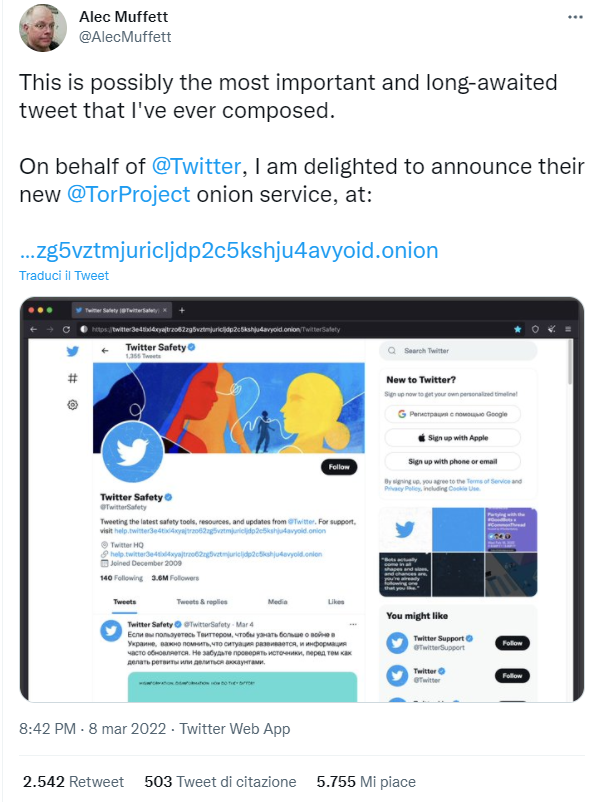

“Questo è forse il tweet più importante e tanto atteso che abbia mai composto”

ha twittato Muffett .

“A nome di Twitter, sono lieto di annunciare il loro servizio onion Tor Project.”

Secondo Muffett, la versione Tor della piattaforma di social media è stata messa in produzione dal 2014, lo stesso anno in cui ha aiutato Facebook a lanciare il suo servizio Tor. Entro il 2016, Facebook ha affermato che il numero di persone che utilizzavano il browser Tor per accedere alla sua piattaforma aveva superato il milione.

La rete Tor, nota anche come “router onion”, crittografa il traffico Internet e lo instrada attraverso una serie di migliaia di server in tutto il mondo, offrendo ai suoi utenti l’anonimato e la libertà dalla sorveglianza e dalla censura.

Il lancio del servizio Tor di Twitter arriva pochi giorni dopo che il famoso social network era stato bloccato dal regolatore delle comunicazioni russo, Roskomnadzor, mentre il paese continua a reprimere il libero flusso di informazioni.

A seguito di questi rapporti, Twitter ha confermato che gli utenti nel paese stanno avendo “difficoltà crescenti” ad accedere al suo servizio, aggiungendo che sta indagando e lavorando per ripristinare l’accesso completo.

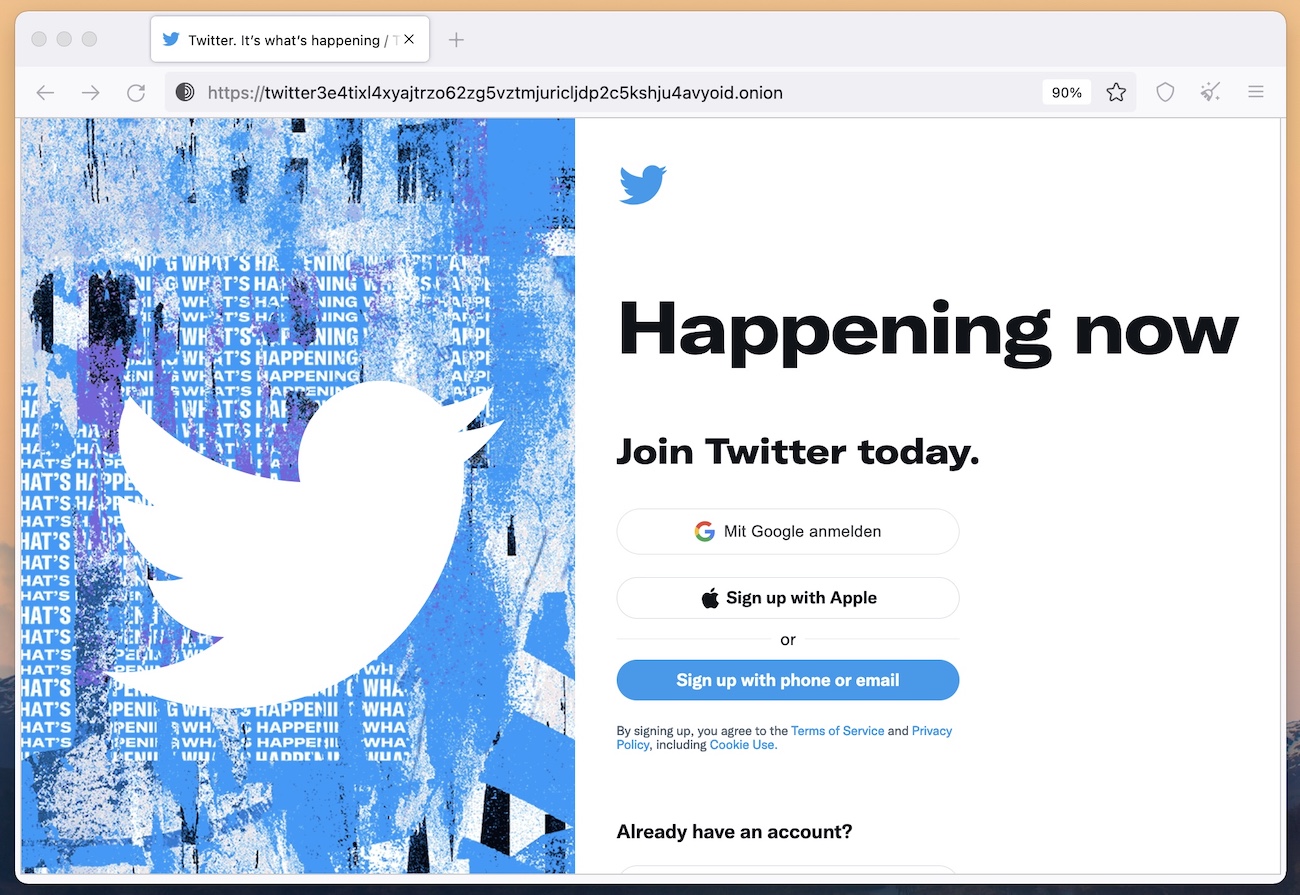

Un portavoce di Twitter ha affermato che gli sforzi dell’azienda sono incentrati a rendere il servizio più accessibile ai suoi utenti diventando una “priorità continua” e ha anche sottolineato che ora nell’elenco dei browser supportati di Twitter, è incluso anche Tor.

L’indirizzo per la versione Tor di Twitter twitter3e4tixl4xyajtrzo62zg5vztmjuricljdp2c5kshju4avyoid.onion