Una nuova vulnerabilità zero-day su Nginx è stata rivelata pubblicamente, consentendo l’esecuzione di codice remoto su un sistema vulnerabile.

Secondo Netcraft, nginx è utilizzato come proxy nel 25,28% dei siti più trafficati da ottobre 2018. Ecco alcune delle storie di successo: Dropbox, Netflix, WordPress.com, FastMail.FM.

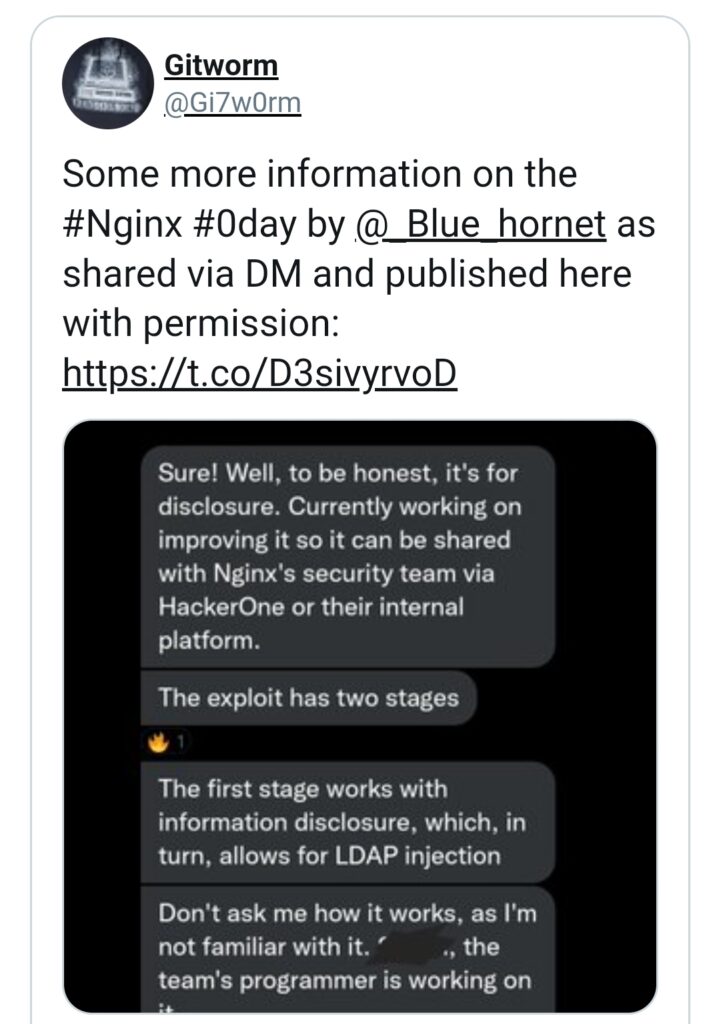

Nell’implementazione del demone nginx LDAP-auth è stato identificato un problema RCE Zero-Day di nginx, che è stato pubblicato recentememte . L’ utente di Twitter @_Blue_hornet condivide alcune informazioni su questo difetto.

Il difetto RCE di nginx Zero-Day colpisce nginx 18.1.

Secondo il repository AgainstTheWest Github, questo bug si riferisce al demone LDAP-auth all’interno di nginx.

Poiché sono in corso ulteriori analisi, il modulo relativo al demone LDAP-auth all’interno di nginx ne risente notevolmente.

Sembrerebbe appunto che occorre mitigare l’utilizzo di LDAP. Ciò include gli account Atlassian. Le configurazioni predefinite di nginx sembrano essere di fatto vulnerabilità a questo 0day.

Consigliamo vivamente di disabilitare la Proprietà ldapDaemon.enabled. Se prevedi di configurarlo, assicurati di modificare la proprietà ldapDaemon.ldapConfigflag con le informazioni corrette e non lasciarlo come predefinito.