Un computer quantistico che codifica le informazioni in impulsi di luce, ha risolto un compito che richiederebbe 9000 anni al miglior supercomputer per essere completato, in 36 microsecondi.

I ricercatori dietro la macchina, lo hanno anche collegato ad Internet, oltre a programmarlo per il proprio uso. Si tratta della prima volta che un computer quantistico potente sia stato reso disponibile al pubblico.

I computer quantistici si basano sulle proprietà della meccanica quantistica per eseguire determinati calcoli molto più rapidamente rispetto ai computer convenzionali.

Un obiettivo di lunga data nel campo, noto come vantaggio quantistico o supremazia quantistica, è stato quello di dimostrare che i computer quantistici possono effettivamente battere le macchine normali.

Google è stato il primo a farlo nel 2019 con il suo processore Sycamore, che può risolvere un problema relativo al campionamento di numeri casuali che è essenzialmente impossibile per le macchine classiche.

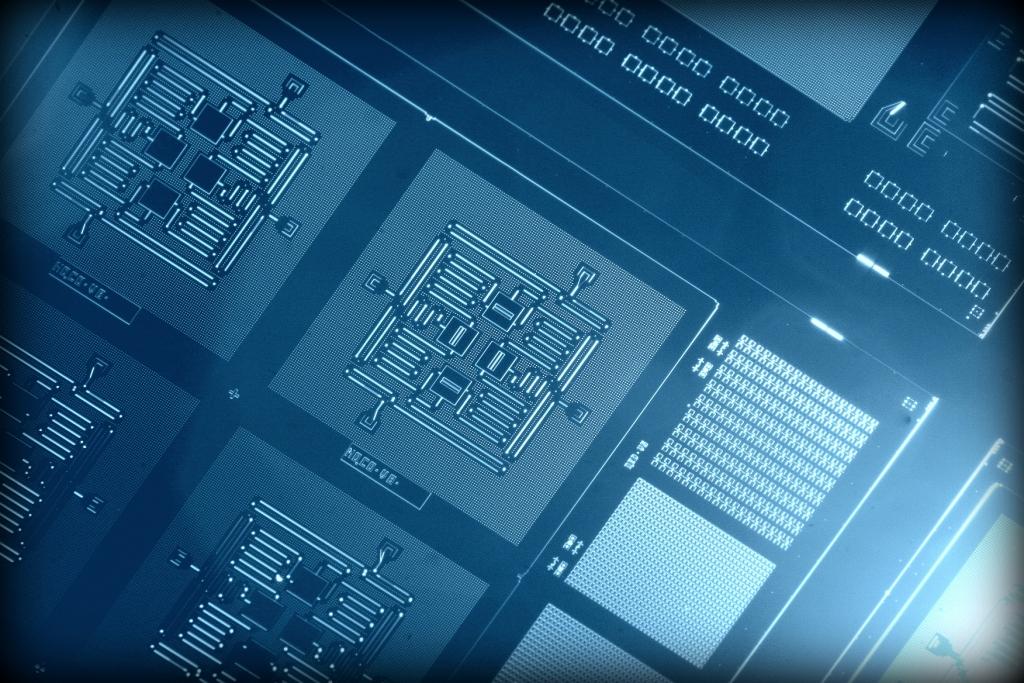

Ora, Jonathan Lavoie di Xanadu Quantum Technologies a Toronto, Canada, e i suoi colleghi hanno costruito un computer quantistico chiamato Borealis che utilizza particelle di luce, o fotoni, che viaggiano attraverso una serie di circuiti in fibra ottica per risolvere un problema noto come campionamento del bosone.

Ciò comporta la misurazione delle proprietà di un grande gruppo di fotoni entangled o quantistici che sono stati separati da divisori di fascio.

Abbiamo chiesto a Roberto Campagnola, esperto di quantum computing della community Red Hot Cyber un commento sulla notizia, il quale ci ha risposto:

“Questo computer quantistico fino ad adesso è progettato per compiere un solo tipo di operazione, un solo compito ma si basa su un tipo di tecnologia molto promettente: la fotonica. la strada verso un computer quantistico di scala è ancora molto lunga, ma anche il più lungo dei viaggi inizia con un piccolo passo“.

Se vuoi comprendere meglio il quantum computing, segui il corso di RHC.