Possiamo definirlo una sorta di “easter eggs” nascosto all’interno del firmware di un modulo SSD della Kingston. Infatti, un ricercatore ha scoperto che all’interno del firmware era celato il testo di una famosa canzone dei Coldplay.

Si tratta di Nicholas Starke il quale ha contattato BleepingComputer dopo aver analizzato alcuni byte del firmware del controller SSD (unità a stato solido) distribuito da Kingston che lo ha lasciato a bocca aperta.

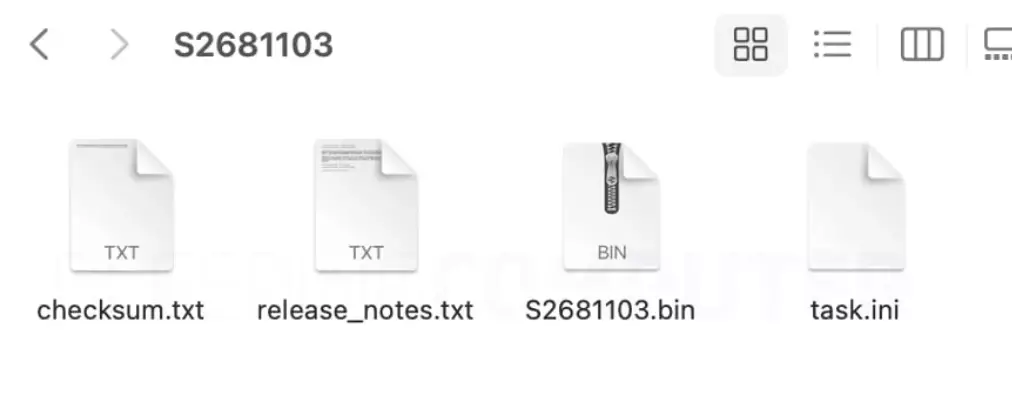

Disponibile sul sito Web di supporto ufficiale di Kingston, il file ZIP contiene poco più del semplice firmware, un tipo di software che fornisce funzionalità di controllo di basso livello per l’hardware del dispositivo.

Andando ad analizzare meglio questo binario, è possibile rilevare il seguente testo:

“Ho trovato i testi dei Coldplay nel firmware del controller SSD”, ha detto Starke a BleepingComputer dopo aver analizzato la versione del firmware Kingston “SKC2000_S2681103”.

Le versioni del firmware SKC2000 in genere vengono eseguite su unità a stato solido PCI Express di Kingston come KC2000.

Rilasciata a gennaio 2020, la versione specifica S2681103 offre miglioramenti alle prestazioni e alla sicurezza dell’hardware di archiviazione dei dati di Kingston.

BleepingComputer ha scaricato il file del firmware dal sito ufficiale di Kingston e ha confermato che conteneva stringhe che comprendevano i testi del successo dei Coldplay del 2002, The Scientist.

“Non ho assolutamente idea del perché sia nel firmware”, ha detto a BleepingComputer Starke, un esperto di reverse engineering che stava analizzando il file per il suo progetto di ricerca.

Il ricercatore ha detto che non ha mai visto nulla di “assolutamente simile” specialmente nel firmware di componenti profondamente integrati; un controller del disco rigido, come questo.