Perché è così che funziona il cybercrime. È una roulette russa dove la tua organizzazione potrebbe essere la prossima ad essere violata e il settore sanitario è il più florido, in quanto paga tanto e velocemente, perché a rischio è la vita delle persone.

Il settore della sanità italiano è sotto attacco e come dicevamo qualche giorno fa, ci stiamo abituando di questo anche se solo un anno si inorridiva solo al pensiero che un criminale informatico potesse attaccare un ospedale o una clinica, già colpita dall’emergenza del coronavirus.

Ma quando ci si abitua al male si riduce la voglia di combatterlo e questo è un reale problema per tutti quanti noi.

E se non vuoi essere tu a trovare un accesso ad una organizzazione, non ci sono problemi in quanto il mercato dei “broker di accesso” è molto florido.

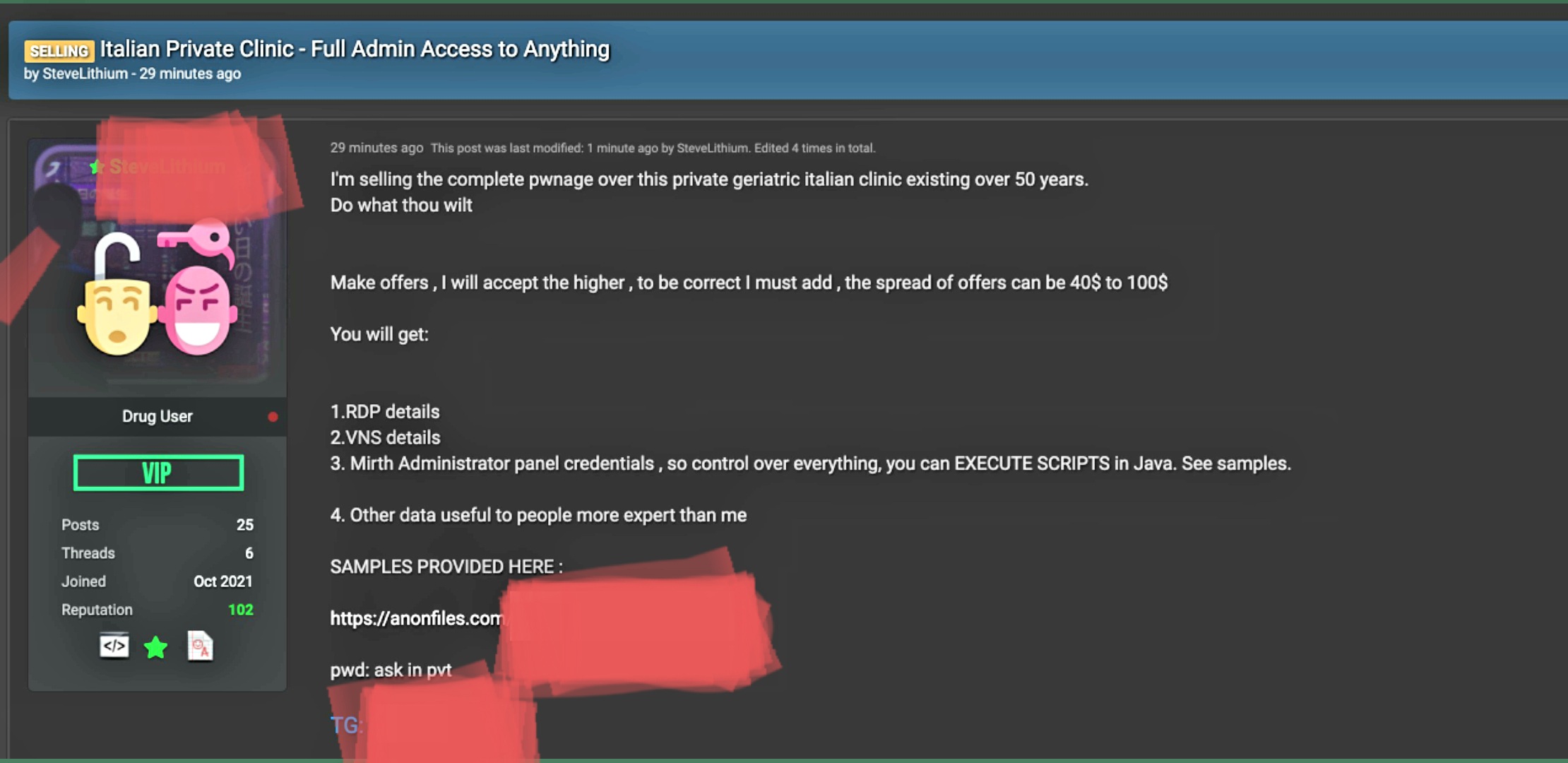

Ecco appunto che sul celebre forum underground RaidForums, spunta un post che di un utente che mette in vendita l’accesso alla rete di una grande clinica privata italiana per una cifra in asta tra 40k a 100k dollari.

Tale clinica risulta attiva in Italia da 50 anni, e per tale cifra verranno forniti una serie di informazioni per consentire un facile accesso alle sue infrastrutture IT.

Su RHC abbiamo sempre parlato di rimuovere gli accessi diretti ad RDP da internet, ma mediarli attraverso una VPN qualora ce ne sia l’esigenza. Pertanto se state leggendo questo articolo e le vostre infrastrutture espongono ancora tale servizio su internet, è forse arrivato il momento di agire.

Da tenere in considerazione che RDP ancora oggi risulta il principale vettore di attacco ransomware, con il 50% circa delle violazioni.

La situazione inizia sempre più a degenerare e occorre porre velocemente un rimedio in quanto un attacco ransomware ad una clinica privata, ad un ospedale, mette a rischio la vita delle persone e non solo i dati personali delle stesse.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…