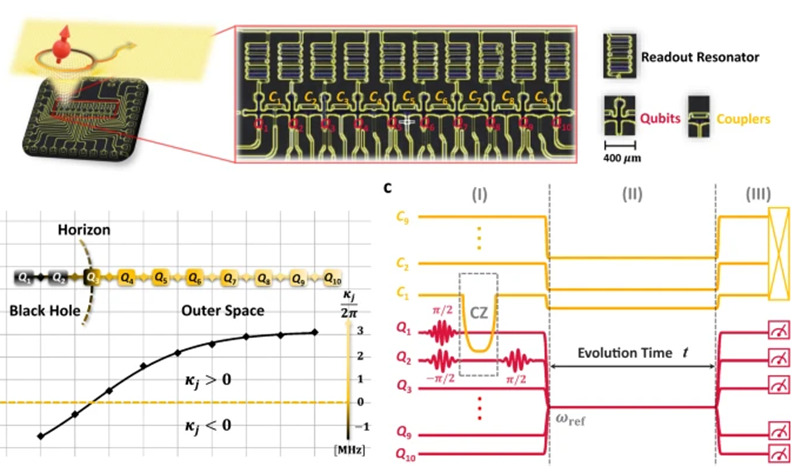

Per la prima volta, gli scienziati cinesi sono stati in grado di simulare un buco nero e i suoi effetti gravitazionali su un computer quantistico. L’esperimento apre nuove possibilità per studiare i fenomeni cosmici con l’aiuto delle tecnologie quantistiche.

Si tratta di uno studio pubblicato sulla rivista Nature Communications, dove gli scienziati cinesi hanno utilizzato un computer quantistico per simulare il comportamento di una particella vicino a un buco nero.

Gli esperti hanno scoperto che un computer quantistico può riprodurre alcune delle caratteristiche dello spostamento verso il blu gravitazionale che si verifica quando l’energia della luce aumenta mentre si avvicina a un buco nero.

Questa è la prima volta che un computer quantistico viene utilizzato per simulare un buco nero, che è uno degli oggetti più complessi e misteriosi dell’universo. I computer tradizionali non possono simulare accuratamente i buchi neri a causa dei limiti della fisica classica e della potenza computazionale.

Gli scienziati sperano che le simulazioni quantistiche dei buchi neri aiutino a comprendere meglio la loro natura e la relazione tra meccanica quantistica e relatività generale.

L’esperimento ha anche testato la teoria di Stephen Hawking secondo cui i buchi neri emettono radiazioni, energia che si propaga sotto forma di onde o particelle emesse appena fuori dal confine del buco nero.

Questo risultato sperimentale è un passo importante verso la creazione di sistemi di modellazione con proprietà simili ai buchi neri, affermano gli scienziati.