Come abbiamo visto recentemente, a seguito dell’incidente informatico che ha visto partecipe il fornitore di servizi di Vodafone FourB Spa, Vodafone ha emesso un comunicato verso gli interessati informandoli dell’accaduto.

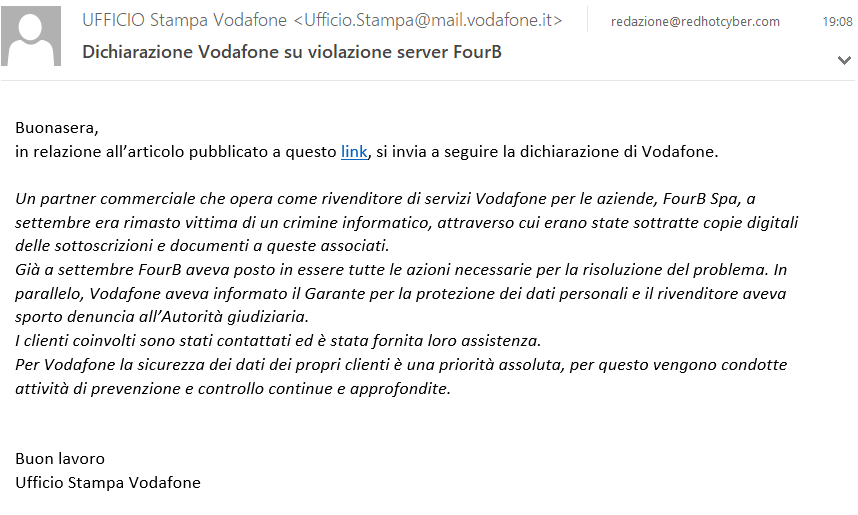

Nella giornata di ieri, l’ufficio stampa di Vodafone Italia, scrive alla redazione di Red Hot Cyber riportando quanto segue a riguardo dell’incidente informatico che ha coinvolto la loro supply chain.

Un partner commerciale che opera come rivenditore di servizi Vodafone per le aziende, FourB Spa, a settembre era rimasto vittima di un crimine informatico, attraverso cui erano state sottratte copie digitali delle sottoscrizioni e documenti a queste associati.

Già a settembre FourB aveva posto in essere tutte le azioni necessarie per la risoluzione del problema. In parallelo, Vodafone aveva informato il Garante per la protezione dei dati personali e il rivenditore aveva sporto denuncia all’Autorità giudiziaria.

I clienti coinvolti sono stati contattati ed è stata fornita loro assistenza.

Per Vodafone la sicurezza dei dati dei propri clienti è una priorità assoluta, per questo vengono condotte attività di prevenzione e controllo continue e approfondite.

Come sempre riportiamo all’attenzione, in questo periodo il crimine informatico sta stressando le terze parti che lavorano per conto delle grandi organizzazioni, come abbiamo visto negli incidenti di Enel, e di Toyota avvenuti recentemente e ovviamente il presente che ha coinvolto Vodafone.

Tutto questo ci insegna, in ottica “lesson learned”, che occorre regolamentare al meglio a livello contrattuale la fornitura delle terze parti, andando a definire specifici requisiti di sicurezza da implementare all’interno delle infrastrutture utilizzate nei processi agiti a supporto della committente.

Inoltre, occorre definire specifiche clausole di Audit Right che consentano alla committente di poter effettuare controlli di sicurezza verso il fornitore, collegando le carenze riscontrate a specifiche penali contrattuali in caso di inadempienza.

Gli attacchi in supply chain si stanno facendo sempre più complessi e pervasivi. Non facciamoci trovare impreparati.