A volte basta davvero poco. Qualche pacchetto di rete minuscolo, quasi innocuo all’apparenza… e un server può smettere di rispondere nel giro di pochi secondi. È esattamente ciò che accade con una vulnerabilità appena scoperta che riguarda MongoDB.

La falla è stata classificata come CVE-2026-25611 e colpisce tutte le versioni di MongoDB che utilizzano la compressione dei messaggi, funzione attiva di default da parecchi anni. Il risultato? Un attaccante può mandare in crash il database senza neppure autenticarsi.

La scoperta nasce dal lavoro del ricercatore di sicurezza Vitaly Simonovich.

Analizzando il comportamento interno del database, è emerso un dettaglio curioso. Il server assegna memoria basandosi su un valore ricevuto nel pacchetto prima ancora di verificare se quel valore sia reale.

Sembra un passaggio tecnico, ma ha un effetto enorme. Un aggressore può dichiarare nel pacchetto che i dati decompressi saranno giganteschi, mentre in realtà invia pochissimi kilobyte.

Il server ci crede. Alloca la memoria. E lo fa subito.

Il meccanismo ruota attorno al protocollo di comunicazione tra client e server MongoDB, chiamato Wire Protocol. Quando viene usata la modalità compressa, il messaggio include un campo chiamato uncompressedSize, cioè la dimensione che i dati dovrebbero avere dopo la decompressione.

Ed è proprio lì il punto debole. Il server utilizza quel valore per allocare il buffer di memoria, ma controlla solo dopo se la decompressione produce davvero quella dimensione. A quel punto però… la memoria è già stata riservata.

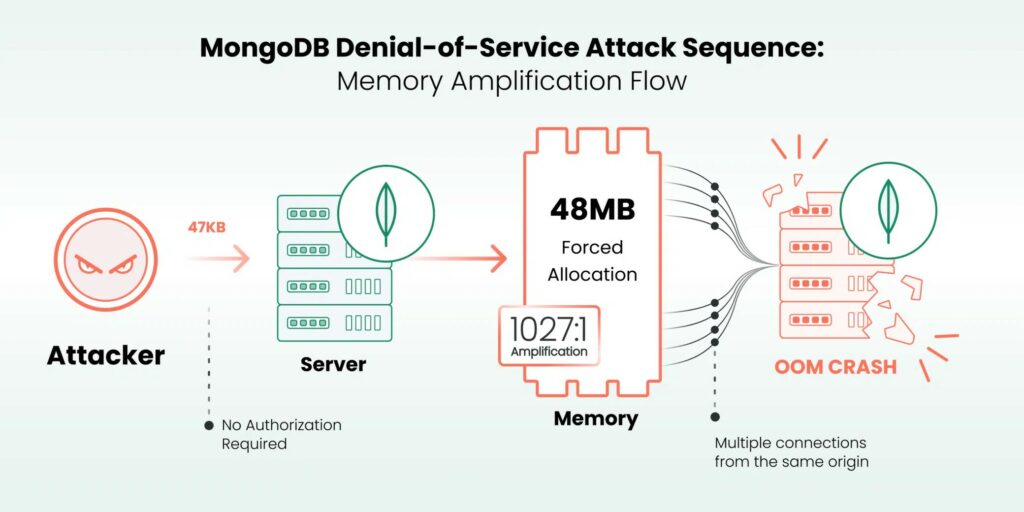

Con un pacchetto di circa 47 KB è possibile costringere il server ad allocare fino a 48 MB. Un rapporto di amplificazione di oltre mille volte.

Il risultato pratico è sorprendente. Un’istanza MongoDB con 512 MB di RAM può andare in crash con appena dieci connessioni simultanee. Parliamo di meno di mezzo megabyte di traffico malevolo.

Persino infrastrutture molto più robuste non sono immuni. Un server con 8 GB di memoria può essere abbattuto con meno di duecento connessioni.

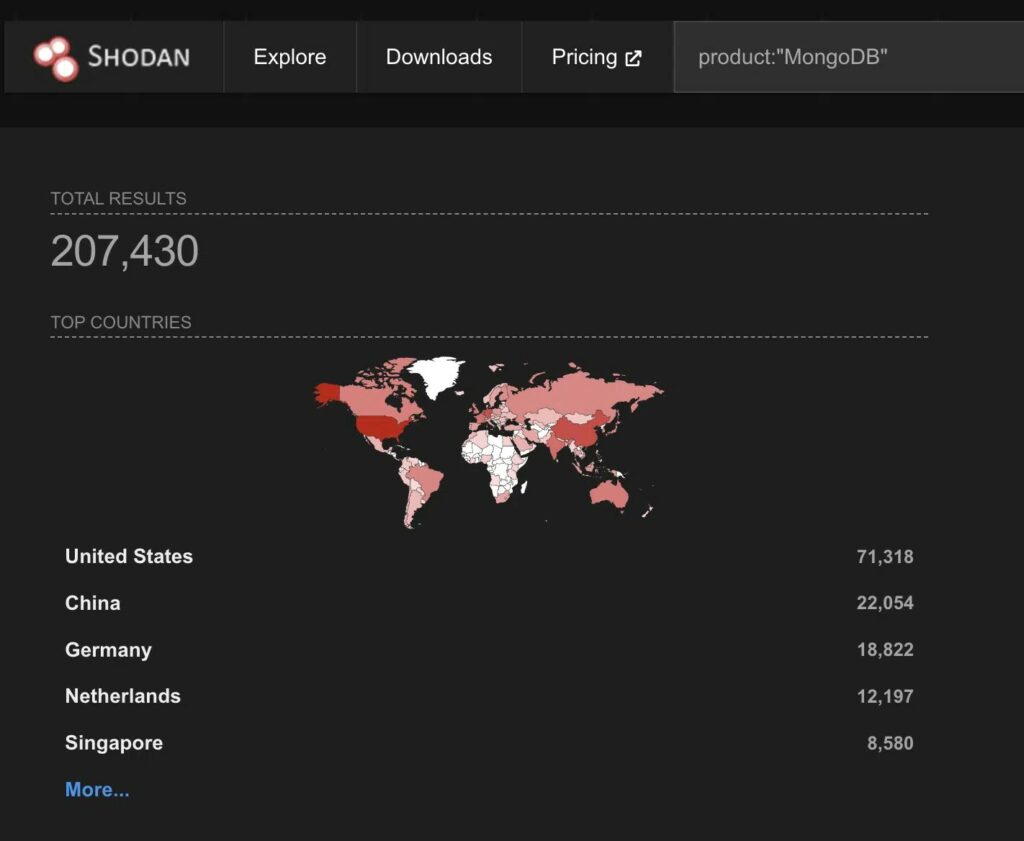

Secondo i dati disponibili tramite Shodan, oltre 207.000 istanze MongoDB risultano esposte su Internet, il che rende la superficie d’attacco piuttosto ampia, soprattutto quando i database vengono configurati per accettare connessioni da qualsiasi indirizzo IP.

La ricerca è stata condotta da Cato CTRL™ Threat Research, che ha segnalato la vulnerabilità tramite il programma bug bounty di MongoDB. I dettagli tecnici completi sono disponibili nel report pubblicato da Cato CTRL™ Threat Research.

Le versioni vulnerabili riguardano le release precedenti alle patch 8.2.4, 8.0.18 e 7.0.29. L’aggiornamento risolve il problema verificando la dimensione dei dati prima dell’allocazione di memoria.

Per la community di Red Hot Cyber questa vicenda ricorda una cosa semplice ma spesso ignorata: anche una funzione pensata per migliorare le prestazioni – come la compressione – può diventare un vettore d’attacco se non viene gestita con attenzione.

E come sempre esporre database direttamente su Internet continua a essere una scelta molto discutibile.