Microsoft ha chiarito i requisiti hardware di base di cui avrà bisogno un desktop o un laptop che avrà installato Windows 11.

Ciò include almeno un processore dual-core da 1 GHz a 64 bit, 4 GB di RAM e almeno un disco rigido da 64 GB. Il display deve essere di almeno 9 pollici con una risoluzione di 720p o superiore, mentre la scheda grafica dovrà essere compatibile con DirectX 12 o successivo con driver WDDM 2.0.

Per quanto riguarda le CPU, Windows 11 supporterà ufficialmente i processori Intel Core di ottava generazione e successivi, insieme ai chip AMD Ryzen di generazione 2000 e successivi. Il nuovo sistema operativo supporterà anche i vecchi chip Qualcomm Snapdragon, inclusi Microsoft SQ1, Snapdragon 7c e altri.

Naturalmente, gli ultimi laptop dotati delle più recenti CPU Intel di 11a generazione e AMD Ryzen serie 5000, ma i desktop obsoleti per i quali è previsto un aggiornamento del processore avranno maggiori problemi a ottenere l’aggiornamento gratuito di Windows 11.

Ci sono molti chip che Windows 11 supporterà ufficialmente. Ecco una rapida occhiata alle CPU richieste.

Requisiti della CPU Intel di Windows 11

- Intel Atom

- Intel Celeron

- Intel Pentium

- Intel Xeon

- Intel Core di ottava generazione

- Intel Core di nona generazione

- Intel Core di decima generazione (Comet Lake)

- Intel Core di decima generazione (Ice Lake)

- Intel Core 11a generazione (Rocket Lake)

- Intel Core 11a generazione (Tiger Lake)

Requisiti della CPU AMD di Windows 11

- AMD Ryzen 2000

- AMD Ryzen 3000

- AMD Ryzen 4000

- AMD Ryzen 5000

- AMD Athlon

- AMD EPYC di seconda generazione

- AMD EPYC di terza generazione

- AMD Ryzen Threadripper 2000

- AMD Ryzen Threadripper 3000

- AMD Ryzen Threadripper PRO 3000

- Requisiti della CPU di Windows 11 Qualcomm

- Qualcomm Snapdragon 850

- Qualcomm Snapdragon 7c

- Qualcomm Snapdragon 8c

- Qualcomm Snapdragon 8cx

- Qualcomm Snapdragon 8cx (Gen2)

- Qualcomm Snapdragon Microsoft SQ1

- Qualcomm Snapdragon Microsoft SQ2

Puoi trovare l’elenco completo dei processori Intel, AMD e Qualcomm supportati nella pagina di supporto di Microsoft.

Windows 11 è un aggiornamento completamente gratuito per gli utenti di Windows 10, ma ci sono alcuni requisiti in più che il tuo laptop o desktop avrà bisogno di possedere per eseguire il sistema operativo di Microsoft.

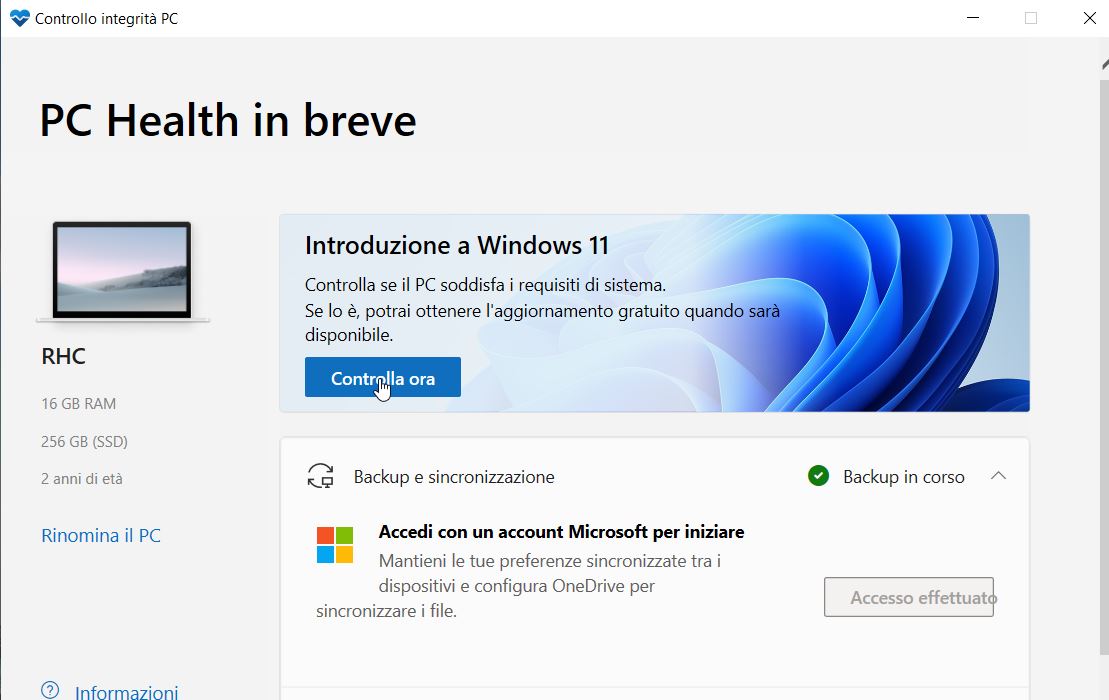

La buona notizia è che non è necessario esaminare le specifiche o cercare di ricordare esattamente quando hai acquistato il laptop per capirlo, Microsoft ha rilasciato una pratica app che eseguirà rapidamente un controllo per verificare se il tuo sistema soddisfa tutti i requisiti necessari.

Basta scaricare e installare l’app PC Health Check direttamente da Microsoft. Seleziona per eseguire immediatamente l’app e nella parte superiore vedrai un banner che dice “Introduzione a Windows 11″. Fai clic sul pulsante “Verifica ora” e verificherà se il tuo laptop o desktop è pronto per eseguire Windows 11.

Fonte

https://aka.ms/GetPCHealthCheckApp

https://docs.microsoft.com/en-us/windows-hardware/design/minimum/windows-processor-requirements

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.