L'exploit zero-day per Windows chiamato BlueHammer, è stato pubblicato recentemente su GitHub. L'exploit consente l'escalation dei privilegi fino a livello SYSTEM. Il codice, il quale è stato diffuso da un ricercatore del Microsoft Security Response Center, sfrutta la vulnerabilità TOCTOU per accedere al database SAM e quindi compromettere il sistema. L’exploit è complesso e instabile, ma la sua disponibilità pubblica aumenta il rlivello di ischio di attacchi mirati in assenza di una patch ufficiale.

È stato reso pubblico un exploit collegato ad una vulnerabilità di Windows non ancora corretta, che consente l’escalation dei privilegi locali fino ai livelli SYSTEM o di amministratore. L’exploit, denominato BlueHammer, è stato pubblicato su GitHub da un ricercatore di sicurezza insoddisfatto della gestione della sua segnalazione da parte del Microsoft Security Response Center (MSRC).

Non esiste ancora una patch per questo problema, quindi, secondo la classificazione di Microsoft, appartiene alla classe delle vulnerabilità zero-day.

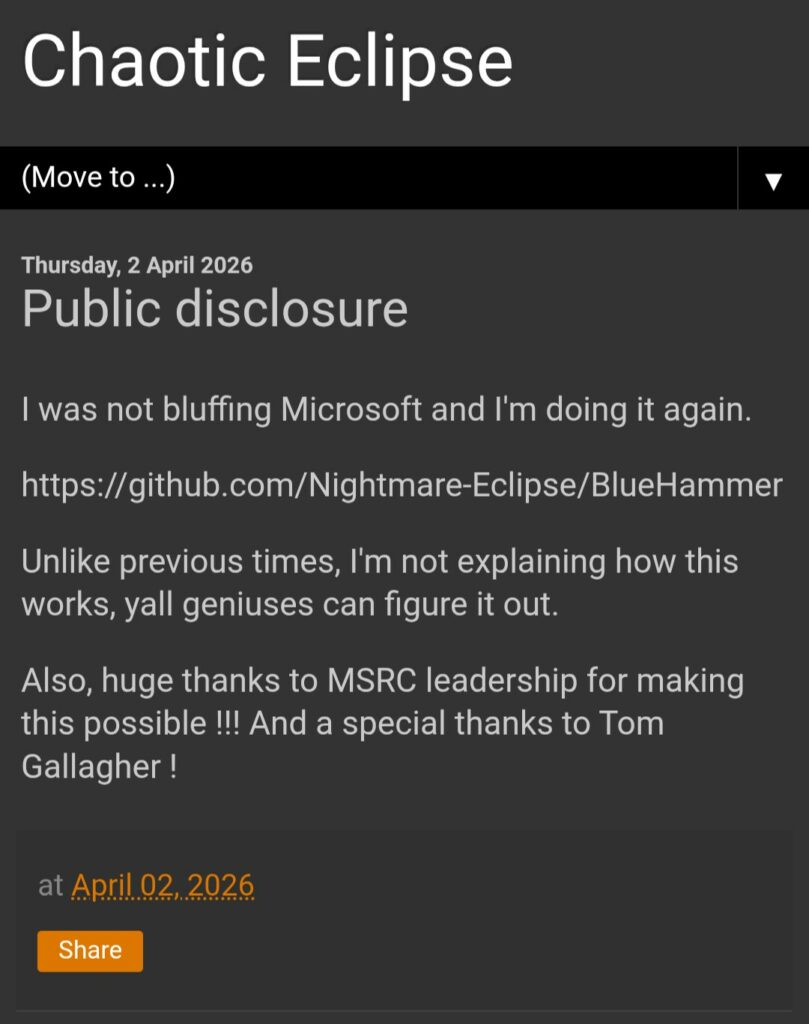

Non è ancora chiaro cosa abbia spinto il ricercatore dietro lo pseudonimo di Chaotic Eclipse a pubblicare l’exploit.

In un breve post, ha dichiarato: “Non stavo bluffando, Microsoft, e lo sto facendo di nuovo“. Ha anche ringraziato sarcasticamente il management di MSRC e ha aggiunto che, a differenza delle volte precedenti, non avrebbe spiegato come funzionasse il problema: “Voi geni lo scoprirete da soli“.

Agli inizi di aprile, Chaotic Eclipse ha pubblicato un repository di exploit su GitHub con il nickname Nightmare-Eclipse, esprimendo apertamente la sua irritazione per le azioni di Microsoft. Tuttavia, il ricercatore ha subito avvertito che il codice di prova conteneva bug che avrebbero potuto rendere l’exploit instabile.

“Sono semplicemente curioso di capire la logica dietro la loro decisione. Sapevano che sarebbe successo, eppure hanno fatto quello che hanno fatto. Fanno sul serio?” ha scritto.

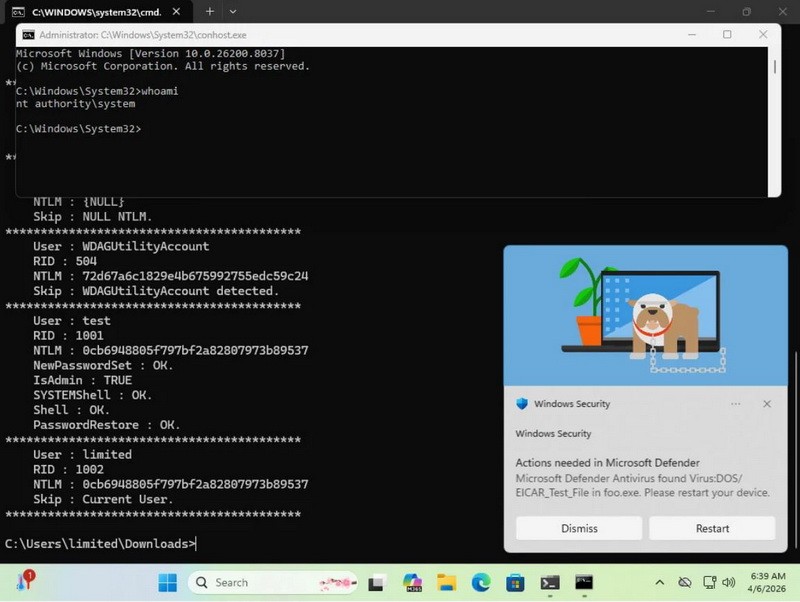

Will Dormann, rinomato esperto di sicurezza e analista capo delle vulnerabilità presso Tharros (precedentemente Analygence), ha confermato a Bleeping Computer che l’exploit funziona effettivamente. Ha descritto BlueHammer come un’escalation di privilegi locali (LPE) basata su TOCTOU (time-of-check to time-of-use) e confusione di percorso.

L’esperto ha osservato che sfruttare la vulnerabilità è difficile, ma se ci riesce, l’attaccante ottiene l’accesso al database Security Account Manager (SAM), che memorizza gli hash delle password degli account locali. Da lì, può risalire al livello SYSTEM e compromettere completamente la macchina target.

Altri ricercatori che hanno testato l’exploit hanno confermato le affermazioni dell’autore riguardo ai bug: su Windows Server, il codice non funzionava come previsto. Dormann ha chiarito che sulla piattaforma server, BlueHammer eleva i privilegi non a SYSTEM, ma da un utente standard a un amministratore con privilegi elevati (il che significa che aggira il meccanismo che in genere richiede all’utente di confermare manualmente un’operazione che richiede l’accesso completo).

Dormann ha inoltre osservato che, al momento dell’invio di una segnalazione di vulnerabilità, MSRC richiede un video che dimostri l’exploit. Da un lato, questo aiuta Microsoft a elaborare più rapidamente le segnalazioni in arrivo. Dall’altro, complica notevolmente il processo di invio, il che potrebbe essere stato uno dei motivi di frustrazione per i ricercatori. Lo stesso Dormann in passato ha criticato Microsoft per questa decisione.

Un portavoce di Microsoft ha dichiarato ai giornalisti che l’azienda esamina le segnalazioni di problemi di sicurezza e rilascia aggiornamenti “il più rapidamente possibile”, ribadendo inoltre il proprio impegno per una divulgazione coordinata delle vulnerabilità, il che significa che i dettagli dei bug vengono pubblicati solo dopo il rilascio delle correzioni.