La falla di sicurezza in WinRAR, emersa durante la scorsa estate, ha mostrato una diffusione maggiore rispetto alle aspettative. Diverse organizzazioni, sia criminali comuni che gruppi APT finanziati da nazioni, stanno sfruttando attivamente questa vulnerabilità, come segnalato dal Google Threat Intelligence Group (GTIG).

La vulnerabilità è stata inizialmente scoperta dai ricercatori di ESET. All’inizio di agosto 2025, hanno segnalato attacchi informatici simili da parte del gruppo RomCom . Tuttavia, un recente rapporto di Google mostra che lo sfruttamento è iniziato già il 18 luglio 2025 ed è ancora in corso, con più tipi di aggressori contemporaneamente.

Si tratta di una grave vulnerabilità di path traversal ( CVE-2025-8088 ) correlata al meccanismo Alternate Data Streams (ADS) in Windows.

Grazie a questo strumento, gli aggressori possono scrivere segretamente file dannosi in directory di sistema arbitrarie, ad esempio nella cartella di avvio, garantendone la stabilità dopo il riavvio del computer.

Lo schema di attacco in genere si presenta così: un file esca innocuo, ad esempio un documento PDF, viene nascosto in un archivio WinRAR. Ulteriori dati, incluso un payload dannoso, vengono quindi nascosti all’interno dello stesso archivio tramite ADS.

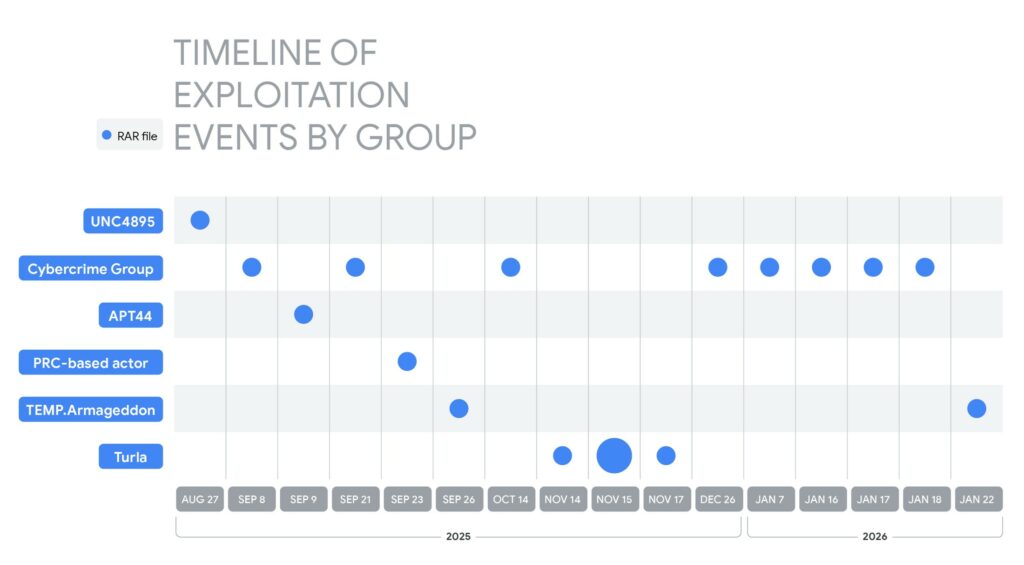

L’utente apre un “documento” e WinRAR estrae il file nascosto in background, esplorando i percorsi, e lo salva nella posizione desiderata dall’aggressore. Spesso si tratta di LNK, HTA, BAT, CMD o script che vengono eseguiti all’accesso. Tra i gruppi informatici governativi che Google ha identificato come responsabili dello sfruttamento della vulnerabilità CVE-2025-8088 c’è un cast stellare: UNC4895 (RomCom/CIGAR) ha inviato e-mail di phishing al personale militare ucraino e ha consegnato il downloader NESTPACKER (Snipbot). APT44 (FROZENBARENTS) utilizzava scorciatoie dannose e richiami in lingua ucraina per scaricare componenti aggiuntivi. TEMP.Armageddon (CARPATHIAN) utilizza ancora i caricatori HTA che rimangono nella cartella di avvio. Turla (SUMMIT) ha distribuito il suo set di strumenti STOCKSTAY, mascherando gli attacchi come materiali destinati alle Forze Armate ucraine.

Sono stati identificati anche gruppi cinesi che utilizzano l’exploit per diffondere POISONIVY tramite file BAT. Ma non finisce qui. GTIG sottolinea che la vulnerabilità viene sfruttata attivamente anche da aggressori con motivazioni finanziarie. Utilizzano WinRAR per distribuire popolari trojan e stealer, come XWorm e AsyncRAT, backdoor controllate dai bot di Telegram ed estensioni dannose del browser Chrome che prendono di mira i dati bancari.

Secondo Google, la maggior parte degli aggressori non ha creato exploit personalizzati, ma ha semplicemente acquistato soluzioni già pronte da fornitori specializzati. Uno di questi fornitori, noto con lo pseudonimo di “zeroplayer“, ha pubblicizzato un exploit funzionante per WinRAR la scorsa estate.

Inoltre, questo non è certo il suo unico “prodotto“: in precedenza offriva zero-day per Microsoft Office, esecuzione di codice remoto su VPN aziendali, escalation dei privilegi locali in Windows e persino aggiramenti di strumenti di sicurezza, a prezzi che andavano da 80.000 a 300.000 dollari.