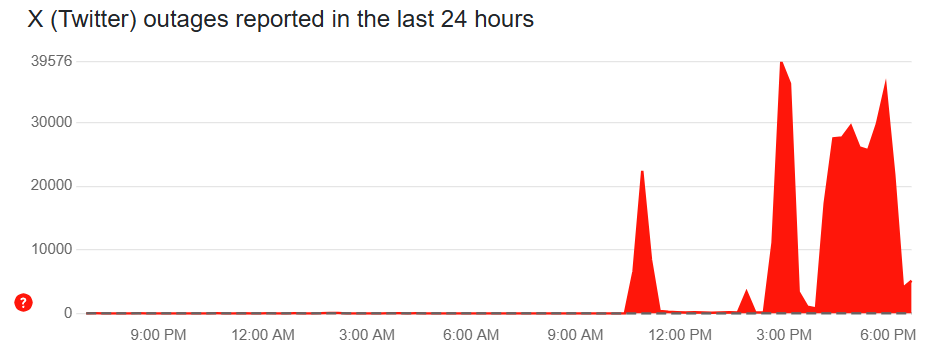

X, la piattaforma di social media precedentemente nota come Twitter, nella giornata di oggi è rimasta offline per diverso tempo. Secondo Downdetector.com, X ha riscontrato per la prima volta problemi diffusi intorno alle 5:40 ET di lunedì.

Alcuni utenti hanno affermato di non essere riusciti a caricare i post di X o di aver ricevuto messaggi di errore come “Qualcosa è andato storto. Prova a ricaricare”.

X ha poi ripreso il servizio nella tarda mattinata di oggi, ma è sembrato che abbia subito nuovamente delle interruzioni intorno alle 10:00 ET, raggiungendo il picco con 40.000 segnalazioni di problemi, e alle 13:00 ET e poi alle 19 ora locale italiana.

Le interruzioni sono state segnalate a livello globale.

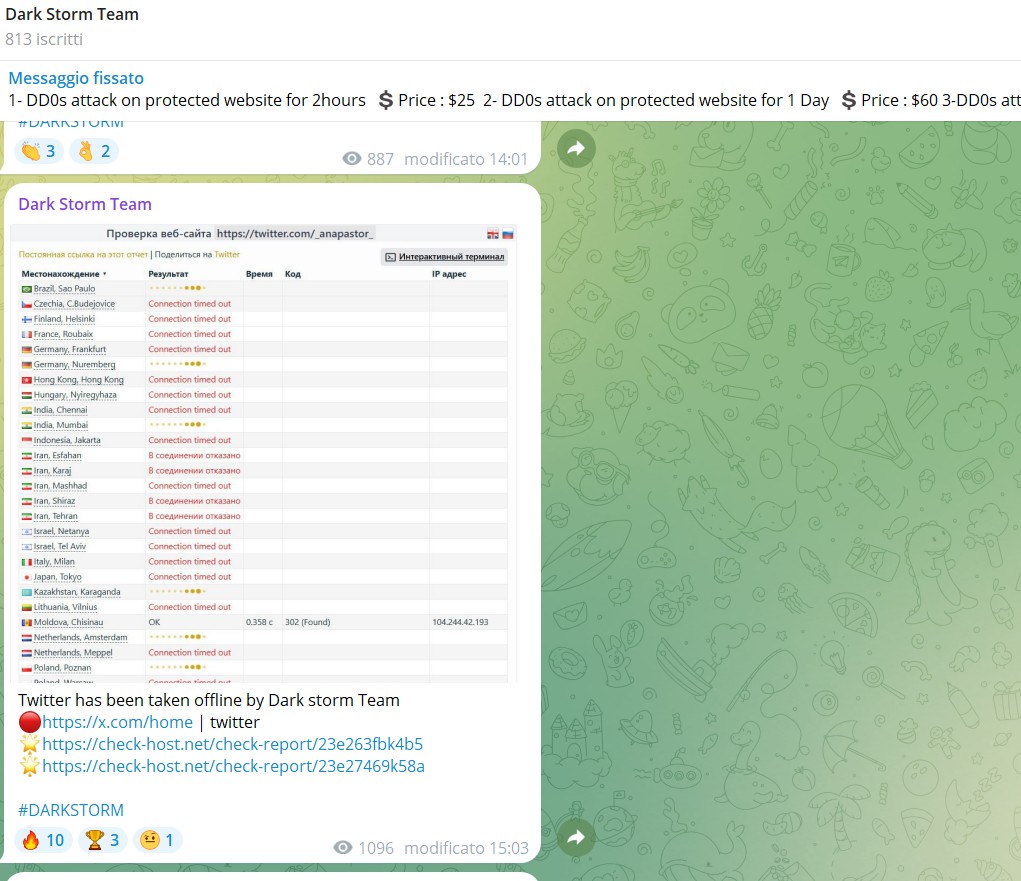

Nel mentre il gruppo Dark Storm Team ha rivendicato la responsabilità di un attacco DDoS su X. Gli hacker si sono formati come collettivo filo-palestinese nel 2023 e avrebbero preso di mira i siti web governativi dei paesi della NATO, di Israele e delle nazioni che sostengono Israele.

Come sanno i nostri lettori, un attacco DDoS (distributed denial-of-service) include volumi di traffico sospetti o picchi di traffico che causano il rallentamento o l’indisponibilità di un sito Web o di un servizio. Inondare un bersaglio con connessioni malformate può renderlo inaccessibile agli utenti legittimi.

Nel post su Telegram acquisito da Red Hot Cyber, il collettivo rivendica la responsabilità dell’attacco DDoS su X di oggi. Dark Storm Team ha scritto di essere riuscito a “mettere offline Twitter” e ha condiviso uno screenshot di una pagina sullo stato della connettività in tempo reale che mostrava tentativi di connessione falliti da più sedi in tutto il mondo.

Il gruppo di hacker Dark Storm Team (DST) sarebbe stato creato nel settembre 2023, poche settimane prima dell’attacco terroristico di Hamas del 7 ottobre contro Israele.

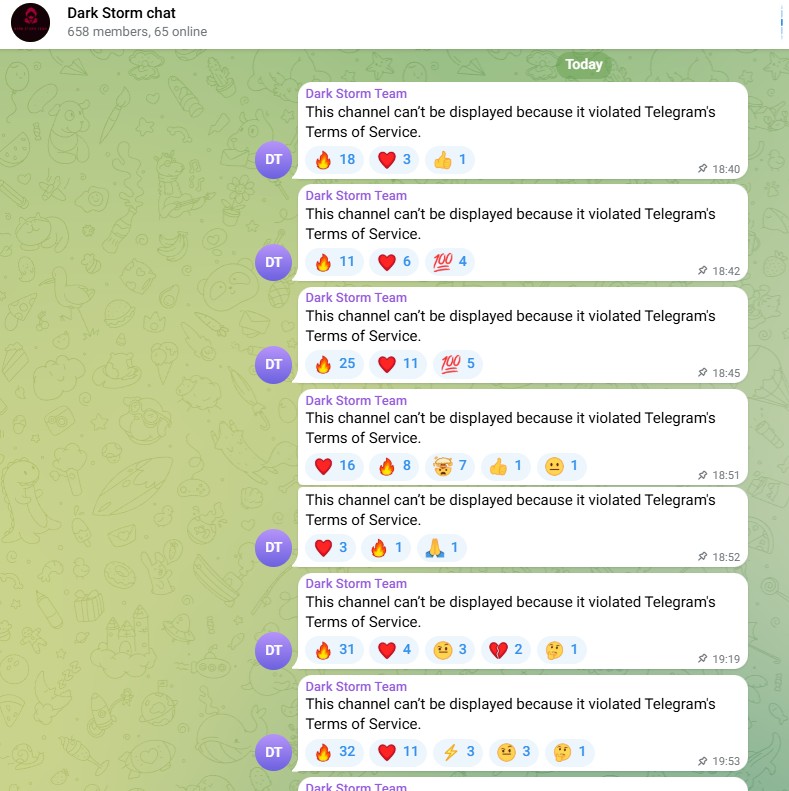

Si dice che il gruppo sia filo-palestinese e abbia possibili collegamenti con la Russia. Nel mentre la moderazione di telegram ha proceduto alla cancellazione del canale sul quale avevano pubblicato i precedenti post.

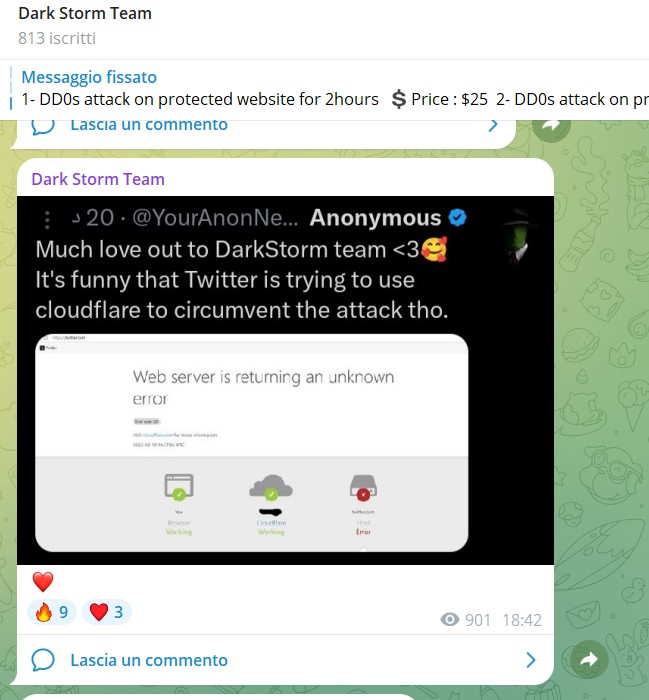

Infatti questo malcontento è percepibile dai messaggi pubblicati dal gruppo all’interno della chat.

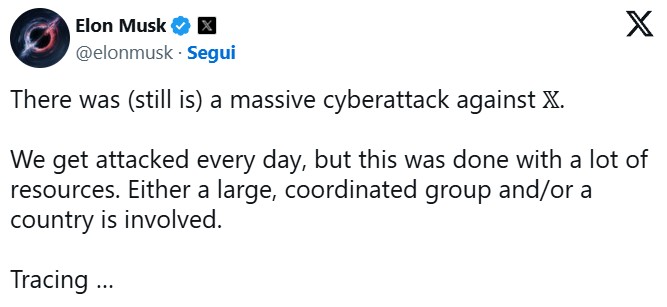

“C’è stato (c’è ancora) un massiccio attacco informatico contro X”, ha scritto Musk lunedì pomeriggio. “Siamo attaccati ogni giorno, ma questo è stato fatto con molte risorse. È coinvolto un gruppo numeroso e coordinato e/o un paese. Tracciare…”

Musk è anche l’amministratore delegato di Tesla e SpaceX, oltre a guidare il DOGE (Dipartimento per l’efficienza governativa) del presidente Donald Trump.