Il noto broker di exploit e vulnerabilità 0-day Zerodium ha annunciato di essere disposto a pagare fino a 400.000 dollari per vulnerabilità zero-day che consentirebbero l’esecuzione di codice remoto nel client di posta elettronica di Microsoft Outlook.

In precedenza, il prezzo massimo era di 250.000 dollari. Per bug simili in Mozilla Thunderbird, la società è disposta a pagare fino a 200.000 dollari.

Zerodium è una società fondata nel 2015, la quale ha acquistato per molto tempo exploit per varie vulnerabilità zero-day, per poi rivenderle a governi e forze dell’ordine di tutto il mondo.

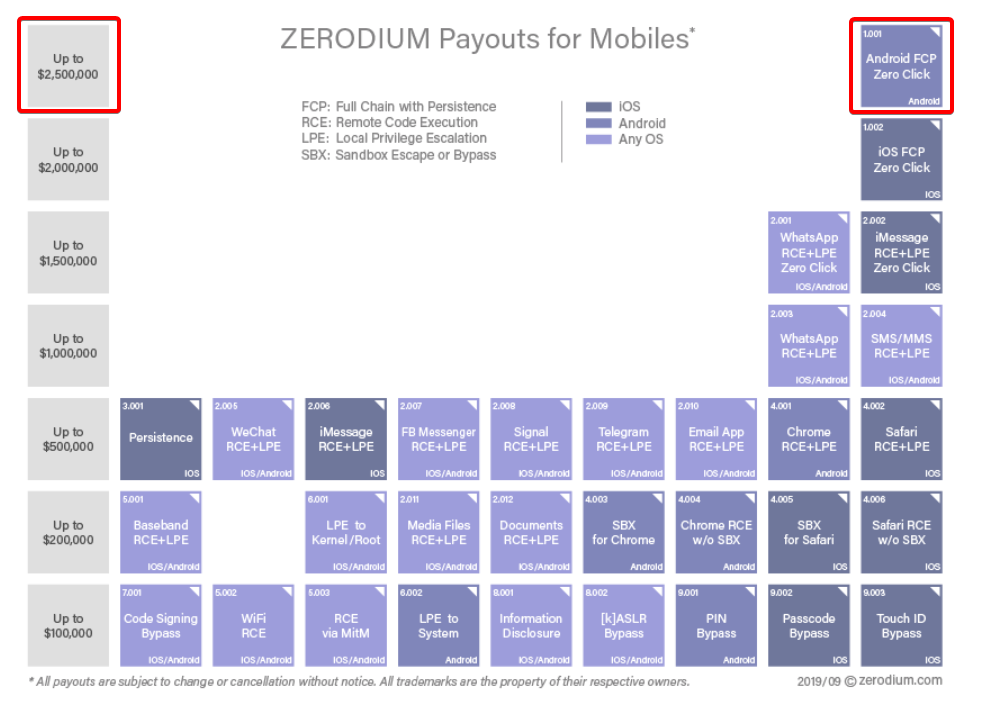

Per fare ciò, l’azienda ha il proprio programma di ricompense dei bug, in cui i ricercatori possono vendere exploit fino a 2,5 milioni di dollari (a seconda del tipo e della natura del bug). Al momento nel listino ufficiale tale ricompensa è fissata in ambito mobile ad una Full Chain Zeroday Noclick su Android.

Inoltre, di tanto in tanto l’azienda tiene campagne di “risoluzione di bug”, durante le quali acquista exploit per un particolare software a prezzi speciali. In precedenza, promozioni simili si svolgevano per Pidgin, WordPress, hypervisor prodotti VPN popolari e così via.

Anche i premi per i bug in Mozilla Thunderbird e Microsoft Outlook sono stati temporaneamente aumentati, ha affermato la società su Twitter.

Zerodium non specifica a quale piattaforma dovrebbero puntare gli exploit, ma entrambi i client di posta elettronica hanno versioni per tutti e tre i principali sistemi operativi: Windows, macOS e Linux.

Molti esperti di sicurezza delle informazioni hanno notato che un hack riuscito in uno dei due client di posta elettronica consentirebbe all’attaccante di accedere non solo al computer dell’utente, ma anche a tutte le cassette postali gestite tramite il client compromesso.