Un database relativo alla Pubblica Amministrazione italiana è stato pubblicato su forum underground, contenente oltre 32.000 email istituzionali e dati associati. Il leak, pubblicizzato da un attore malintenzionato di alto profilo, espone gli enti pubblici, le scuole e le forze dell’ordine. Il rischio principale è l'utilizzo di questi dati per specifici attacchi di "spear phishing" altamente mirati, capaci di sfruttare le informazioni trafugate per compromettere i sistemi interni e avviare campagne di intrusione su larga scala.

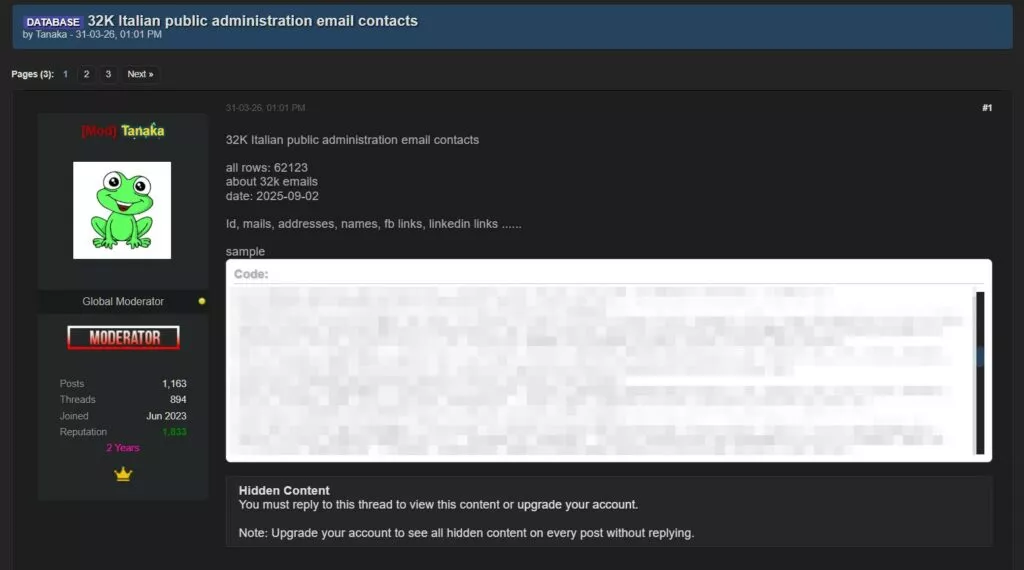

Un nuovo annuncio all’interno di un famoso forum underground è apparso recentemente.

Un utente del forum di alto profilo, ha messo in vendita un database contenente ben oltre 32.000 record contenenti indirizzi email appartenenti alla Pubblica Amministrazione (PA) italiana.

Il post, è stato pubblicato dalla user “Tanaka“, la quale descrive che è in possesso di un archivio composto da circa 62.123 righe totali, di cui 32.000 sono informazioni univoche. Da quanto abbiamo avuto modo di vedere, i dati sembrano essere recenti, con una data di riferimento fissata al 2 settembre 2025.

Il criminale informatico ha fornito anche un “samples” contenente i dati per dimostrare la validità della merce rubata. Dall’analisi del sample, è emerso che i soggetti colpiti appartengono a diverse articolazioni dello stato italiano. I campi riportati nel samples sono:

CAP, Fax, Mail1, Mail2, Mail3, cod_aoo, Telefono, Indirizzo, Codice_IPA, Tipo_Mail1, Tipo_Mail2, Tipo_Mail3, Codice_uni_aoo, Data_istituzione, Denominazione_aoo, Mail_responsabile, Nome_responsabile, Data_aggiornamento, Denominazione_ente, Codice_comune_ISTAT, Codice_fiscale_ente, Cognome_responsabile, Telefono_responsabile, Protocollo_informatico, Codice_catastale_comune, URI_Protocollo_informatico

Dai contatti analizzati nel samples figurano:

Un elemento che desta preoccupazione è il profilo dell’autore del post. Tanaka non è un utente qualunque del forum underground, ma ricopre il ruolo di “Global Moderator” sul forum. Con oltre 1.100 post e un punteggio di reputazione molto elevato (superiore a 1.800). La sua posizione all’interno della comunità criminale suggerisce che i dati possano essere autentici e non frutto di vecchi “leak” riciclati.

L’annuncio scatena una immediata reazione nel forum criminale. In breve tempo, il thread è stato inondato da decine di messaggi di ringraziamento da parte degli altri membri della comunità. Molti utenti hanno risposto per sbloccare il contenuto offerto da Tanaka in modalità nascosta, a dimostrazione che i dati della PA italiana siano una merce ricercata per campagne di phishing mirato (spear-phishing), truffe via email oppure tentativi di ingegneria sociale.

L’efficacia di un attacco di tipologia spear-phishing si basa su dei dati reali e risiede nella capacità del criminale di manipolare la fiducia della vittima attraverso la precisione delle informazioni fornite nell’email. Quando un malintenzionato utilizza il nome del responsabile, il codice IPA corretto e l’indirizzo reale, rende il messaggio “confidente” e non appartenente ad una potenziale minaccia di spam generico, assumendo le sembianze di una vera comunicazione istituzionale urgente, che può facilmente bypassare le barriere difensive psicologiche di un impiegato pubblico.

“Buongiorno, in qualità di referente dell’Istituto Comprensivo Anzio IV, si prega di prendere visione della documentazione allegata relativa alla sede di Via Marconi 7, in riferimento al protocollo tecnico associato al codice IPA TTM918273. Trattandosi di una comunicazione ufficiale inerente alla gestione amministrativa, è necessaria una vostra conferma di ricezione tramite l’apertura del file allegato.”

Quanti impegati ci cliccherebbero sopra?

Questo poiché la combinazione di dettagli corretti e linguaggio burocratico formale conferisce al messaggio una reale credibilità immediata. Una volta eseguito il malware, la postazione di lavoro sarà compromessa ed esfiltrare dati sensibili o trasformare il computer risulterà semplice da parte del criminale informatico, innescando un effetto domino sulla PA stessa.

Il venditore non specifica la fonte e la natura dei dati messi a disposizione della comunità underground: come ad esempio l’esfiltrazione da un portale centralizzato o da un fornitore di servizi IT della PA.

Potrebbero essere stati violati diversi uffici; ma è molto più plausibile che sia trattato di un accesso ad una anagrafica ttraverso una vulnerabilità di sicurezza su un sistema di gestione del personale, in una anagrafe nazionale o in una piattaforma di protocollo informatico utilizzata trasversalmente da diverse amministrazioni statali.

Un’altra ipotesi potrebbe essere una attività di “web scraping” massivo su database non adeguatamente protetti, sebbene la presenza di link social e dati privati suggerisca un arricchimento dei dati proveniente da diverse fonti interne.