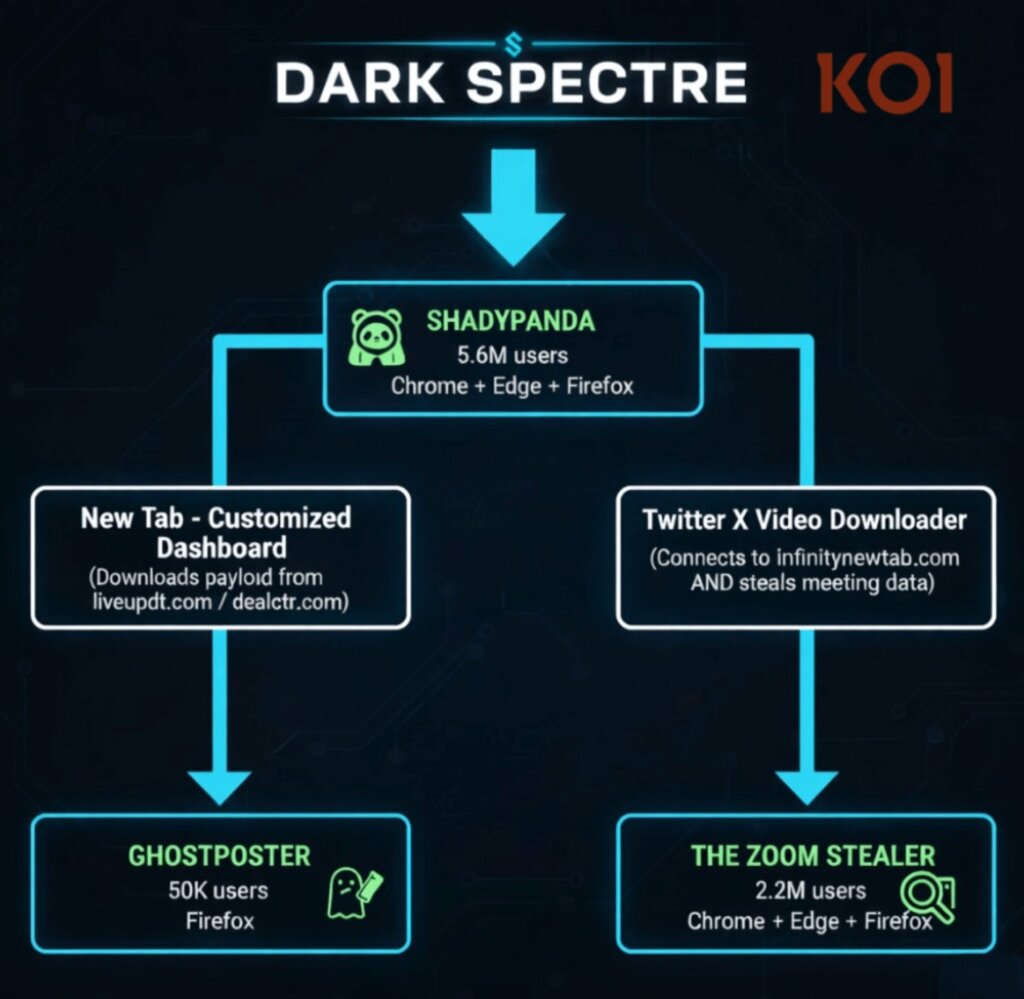

Un gruppo di hacker che opera sotto il nome di DarkSpectre ha infettato sistematicamente i computer degli utenti dei browser Chrome, Edge e Firefox nel corso di sette anni. Secondo Koi Security , hanno preso di mira oltre 8,8 milioni di dispositivi unici. L’operazione su larga scala ha incluso tre campagne distinte ed è stata caratterizzata da un elevato livello di coordinamento e intraprendenza.

L’indagine ha rivelato che le campagne ShadyPanda, Zoom Stealer e GhostPoster, nonostante i loro diversi scopi (che spaziano dal furto di dati degli utenti allo spionaggio aziendale), sono state tutte condotte dalla stessa organizzazione criminale. In totale, hanno utilizzato oltre un centinaio di estensioni distribuite tramite gli store ufficiali dei browser. Gli aggressori hanno abilmente combinato funzioni legittime (come la visualizzazione del meteo o la creazione di nuove schede) con attività dannose che hanno eluso la maggior parte dei sistemi di sicurezza.

Gli esperti hanno esaminato l’infrastruttura di ShadyPanda e hanno scoperto che due domini utilizzati dalle estensioni, infinitynewtab.com e infinitytab.com, comunicavano simultaneamente con i server di comando e controllo dannosi. Questi domini sono diventati la chiave per unire campagne apparentemente distinte in un’unica catena.

Particolarmente allarmante è il periodo di tempo in cui gli aggressori sono riusciti a mantenere attive queste estensioni del browser “dormienti” senza alcun payload dannoso. In alcuni casi, il codice dannoso è stato attivato una settimana dopo l’installazione. Inoltre, l’attività dannosa è stata attivata solo in un numero limitato di casi, circa una visita su dieci al sito web, riducendo significativamente la probabilità di essere rilevati.

I metodi utilizzati per nascondere il codice dannoso in questa operazione erano altamente sofisticati. Le estensioni caricavano immagini PNG contenenti contenuti JavaScript nascosti. Il logo dell’estensione fungeva da mascheramento : al caricamento, l’immagine veniva decriptata, il codice veniva estratto ed eseguito senza essere rilevato dall’utente.

Il codice scaricato in aggiunta era protetto da più livelli di crittografia e offuscamento, inclusi metodi di codifica proprietari, crittografia XOR e un packaging specificamente progettato per eludere gli strumenti di analisi automatizzati. Una volta attivate, le estensioni contattavano server remoti e scaricavano fino a 67 kilobyte di codice JavaScript aggiuntivo. Ciò consentiva ai criminali di controllare le azioni dell’estensione senza aggiornarle, eliminando qualsiasi necessità di ulteriori controlli.

L’approccio di DarkSpectre alla distribuzione del malware si è dimostrato particolarmente efficace grazie alla sua architettura, basata sulla sostituzione del payload lato server. Ciò significa che è impossibile mitigare la minaccia semplicemente bloccando una versione specifica dell’estensione: il contenuto viene modificato al volo, senza l’intervento dell’utente.

| Navigatore | Estensione | ID |

|---|---|---|

| Google Chrome | Acquisizione audio Chrome | kfokdmfpdnokpmpbjhjbcabgligoelgp |

| Google Chrome | ZED: Zoom Easy Downloader | pdadlkbchinonakkfkdaadceojbekep |

| Google Chrome | X ( Twitter ) Video Downloader | akmdionenlnfcipmdhbhcnkighafmdha |

| Google Chrome | Google Meet Auto Admit | pabkjoplheapcclldpknfpcepheldbga |

| Google Chrome | Zoom.us mostra sempre “Partecipa dal Web” | aedgpiecagcpmehhelbibfbgpfiafdkm |

| Google Chrome | Timer per Google Meet | dpdgjbnanmmlikideilnpfjjdbmneanf |

| Google Chrome | CVR: Registratore video Chrome | kabbfhmcaaodobkfbnnehopcghicgffo |

| Google Chrome | GoToWebinar e GoToMeeting Scarica le registrazioni | cphibdhgbdoekmkkcbbaoogedpfibeme |

| Google Chrome | Incontra l’ammissione automatica | ceofheakaalaecnecdkdanhejojkpeai |

| Google Chrome | Ottimizzazione di Google Meet (emoji, testo, effetti della camma) | dakebdbeofhmlnmjlmhjdmmjmfohiicn |

| Google Chrome | Disattiva l’audio di tutti su Meet | adjoknoacleghaejlggocbakidkoifle |

| Google Chrome | Google Meet Push-To-Talk | pgpidfocdapogajplhjofamgeboonmmj |

| Google Chrome | Scaricatore di foto per Facebook , Instagram, + | ifklcpoenaammhnodgedlapnodfcjpn |

| Google Chrome | Estensione Zoomcoder | ebhomdageggjbmomenipfbhcjamfkmbl |

| Google Chrome | Partecipazione automatica a Google Meet | ajfokipknlmjhcioemgnofkpmdnbaldi |

| Microsoft Edge | Acquisizione audio Edge | mhjdjckeljinofckdibjiojbdpapoecj |

| Mozilla Firefox | Scaricatore video da Twitter X | {7536027f-96fb-4762-9e02-fdfaedd3bfb5} |

| Mozilla Firefox | x-video-downloader | [email protected] |