All’interno del noto Dark Forum, l’utente identificato come “espansive” ha messo in vendita quello che descrive come l’accesso al pannello di amministrazione dell’Agenzia delle Entrate.

Tuttavia, un’analisi più approfondita dell’offerta e delle infrastrutture di sicurezza dell’ente italiano suggerisce che si tratti di una minaccia dalla portata decisamente ridimensionata rispetto al titolo sensazionalistico.

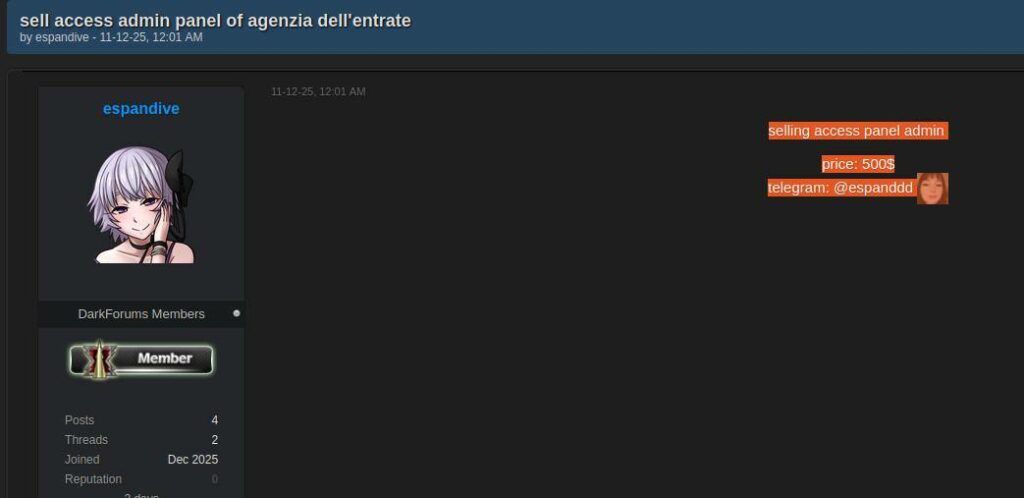

L’annuncio, comparso l’11 dicembre 2025, è disarmante nella sua brevità. Con un laconico ‘sell access admin panel of agenzia dell’entrate‘, l’attaccante dichiara di possedere le chiavi del portale fiscale italiano. I dettagli operativi emergono dalle informazioni aggiuntive, dove compare una richiesta economica decisamente anomala per un target di questo calibro: appena 500 dollari, con contatto diretto da stabilire tramite l’account Telegram.

La prima incongruenza che salta all’occhio è proprio la valutazione economica. Nel mercato del Cybercrime, un accesso persistente con privilegi di amministratore (RCE o Admin Panel) a un’infrastruttura governativa critica di un paese G7 non verrebbe mai svenduto per una cifra così irrisoria.

Solitamente, accessi di tale calibro vengono trattati in modo privato con cifre a tre o quattro zeri, o sfruttati direttamente per attacchi ransomware o esfiltrazione di dati, molto allettanti per i mercati underground.

Il punto tecnico che smonta quasi definitivamente la veridicità di un accesso “funzionante” riguarda le procedure di autenticazione adottate dalla Pubblica Amministrazione italiana.

L’accesso ai portali dell’Agenzia delle Entrate, sia per i cittadini che per gli operatori, è protetto da livelli di sicurezza che vanno oltre la semplice coppia username/password. Oggi l’ingresso è subordinato all’utilizzo di:

Inoltre, per gli account amministrativi interni, è prassi consolidata l’obbligo della MFA (Multi-Factor Authentication). Questo significa che anche possedendo le credenziali corrette, l’attaccante si troverebbe bloccato dalla richiesta di un codice OTP (One Time Password) inviato sul dispositivo del legittimo proprietario.

Se l’accesso è così difficile, cosa sta vendendo realmente “espandive”? L’ipotesi più probabile è che si tratti di log grezzi provenienti da un Infostealer.

È plausibile che un malware abbia infettato il computer di un dipendente o di un commercialista, esfiltrando tutti i dati salvati nel browser: cookie, cronologia e, appunto, credenziali di accesso salvate per comodità. L’attaccante vede nel log la stringa agenziaentrate.gov.it associata a uno username e una password e prova a rivenderla automaticamente.

È quasi certo che si tratti di una credenziale non provata. Se il threat actor tentasse il login, si scontrerebbe con il secondo fattore di autenticazione. Di conseguenza, cerca di monetizzare rapidamente vendendo l’illusione di un accesso a un acquirente poco esperto per 500 dollari, pertanto si tratta presumibilmente di una frode verso i criminali informatici stessi.

L’annuncio di “espandive” sembra essere l’ennesimo tentativo di scam o di vendita di materiale di scarto (junk data) all’interno della community cybercriminale, piuttosto che una reale compromissione dell’infrastruttura dell’Agenzia delle Entrate.

Tuttavia, questo episodio ci ricorda l’importanza vitale dell’abilitazione dell’autenticazione a due fattori (2FA/MFA) su tutti gli account critici. È proprio grazie a queste barriere che le migliaia di credenziali rubate ogni giorno dagli infostealer diventano, nella maggior parte dei casi, carta straccia.