Una nuova ondata di estensioni dannose è stata scoperta nello store di estensioni Open VSX , utilizzato da milioni di sviluppatori. Gli esperti di Koi avvertono che gli aggressori stanno inserendo plugin “utili” nello store, ma in realtà stanno rubando criptovalute, password e altri dati sensibili. L’attacco ora prende di mira solo gli utenti macOS.

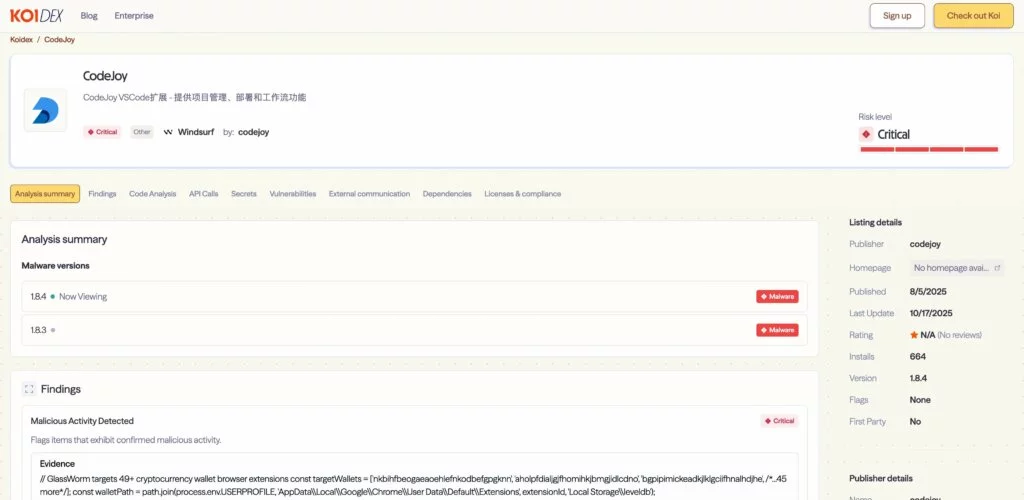

Gli specialisti di Koi Security hanno segnalato la scoperta. Secondo loro, si tratta già della quarta ondata di malware auto-propagante, da loro chiamato GlassWorm. La campagna è iniziata solo circa due mesi e mezzo fa, ma ha già infettato migliaia di dispositivi prima che le estensioni venissero rimosse dal mercato.

Lo schema funziona in questo modo: un aggressore pubblica estensioni su Open VSX camuffate da strumenti di produttività. Open VSX è un archivio di estensioni aperto per Visual Studio Code e le sue numerose derivazioni, tra cui Cursor, una scelta popolare tra gli sviluppatori che lavorano con il Vibe Coding. Dopo l’installazione, l'”estensione” non si rivela immediatamente, ma attende circa 15 minuti. Questa pausa aiuta a eludere le sandbox automatizzate, che in genere analizzano il comportamento del programma solo per pochi minuti.

Successivamente, viene eseguito il codice principale. Nella nuova versione, è nascosto all’interno del file JavaScript dell’estensione e ulteriormente crittografato. Questa differenza rispetto alle precedenti varianti di GlassWorm, che, secondo i ricercatori, prendevano di mira Windows e utilizzavano diverse tecniche di mimetizzazione. Ora, gli autori hanno chiaramente adattato lo strumento per macOS, enfatizzandone la furtività e la resilienza.

Perché Mac? Koi Security lo spiega in modo semplice. macOS è spesso utilizzato dagli sviluppatori nei settori delle criptovalute, del web3 e delle startup, in altre parole, ambienti in cui è più probabile che le vittime dispongano di wallet, token e accesso all’infrastruttura. I ricercatori stimano che almeno tre estensioni infette siano apparse su Open VSX, con un totale complessivo di circa 50.000 download. Una di queste si spacciava per “Prettier Pro”, presumibilmente un formattatore di codice avanzato, mentre le altre due sembravano essere strumenti di sviluppo standard.

GlassWorm stesso, a giudicare dalla sua descrizione, è progettato per rubare criptovalute e credenziali. Esegue la scansione del computer alla ricerca di app hardware wallet come Ledger Live e Trezor Suite e tenta di sostituirle con versioni trojanizzate. Anche in assenza di hardware wallet, il malware può attaccare decine di estensioni del browser e portafogli desktop, tra cui Meta Mask, Phantom, Coinbase Wallet ed Exodus. Raccoglie anche token GitHub, credenziali Git, token NPM e intere directory SSH, nonché password dal portachiavi macOS, file di database, impostazioni VPN , cookie e archiviazione locale del browser.

I ricercatori hanno anche notato un metodo insolito per gestire le infezioni. Per ottenere gli indirizzi dei server C&C, gli aggressori utilizzano la blockchain di Solana, pubblicando note con link crittografati nelle transazioni. Questo approccio è più difficile da disattivare con metodi tradizionali, come il blocco di un dominio o la disattivazione dell’hosting, e questo, secondo Koi Security, rende la minaccia più persistente.

La quarta ondata avrebbe utilizzato la stessa infrastruttura della precedente, incluso l’indirizzo IP 45.32.151.157 come server di comando e controllo primario. I ricercatori ritengono che GlassWorm si stia gradualmente evolvendo in una minaccia resiliente e multipiattaforma e prevedono la prossima ondata, poiché gli aggressori adatteranno rapidamente le loro tecniche in seguito alle segnalazioni pubbliche.

Se sospetti che un’estensione in Open VSX possa essere dannosa o vulnerabile, gli sviluppatori del marketplace ti chiedono di segnalarlo a [email protected]