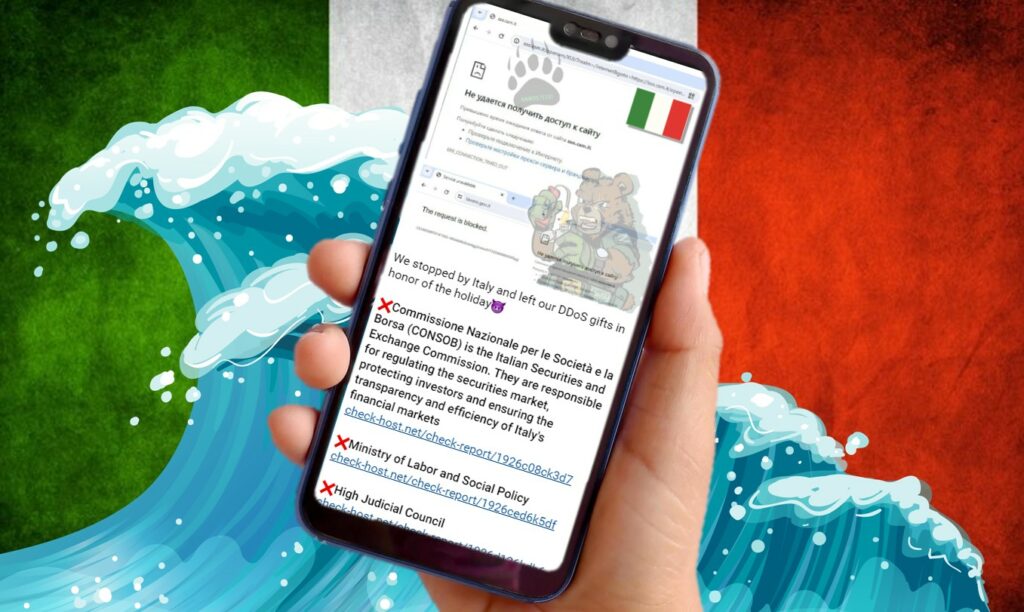

Gli hacker di NoName057(16) continuano per il terzo giorno gli attacchi contro l’Italia utilizzando la tecnica del Distributed Denial-of-Service (DDoS).

Oggi a farne le spese sono:

Ricordiamo che l’8 maggio è il Giorno della Vittoria in Russia. Si commemora la fine della Seconda Guerra Mondiale in Europa, con la resa della Germania nazista nel 1945. Questo giorno è un momento di riflessione e celebrazione per onorare il coraggio e il sacrificio delle persone che hanno combattuto durante la guerra e per ricordare coloro che hanno perso la vita.

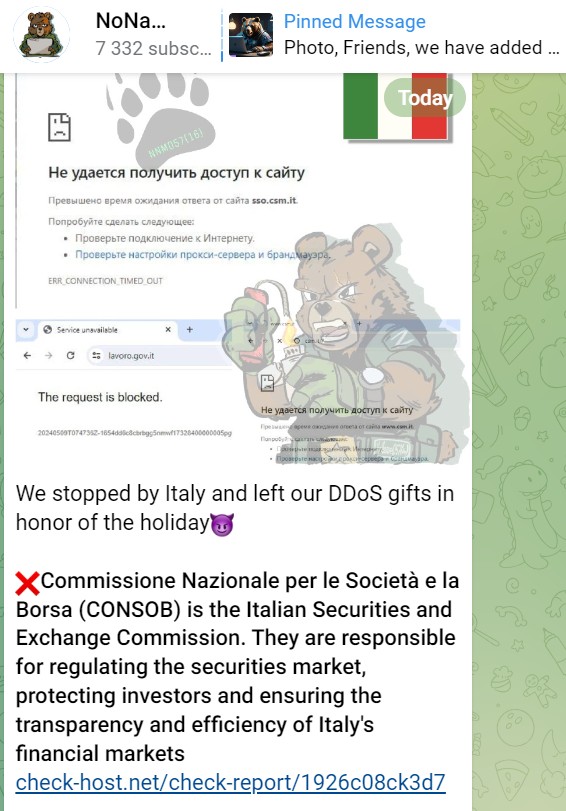

In Russia, questo giorno è osservato con parate militari, cerimonie commemorativi e altre manifestazioni pubbliche, ecco il motivo di quanto riportato da NoName all’inizio del messaggio sul canale Telegram “Abbiamo fatto un salto in Italia e abbiamo lasciato i nostri doni DDoS in onore delle festività”

NoName057(16) è un gruppo di hacker che si è dichiarato a marzo del 2022 a supporto della Federazione Russa. Hanno rivendicato la responsabilità di attacchi informatici a paesi come l’Ucraina, gli Stati Uniti e altri vari paesi europei. Questi attacchi vengono in genere eseguiti su agenzie governative, media e siti Web di società private

Abbiamo fatto un salto in Italia e abbiamo lasciato i nostri doni DDoS in onore delle festività😈

La Commissione Nazionale per le Società e la Borsa (CONSOB) è la commissione italiana per i valori mobiliari. È responsabile della regolamentazione del mercato dei titoli, della tutela degli investitori e della trasparenza e dell'efficienza dei mercati finanziari italiani.

check-host.net/check-report/1926c08ck3d7

❌Ministero del Lavoro e delle Politiche Sociali

check-host.net/check-report/1926ced6k5df

Consiglio superiore della magistratura

check-host.net/check-report/1926d126kdb6

Consiglio superiore della magistratura

check-host.net/check-report/1926d4e7k30f

Segui us➡️Russian versione|Progetto DDoSia|Canale di riserva

Un attacco DDoS (Distributed Denial of Service) è un tipo di attacco informatico in cui vengono inviate una grande quantità di richieste a un server o a un sito web da molte macchine diverse contemporaneamente, al fine di sovraccaricare le risorse del server e renderlo inaccessibile ai suoi utenti legittimi.

Queste richieste possono essere inviate da un grande numero di dispositivi infetti da malware e controllati da un’organizzazione criminale, da una rete di computer compromessi chiamata botnet, o da altre fonti di traffico non legittime. L’obiettivo di un attacco DDoS è spesso quello di interrompere le attività online di un’organizzazione o di un’azienda, o di costringerla a pagare un riscatto per ripristinare l’accesso ai propri servizi online.

Gli attacchi DDoS possono causare danni significativi alle attività online di un’organizzazione, inclusi tempi di inattività prolungati, perdita di dati e danni reputazionali. Per proteggersi da questi attacchi, le organizzazioni possono adottare misure di sicurezza come la limitazione del traffico di rete proveniente da fonti sospette, l’utilizzo di servizi di protezione contro gli attacchi DDoS o la progettazione di sistemi resistenti agli attacchi DDoS.

Occorre precisare che gli attacchi di tipo DDoS, seppur provocano un disservizio temporaneo ai sistemi, non hanno impatti sulla Riservatezza e Integrità dei dati, ma solo sulla loro disponibilità. pertanto una volta concluso l’attacco DDoS, il sito riprende a funzionare esattamente come prima.