Secondo l’esperto di informatica forense Elom Daniel, i messaggi di WhatsApp possono contenere dati di geolocalizzazione nascosti anche quando l’utente non ha intenzionalmente condiviso la propria posizione.

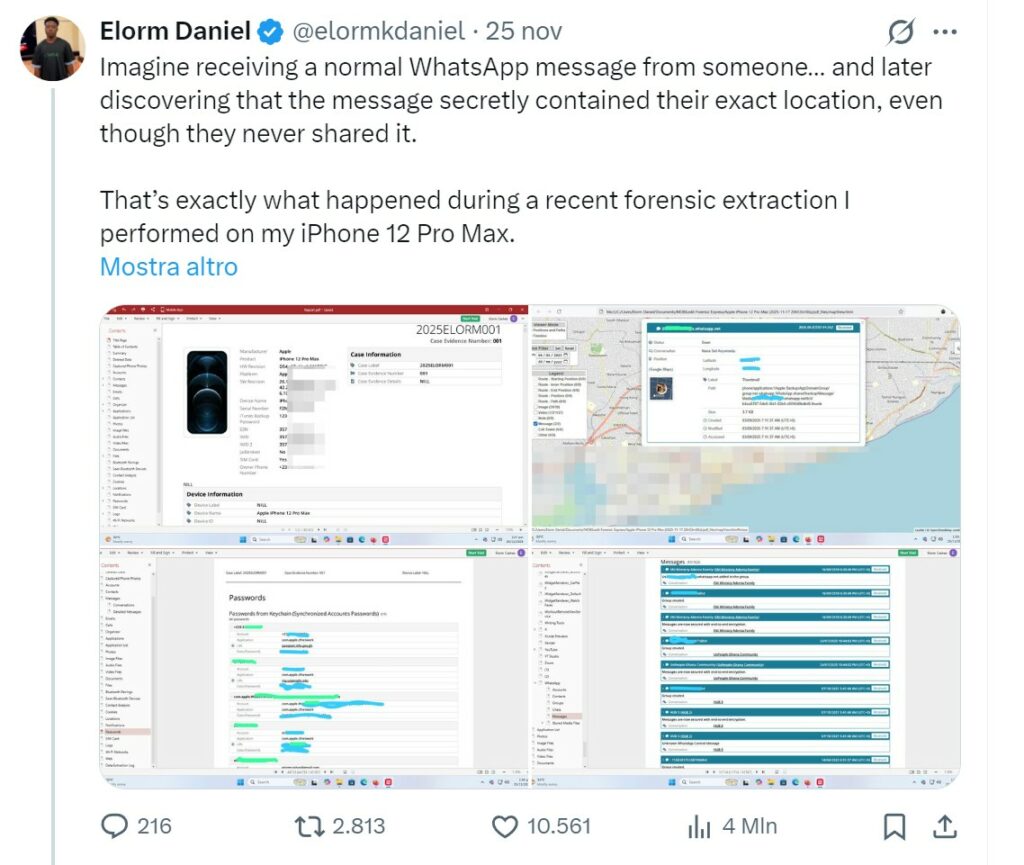

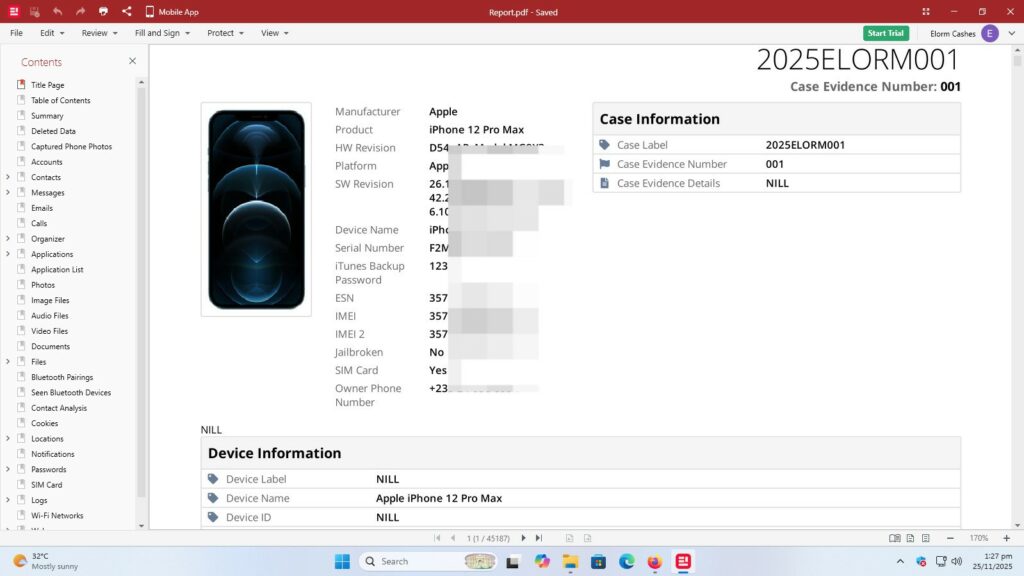

Ha affermato di aver ricevuto un messaggio WhatsApp di routine da un amico il 3 settembre e di aver successivamente fatto analizzare lo smartphone durante un’analisi forense. Durante questo processo, il dispositivo ha rivelato le coordinate esatte del mittente al momento dell’invio del messaggio.

“Immaginate di ricevere un normale messaggio WhatsApp e poi scoprire che contiene segretamente la posizione esatta di una persona, anche se non l’ha mai inviato”, ha scritto Daniel sulla piattaforma social X.

Sostiene che né lui né la persona con cui stava parlando hanno attivato la geolocalizzazione o condiviso manualmente le coordinate. Tuttavia, sostiene che i metadati del messaggio contenevano dati GPS precisi. “Non li ha condivisi intenzionalmente. Non glieli ho richiesti io. Il dispositivo li ha registrati automaticamente”, ha spiegato l’esperto.

Daniel sostiene che durante un’analisi forense di uno smartphone, terze parti possono estrarre le coordinate del mittente dal telefono del destinatario se i servizi di localizzazione erano abilitati sul dispositivo durante la conversazione. Secondo la sua spiegazione, se un utente ha abilitato l’accesso alla posizione, le sue coordinate esatte possono essere recuperate dal telefono di qualcun altro se questo viene sottoposto a verifica.

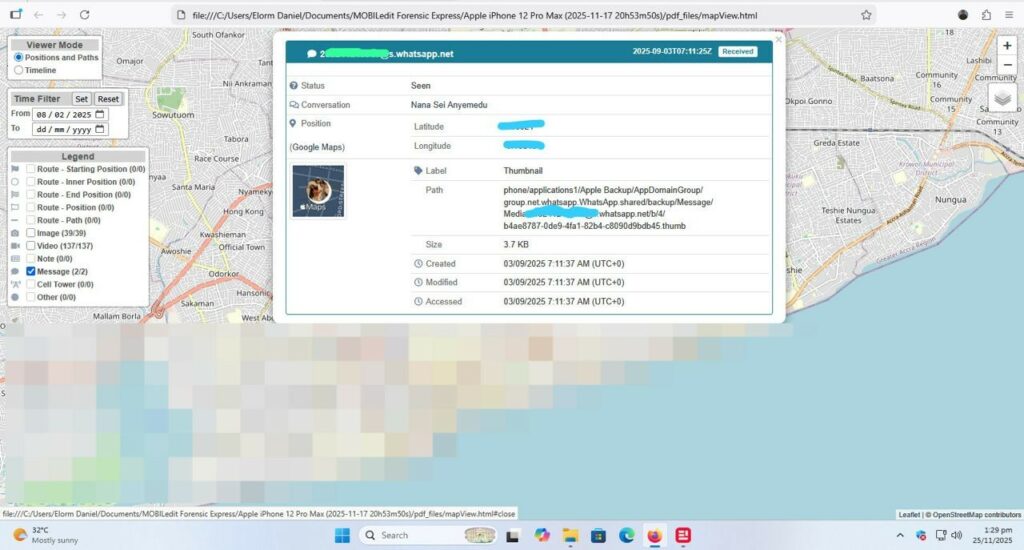

Secondo lo specialista, durante la stessa procedura sono stati recuperati anche altri dati. Account e password sincronizzati, cronologia di utilizzo delle app e registri di sistema interni dettagliati sono stati estratti dal dispositivo. Sottolinea che non sono stati utilizzati jailbreak, accesso root o versioni craccate del software.

Ha anche notato che i dati dei gruppi WhatsApp rimanevano nel sistema anche molto tempo dopo aver abbandonato le chat. Tra questi, le date di creazione dei gruppi, i loro creatori e la cronologia degli iscritti.

I file multimediali sul dispositivo, ha affermato, contenevano anche un ricco set di metadati. Foto, video, screenshot e messaggi vocali includevano le coordinate GPS del luogo e dell’ora di creazione del file.

I giornalisti hanno chiesto a WhatsApp di commentare queste dichiarazioni, emerse nel contesto delle recenti discussioni sulle fughe di dati sulla posizione degli utenti sul social network X. Il team di supporto di WhatsApp ha inviato una richiesta al suo sistema di supporto basato sull’intelligenza artificiale.

Nella risposta del servizio, si afferma che la crittografia end-to-end di WhatsApp protegge il contenuto dei messaggi, inclusi i dati sulla posizione, e li rende accessibili solo al mittente e al destinatario. Tuttavia, nel contesto dell’analisi forense, il team di supporto sottolinea che i metadati a livello di dispositivo, come le informazioni sulla posizione, possono essere estratti accedendo allo smartphone stesso o al suo backup.

La risposta sottolinea inoltre che il problema riguarda specificamente il dispositivo e il sistema operativo, non il protocollo di crittografia di WhatsApp. La crittografia non impedisce l’estrazione dei dati di servizio dal telefono e tali informazioni sono protette in modo diverso rispetto al contenuto delle conversazioni. Per gli utenti, questo significa in pratica quanto segue: mentre i messaggi su Messenger rimangono privati, tutto ciò che lo smartphone registra può essere analizzato se qualcuno vi accede fisicamente.