Negli ultimi anni, l’evoluzione delle tattiche utilizzate dai cyber criminali ha raggiunto livelli di sofisticazione senza precedenti. Tra le minacce digitali più insidiose che affliggono le aziende e i cittadini comuni, spiccano le campagne di malspam altamente efficaci che sfruttano la fiducia delle vittime impersonando entità private o governative.

Dopo che questa mattina abbiamo messo in guardia gli italiani su una campagna di smishing che impersona l’INPS, ora parliamo di una nuova campagna che impersona l’Agenzia Delle Entrate che veicola il malware ursnif, portata all’attenzione dal CERT-AgID.

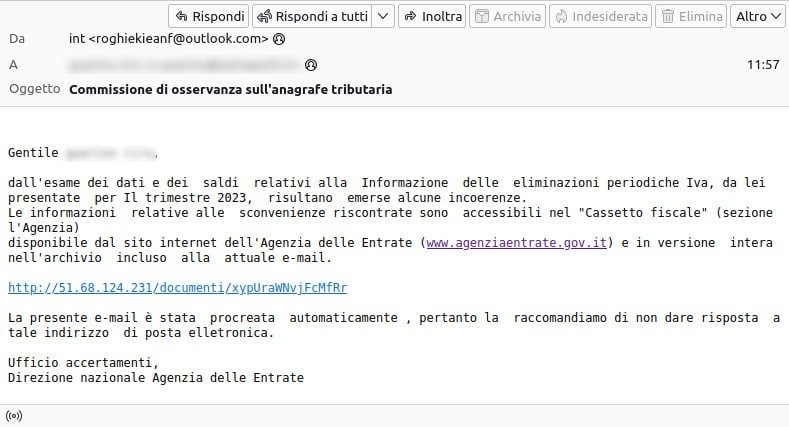

L’oggetto della mail che veicola il malware Ursnif riporta: “Commissione di osservanza sull’anagrafe tributaria” dove viene riportato nel corpo un link all’Agenzia delle Entrate e fa riferimento ad alcune incoerenze del 3Q 2023 sull’IVA.

Sicuramente non è la prima volta che ci imbattiamo a campagne di phishing a tema Agenzia delle Entrate.

Il CERT-AgID ha riportato sul suo canale Telegram quanto segue: “A differenza della precedente campagne Ursnif, le e-mail contengono un link che punta al download di un file ZIP con all’interno un file URL che scarica ed esegue il malware da una cartella condivisa pubblica. Si invita a prestare attenzione ad e-mail contenenti allegati specie se richiedono una password per essere aperti (pratica che non trova uso nelle comunicazioni ufficiali) e di verificare la propria posizione con l’Ente solo dal portale ufficiale.”

Non è la prima volta che incontriamo il malware Ursnif veicolato in campagne di phishing, come in una campagna di febbraio del 2021 ai danni del Ministero dello sviluppo Economico.

Prima ancora abbiamo visto Ursnif veicolato attraverso una campagna ai danni dell’INPS (Istituto Nazionale Previdenza Sociale) e questo avveniva ancora prima, verso la fine del 2020. In questo caso è stata fatta circolare una e-mail con la firma del responsabile che invitava il destinatario ad aprire il file excel allegato.

Una volta aperto il file, alle vittime veniva richiesta una password (indicata sul contenuto dell’email) e veniva scaricata una libreria DLL sulla macchina conteneva il malware Ursnif. Da li in poi il tutto risulta prevedibile.

Il malware Ursnif, viene anche chiamato Gozi e si tratta di un trojan bancario molto diffuso.

Ma perché è così diffuso? Il codice sorgente del malware è trapelato diversi anni fa online, precisamente nel 2015 quando è stato reso pubblicamente disponibile su Github. Questo ha quindi consentito a diversi autori di malware, in ottica di cooperazione “opensource”, di aggiungere nuove funzionalità e sviluppare ulteriormente il codice.

Ursnif può raccogliere molte attività di sistema delle vittime, registrare le sequenze di tasti e tenere traccia dell’attività di rete e rubare informazioni dal browser. Archivia i dati raccolti prima di inviarli al server C&C, pertanto si colloca all’interno della sotto categoria dei Trojan/Infostealer.

Ursnif viene quindi distribuito in campagne di malspam dannose. Il vettore di distribuzione e un allegato di Microsoft Office che indica all’utente di abilitare la macro.

Comportamento