Normalmente negli ambienti tecnici della cybersecurity si dice che se un tool viene utilizzato dal cybercrime, sicuramente è efficace. E oggi vogliamo parlare proprio di questo.

Certe storie iniziano senza preavviso. Stavolta il punto di partenza è un’attività di scansione automatica su larga scala che ha preso di mira appliance Fortinet FortiGate vulnerabili. Non un episodio isolato, ma qualcosa di più organizzato da parte del crimine informatico, quasi metodico.

Dietro le quinte, pare ci sia stato l’uso di strumenti basati su intelligenza artificiale. E la cosa ha fatto alzare più di un sopracciglio tra gli analisti che seguono queste dinamiche ogni giorno.

Il nome che torna spesso è CyberStrikeAI, una piattaforma open source progettata per test di sicurezza offensiva con componenti AI. Il tool, sviluppato in Go, unisce oltre cento strumenti diversi per trovare vulnerabilità, analizzare catene d’attacco, recuperare conoscenza tecnica e visualizzare risultati.

Secondo le analisi, l’attore sospettato – probabilmente di lingua russa – ha utilizzato un indirizzo IP specifico per effettuare scansioni massive alla ricerca di dispositivi esposti. E qui entra in gioco proprio questo framework, che rende tutto molto più automatizzato e semplice.

A dirlo sono le indagini condotte dagli analisti: l’attività è stata individuata dopo aver esaminato quell’infrastruttura di scansione. Non proprio il tipo di scoperta che lascia tranquilli.

La vicenda è emersa dopo che Amazon Threat Intelligence ha segnalato un attacco sistematico contro dispositivi FortiGate. L’elemento curioso? L’uso di servizi di AI generativa come Anthropic Claude e DeepSeek durante le operazioni.

Il risultato, almeno secondo quanto osservato, parla di oltre seicento appliance compromesse distribuite in cinquantacinque Paesi. Numeri che fanno pensare a un’operazione piuttosto coordinata, non un semplice esperimento.

Ti sei mai chiesto quanto possa accelerare un attacco quando l’automazione entra davvero nel processo?

My 🆕 @TeamCymru Blog: Tracking CyberStrikeAI Usage

— Will (@BushidoToken) March 2, 2026

In this post, we are diving into CyberStrikeAI, an open-source AI offensive security tool developed by a China-based developer who we assess has some ties to Chinese MSS affiliated organisations.https://t.co/I2SfQkk1nD

Il progetto è mantenuto da uno sviluppatore noto online come Ed1s0nZ. Nel suo spazio GitHub compaiono altri strumenti legati allo sfruttamento di vulnerabilità e persino al tentativo di aggirare i limiti dei modelli AI.

Tra gennaio e febbraio 2026 sono stati individuati ventuno indirizzi IP unici che eseguivano CyberStrikeAI. I server risultavano ospitati soprattutto in Cina, Singapore e Hong Kong, con altri nodi negli Stati Uniti, in Giappone e in Svizzera.

Le analisi citano anche interazioni con organizzazioni considerate vicine a operazioni cyber sponsorizzate dallo Stato cinese, inclusa Knownsec 404, società coinvolta in una fuga di oltre dodicimila documenti interni che ha rivelato dati, strumenti di hacking e attività operative.

La ricerca che ha ricostruito questa catena di elementi è stata pubblicata da Team Cymru (The threat actor behind the recently disclosed artificial intelligence (AI)-assisted campaign targeting Fortinet FortiGate appliances leveraged an open-source, AI-native security testing platform called CyberStrikeAI to execute the attacks.).

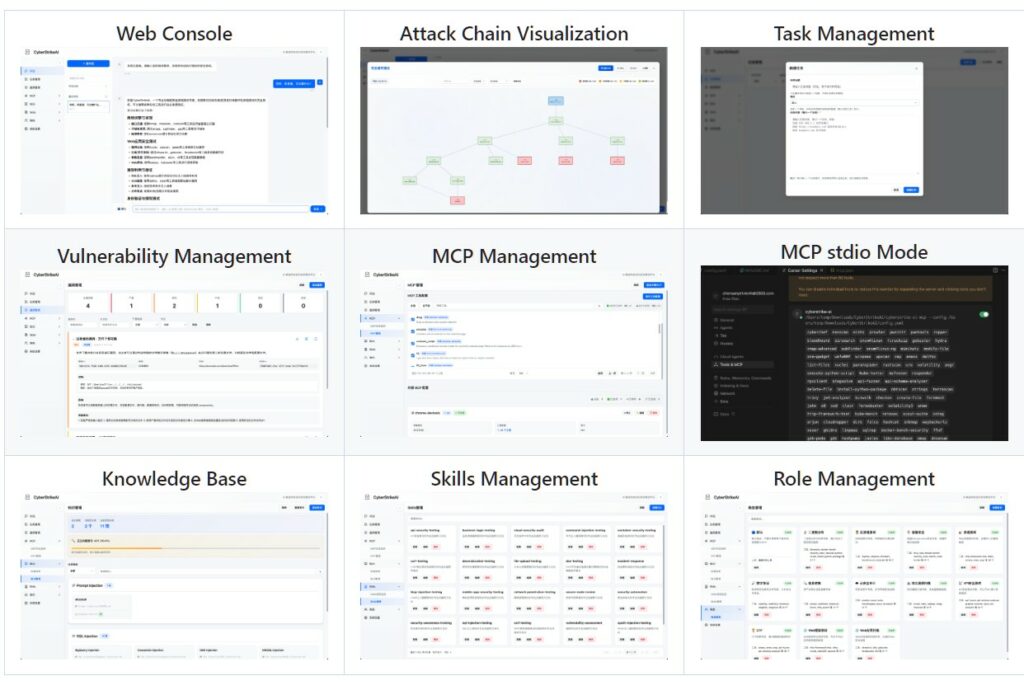

CyberStrikeAI è una piattaforma di testing di sicurezza progettata nativamente per lavorare con l’intelligenza artificiale. Il sistema integra oltre cento strumenti di sicurezza e un motore di orchestrazione intelligente che coordina automaticamente le operazioni di analisi. L’idea è permettere ai team di passare da semplici comandi conversazionali all’esecuzione completa di attività come la scoperta di vulnerabilità, l’analisi delle catene di attacco e la visualizzazione dei risultati.

Una delle caratteristiche centrali è il modello di testing basato sui ruoli. La piattaforma include ruoli predefiniti dedicati a diversi scenari di sicurezza, come penetration testing, CTF o scansioni di applicazioni web. A questi si affianca un sistema di skill specializzate, più di venti già pronte, che coprono tecniche come SQL injection, XSS o sicurezza delle API e che possono essere richiamate dagli agenti AI durante le operazioni.

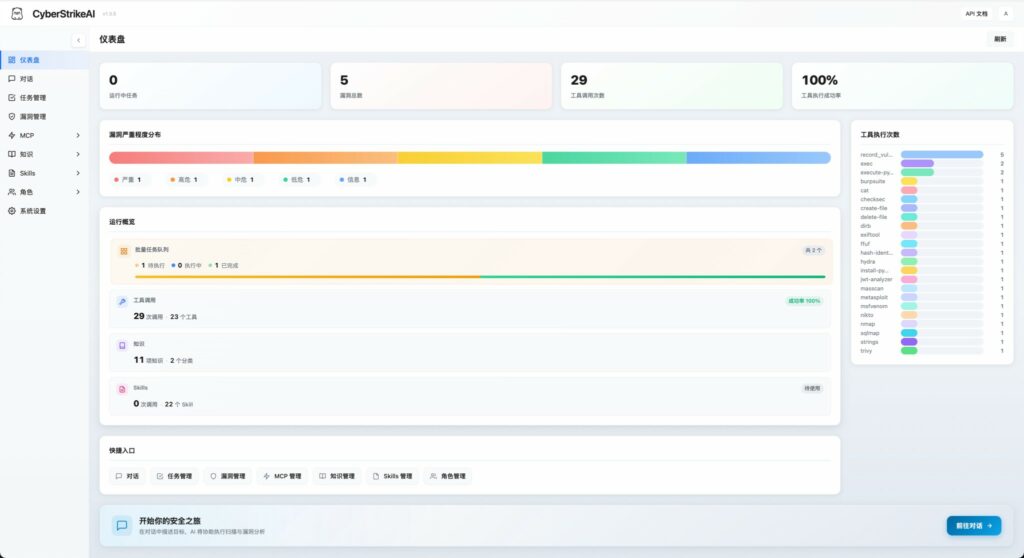

L’interfaccia della piattaforma ruota attorno a una console web con dashboard che mostra lo stato del sistema, le vulnerabilità rilevate, l’utilizzo degli strumenti e le informazioni presenti nella knowledge base. All’interno dell’ambiente è possibile gestire task, monitorare catene di attacco, organizzare conversazioni, consultare archivi e amministrare componenti come MCP, skill e ruoli, creando così un flusso di lavoro collaborativo e tracciabile.

Dal punto di vista operativo, CyberStrikeAI include una vasta raccolta di strumenti distribuiti lungo l’intera kill chain. Ci sono scanner di rete e web, strumenti di enumerazione di sottodomini, analisi binaria, exploit framework, utility di forensics e strumenti di post-exploitation. La piattaforma gestisce anche task in batch, archivia i risultati e conserva cronologia e audit delle attività, offrendo un ambiente centralizzato per coordinare e documentare i test di sicurezza.

Per la community di Red Hot Cyber la situazione è abbastanza chiara. Ogni giorno nascono nuovi tool open source sempre più potenti. Da una parte sono strumenti utilissimi per i red team, che li impiegano per simulare attacchi e individuare debolezze nelle infrastrutture. Dall’altra parte, però, non possiamo ignorarlo… gli stessi strumenti finiscono inevitabilmente anche nelle mani del cybercrime, che li usa per fare ricognizione su larga scala.

Il vero punto è il fattore di scala. Una volta i team di sicurezza potevano organizzare attività mirate, analizzare ambienti specifici e riuscire spesso a contenere le campagne malevole. Oggi, con piattaforme automatizzate e integrate con l’intelligenza artificiale, chi attacca può scandagliare Internet in modo massivo, individuare sistemi esposti e preparare attacchi contro infrastrutture distribuite in tutto il mondo.

Il ritmo cambia. Molto più veloce.

C’è poi un dato che fa riflettere. Secondo una ricerca di Veracode che abbiamo pubblicato recentemente, negli ultimi tempi si stanno individuando più vulnerabilità di quante se ne riescano effettivamente a correggere. Questo squilibrio, combinato con strumenti automatizzati e AI, rischia di ampliare il divario tra chi difende e chi attacca. E diciamolo: i criminali non devono rispettare procedure, compliance o tempi aziendali.

Questo li rende, almeno sul piano operativo, più rapidi, più efficaci di chi difende.

Eppure non tutto è negativo. La stessa tecnologia che sta aumentando la pressione sulle difese può diventare anche l’arma principale per rafforzarle. L’intelligenza artificiale, se usata bene, può aiutare i team di sicurezza a individuare minacce prima, automatizzare analisi complesse e reagire con più velocità.

La sfida nei prossimi anni sarà proprio questa: trasformare la scala della minaccia nella scala della difesa. E chi saprà farlo prima… farà davvero la differenza.