Un trojan bancario e RAT per Android chiamato Klopatra si maschera da app IPTV e VPN e ha già infettato oltre 3.000 dispositivi. Il malware è un trojan in grado di monitorare lo schermo del dispositivo in tempo reale, intercettare gli input, simulare la navigazione gestuale e dispone di una modalità VNC (Virtual Network Computing) stealth.

Cleafy, l’azienda che ha scoperto il malware, fa notare che il Trojan non è associato ad alcuna famiglia di malware Android documentata e sembra essere un progetto di un gruppo di hacker turco.

Klopatra è progettato per rubare credenziali bancarie tramite sovrapposizioni, rubare il contenuto degli appunti e intercettare le sequenze di tasti, svuotare gli account delle vittime tramite VNC e raccogliere informazioni sulle applicazioni di portafoglio di criptovalute.

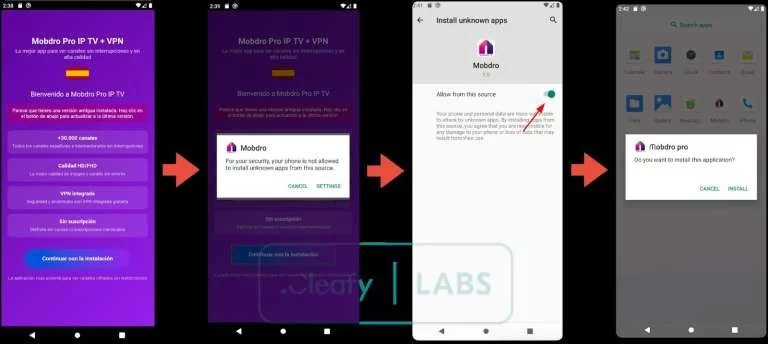

Il malware si infiltra nei dispositivi delle vittime tramite un’app dropper chiamata Modpro IP TV + VPN, distribuita al di fuori dello store ufficiale di Google Play.

Klopatra utilizza Virbox (un prodotto commerciale che rende difficili il reverse engineering e l’analisi), utilizza librerie native per ridurre l’impronta Java/Kotlin e crittografa le stringhe utilizzando NP Manager.

Il RAT sfrutta in modo improprio il servizio di accessibilità di Android per ottenere autorizzazioni aggiuntive, intercettare l’input dell’utente, simulare tocchi e gesti e monitorare lo schermo del dispositivo della vittima per ottenere password e altre informazioni sensibili.

Una delle caratteristiche principali del malware è la modalità VNC con schermo nero, che consente agli operatori di Klopatra di eseguire azioni sul dispositivo infetto. All’utente, il dispositivo appare come se fosse inattivo e con lo schermo bloccato.

Questa modalità supporta tutte le azioni remote necessarie per eseguire transazioni bancarie manuali, tra cui la simulazione di tocchi su aree specifiche dello schermo, scorrimenti verso l’alto e verso il basso e pressioni prolungate.

Per scegliere il momento ideale per attivare la modalità VNC, il malware controlla se il dispositivo è in carica e se lo schermo è spento, in modo che l’utente non sospetti nulla. Per evitare di essere rilevato, Klopatra contiene un elenco codificato di nomi di pacchetti di noti antivirus per Android e tenta di rimuoverli.

Gli specialisti di Cleafy hanno scoperto diversi server di comando e controllo malware. Si ritiene che siano collegati a due campagne diverse, che hanno già causato oltre 3.000 infezioni uniche.

Secondo i ricercatori, Klopatra è attivo da marzo 2025 e durante questo periodo sono state rilasciate circa 40 diverse build del Trojan, il che indica uno sviluppo attivo e una rapida evoluzione del nuovo banker.