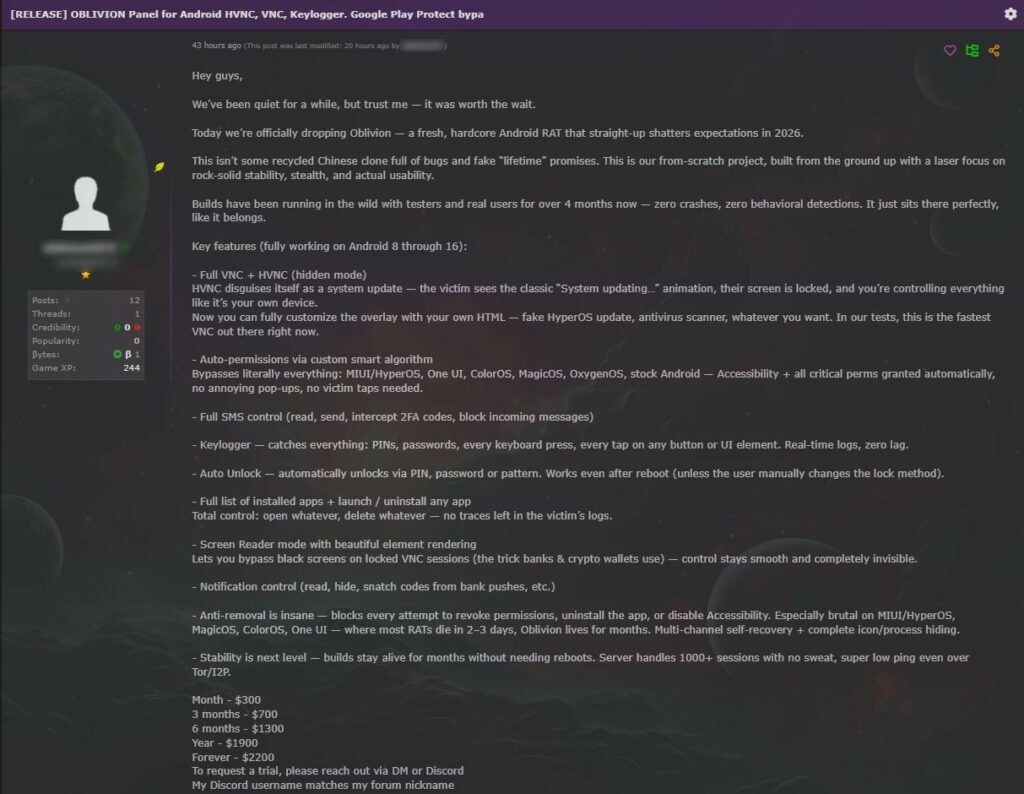

Un nuovo malware per Android chiamato Oblivion è apparso sui forum del darknet. I ricercatori lo considerano uno dei RAT più pericolosi degli ultimi anni. A differenza di molti trojan ricostruiti e incompleti, questo strumento viene commercializzato come uno sviluppo completamente nuovo, essendo stato testato per diversi mesi prima del suo rilascio.

Oblivion è disponibile in abbonamento: 300 dollari al mese o fino a 2.200 dollari per l’accesso illimitato. Il codice sorgente non viene condiviso con gli acquirenti e gli sviluppatori mantengono il controllo sull’infrastruttura.

Sono interessati i dispositivi con Android 8-16, ovvero praticamente tutti i dispositivi attuali. L’analisi è stata condotta dagli specialisti di Certo. Secondo i loro dati, il malware viene pubblicizzato attivamente su un forum dedicato ai criminali informatici, con dimostrazioni video e descrizioni dettagliate delle sue funzioni.

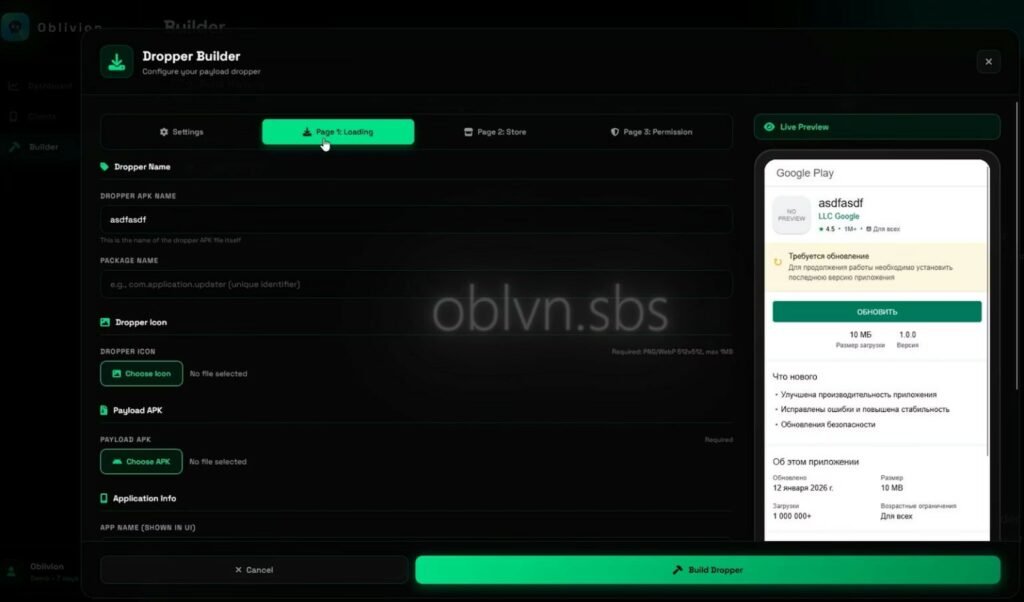

Inoltre, non richiede conoscenze tecniche avanzate per funzionare: tutto è completamente automatizzato. Il kit include un generatore di APK basato sul web. L’operatore può mascherare l’app dannosa come qualsiasi cosa, ad esempio “Servizi Google”. Esiste anche un cosiddetto generatore di dropper: crea falsi pop-up di “aggiornamento di sistema” quasi indistinguibili dalle notifiche originali di Google Play.

La caratteristica principale di Oblivion è il bypass automatico delle autorizzazioni. Il trojan può attivare automaticamente l’accesso al Servizio di Accessibilità senza richiedere l’intervento dell’utente. È così che la maggior parte dei malware bancari ottiene il controllo completo di un dispositivo.

Oblivion può bypassare i meccanismi di sicurezza delle skin più diffuse: MIUI (Xiaomi), One UI (Samsung), ColorOS (OPPO), MagicOS (Honor) e OxygenOS (OnePlus). Su Android 15 e 16, pare che riesca persino a sopprimere le finestre di dialogo per le autorizzazioni di sistema. Per il controllo viene utilizzato VNC, ma con l’estensione HVNC, una modalità “nascosta“.

L’utente visualizza sullo schermo un falso messaggio “Aggiornamento del sistema…”, mentre l’aggressore ottiene l’accesso remoto completo. Per aggirare la protezione degli screenshot delle app bancarie e di criptovalute, viene utilizzato un modulo “Screen Reader” separato, che legge direttamente il contenuto.

Il malware raccoglie messaggi SMS, codici 2FA, notifiche, sequenze di tasti, elenchi di app e file. Inoltre, può sbloccare automaticamente il dispositivo utilizzando i dati intercettati.

Anche disinstallare Oblivion non è facile: il programma è dotato di meccanismi di protezione integrati contro la disinstallazione e la revoca delle autorizzazioni. L’infrastruttura è progettata per oltre 1.000 sessioni simultanee e utilizza reti come Tor.