Gli operatori del ransomware AstraLocker hanno annunciato che il malware sta finendo il suo lavoro e hanno caricato gli strumenti di decrittazione dei dati su VirusTotal.

Gli hacker affermano che non hanno in programma di tornare ed effettuare ricatti tramite il ransomware, ma intendono passare al cryptojacking.

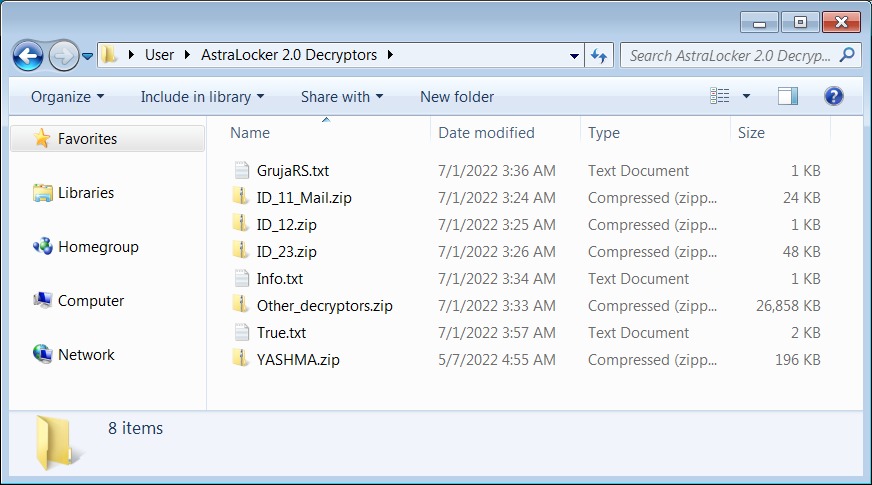

Alcuni ricercatori hanno studiato l’archivio pubblicato dagli aggressori e conferma che i decryptor sono reali e possono aiutare a decifrare i file interessati.

Hanno anche notano di aver testato un solo decryptor, che ha decrittografato con successo i file bloccati durante una delle campagne di AstraLocker. Gli altri decryptor nell’archivio sono apparentemente progettati per decrittografare i file danneggiati durante le campagne precedenti.

I giornalisti sono anche riusciti a ottenere un commento da uno degli operatori di malware:

“E’ stato divertente, ma il divertimento finisce sempre. Chiudiamo l’intera attività ma torneremo. Con il ransomware per ora abbiamo chiuso ma ci dedicheremo al cryptojacking lol.”

Sebbene lo sviluppatore di malware non abbia spiegato perché AstraLocker ha improvvisamente smesso di funzionare, i giornalisti ritengono che ciò possa essere dovuto ai rapporti pubblicati di recente da esperti di sicurezza che hanno studiato il malware. Ciò potrebbe portare AstraLocker all’attenzione delle forze dell’ordine.

Emsisoft, una società che aiuta le vittime di ransomware a recuperare i dati, sta attualmente sviluppando un decryptor universale per AstraLocker, che dovrebbe essere rilasciato nel prossimo futuro.