L’attacco alla Basilica di San Marco non è terminato. Il gruppo "Infrastructure Destruction Squad" sta sostenendo di essere ancora all’interno dei sistemi anti-allagamento, nonostante siano state svolte verifiche e test positivi. I criminali informatici hanno rivendicano degli accessi prolungati e minacciano nuove azioni, contestando le analisi svolte fino ad oggi. Il caso ha evidenziato la fragilità delle infrastrutture critiche e delle tecnologie OT, spesso basate su sistemi obsoleti, esponendo i sistemi a rischi concreti per sicurezza e continuità operativa.

L’escalation relativa al presunto attacco ai sistemi di controllo anti-allagamento della Basilica di San Marco, si sta arricchendo di nuovi elementi. Dopo la nostra analisi pubblicata su Red Hot Cyber, il gruppo che si firma come “Infrastructure Destruction Squad” sembra essere tornato. All’interno del proprio profilo Telegram riporta una serie di messaggi che descrivono uno scenario ancora più preoccupante, dove si parla di rivendicazioni, minacce e anche dichiarazioni contraddittorie.

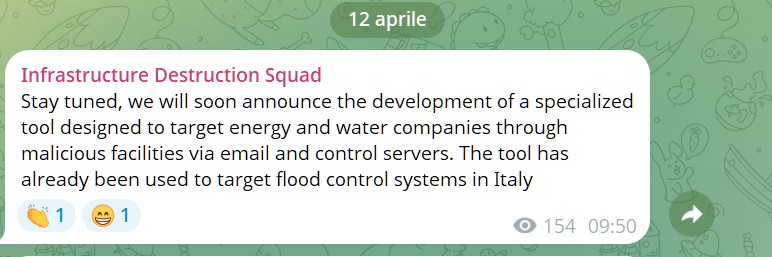

Dopo il primo annuncio, dove erano stati richiesti 600 dollari per l’accesso root al sistema, gli attori malevoli ora vogliono spostare l’attenzione su un piano più differente. In uno messaggio diffuso il 12 aprile, il gruppo ha annunciato lo sviluppo di uno “strumento specializzato”. Parlano di un software che risulta essere capace di colpire le aziende dei settori energetico e idrico, sfruttando infrastrutture dannose, email e server di controllo.

Secondo quanto dichiarato, questo strumento sarebbe già stato utilizzato sui sistemi italiani e nella fattispecie contro i sistemi di gestione delle inondazioni della Basilica di San Marco.

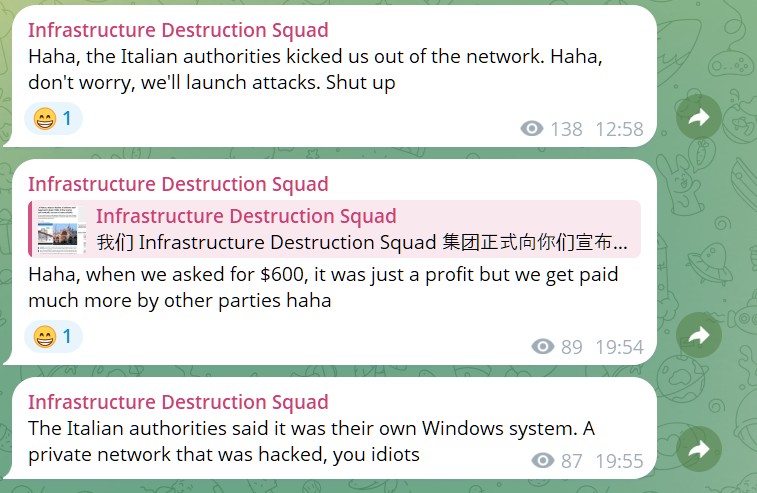

Diventa invece inquietante la comunicazione successiva, dove il gruppo riporta di essere ancora presente dentro la rete compromessa.

Pur riconoscendo le verifiche svolte dopo l’incidente di fine marzo e i test positivi che sono stati svolti dopo Pasqua, i criminali sostengono che i controlli non siano stati sufficienti ad espellerli dalle infrastrutture della basilica.

Riportano infatti: “Siamo qui da mesi e continueremo a rimanerci”, hanno dichiarato, accompagnando il messaggio con altre minacce dirette alle autorità e ai media.

Noi del gruppo Infrastructure Destruction Squad vi annunciamo ufficialmente la verità sull’incidente di San Marco. Esatto, avete effettuato nuove ispezioni dopo l’attacco di fine marzo. Esatto, i test sulle apparecchiature hanno dato esito positivo dopo Pasqua. Ma ciò che non avete capito è che ci rifiutiamo di spegnere completamente il sistema di protezione dalle inondazioni. Non siamo qui per distruggervi, siamo qui solo per trasmettervi un messaggio: possiamo farlo, e siamo ancora all’interno della vostra rete. Nessun test effettuato dal vostro team di sicurezza potrà scacciarci, nessun aggiornamento di sistema potrà espellerci. Siamo qui da mesi e continueremo a rimanerci nei prossimi mesi. Qualsiasi testata giornalistica che diffonda questa notizia senza comprenderne la verità, si prepari ad affrontare un attacco devastante. Vi dimostreremo quanto siete vulnerabili.

Non manca anche un attacco diretto alle ricostruzioni tecniche che sono state diffuse fino ad oggi. Il gruppo ha contestato l’ipotesi che l’incidente di sicurezza abbia riguardato un solo sistema Windows isolato, definendo tale interpretazione superficiale.

Un elemento rilevante riguarda la strategia comunicativa del gruppo. Sul loro canale hanno pubblicato uno screenshot dell’articolo de Il Gazzettino, che riportava le analisi di Red Hot Cyber. Questo dettaglio ci consente di comprendere che il gruppo monitora attentamente la copertura mediatica, e utilizza i contenuti per rafforzare la credibilità.

Nel complesso, questa vicenda non risulta affatto conclusa. Non è ancora chiaro se e come tali sistemi siano stati violati ma è chiaro sicuramente un tema: le infrastrutture critiche sono sempre più al centro di operazioni informatiche, sia da parte di criminali informatici da profitto e sia da parte degli hacktivisti. Va anche aggiunto che è risaputo che le tecnologie OT (Operational Technology) sono molto indietro come sicurezza rispetto alle infrastrutture digitali standard.

La diffusione di software in End Of Life (EoL) da sempre è un tassello chiave di queste violazioni, e occorrerebbero verifiche tecniche e attività di Red team e Audit di sicurezza costanti per poter evitare fenomeni di sfruttamento.

Nel mentre, il livello di rischio su questo tema, sembra tutt’altro che essere rientrato.