Luxottica è la più grande azienda al mondo di occhiali e montature da vista e proprietaria di marchi famosi come Ray-Ban, Oakley, Chanel, Prada, Versace, Dolce e Gabbana, Burberry, Giorgio Armani, Michael Kors e molti altri.

Luxottica Group S.p.A. è presente in oltre 150 paesi nei cinque continenti ed è la più grande produttrice mondiale di montature da vista e da sole. Nel 2012 è risultata essere la prima azienda italiana nel campo della moda per fatturato.

Luxottica ha confermato che un terza parte ha subito una violazione dei dati nel 2021 che ha esposto le informazioni personali di 70 milioni di clienti dopo che questo mese è stato pubblicato gratuitamente un database sui forum di hacking.

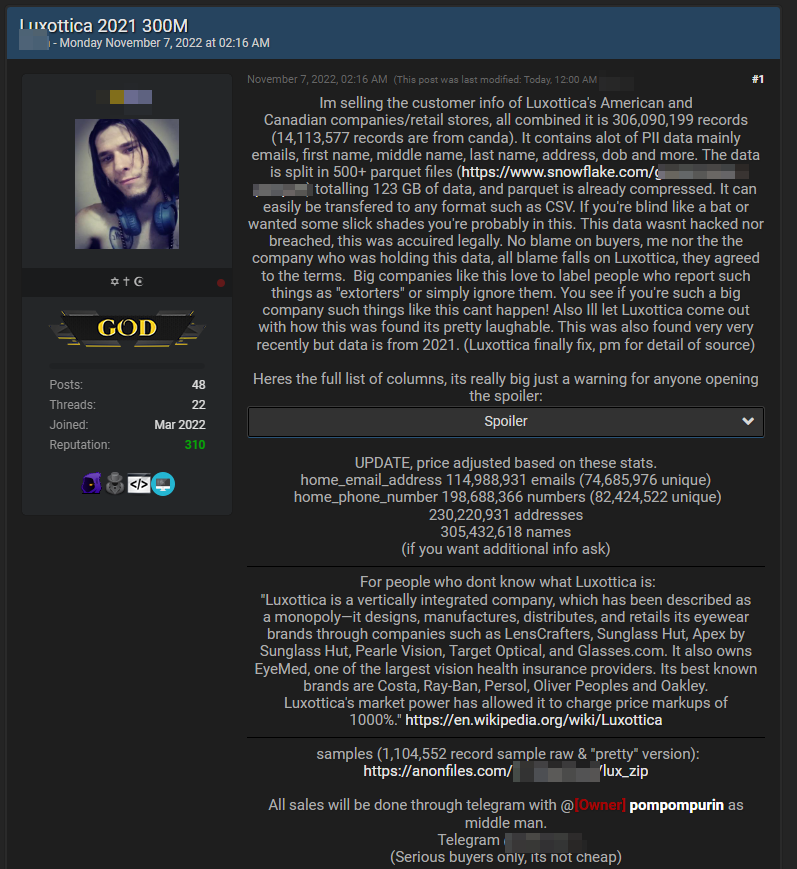

Nel novembre 2022, un membro dell’ormai defunto forum undergound “Breached” ha tentato di vendere quello che sosteneva essere un database del 2021 contenente 300 milioni di record di informazioni personali relative ai clienti Luxottica negli Stati Uniti e in Canada.

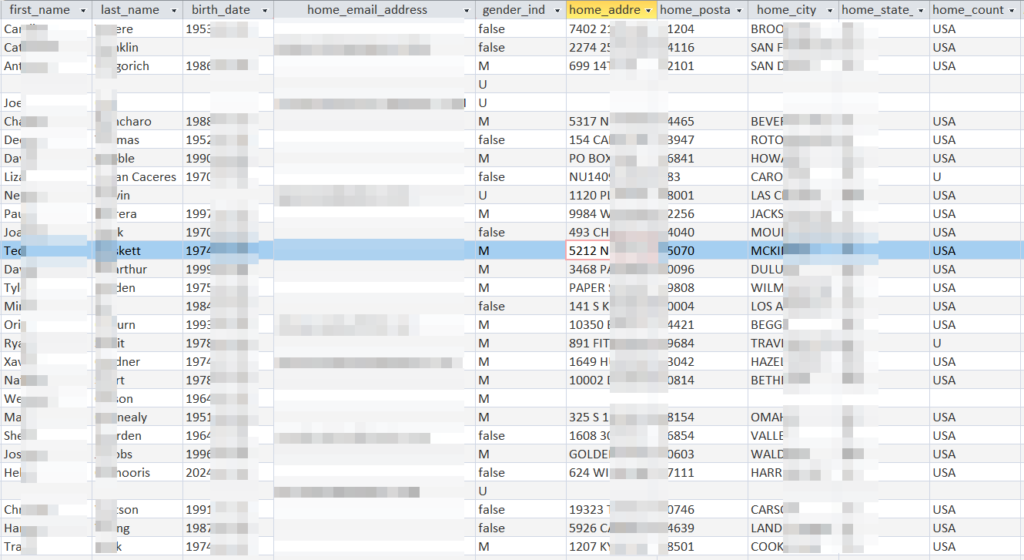

Secondo il venditore, il database conteneva informazioni personali dei clienti, come indirizzi e-mail, nomi e cognomi, indirizzi e data di nascita. Il dump è stato offerto per una vendita privata all’epoca su Breached, quindi non era chiaro se i dati fossero stati rubati in un nuovo attacco o durante due attacchi da cui la società è stata colpita nel 2020.

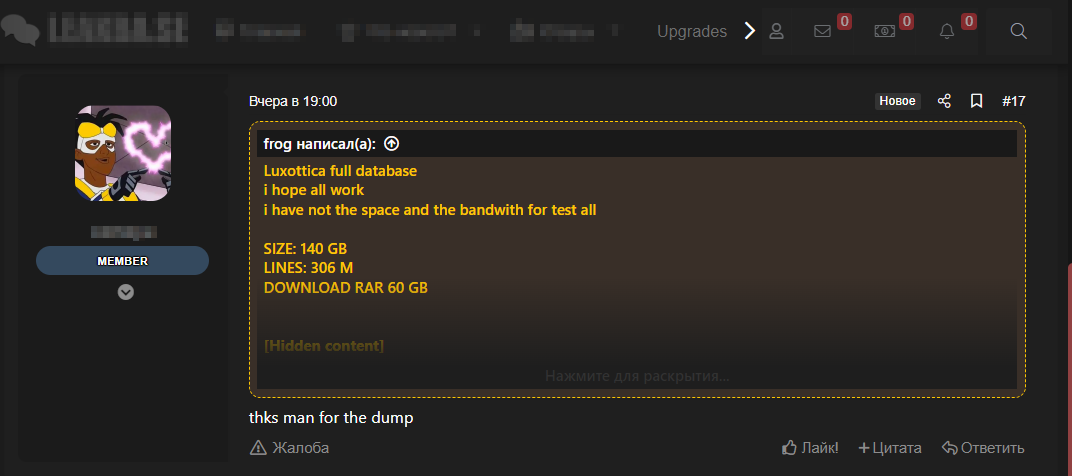

Più recentemente, il database è trapelato nella sua interezza gratuitamente il 30 aprile e il 12 maggio 2023, su diversi forum di hacking, rendendo i dati molto più accessibili agli attori delle minacce.

BleepingComputer ha contattato Luxottica in merito ai dati pubblicati, e l’azienda ha confermato che i dati trapelati provenivano da un incidente di sicurezza che ha avuto un impatto su un appaltatore di terze parti che deteneva i dati dei clienti.

L’azienda ha aggiunto che la sua indagine sull’incidente è ancora in corso. Tuttavia, ha già stabilito che i dati esposti contengono nomi completi di clienti, e-mail, numeri di telefono, indirizzi e date di nascita.

Abbiamo scoperto attraverso le nostre procedure di monitoraggio proattivo che alcuni dati dei clienti al dettaglio, presumibilmente ottenuti tramite una terza parte correlata ai clienti al dettaglio di Luxottica, sono stati pubblicati in un post online.

Abbiamo immediatamente denunciato l'accaduto all'FBI e alla Polizia italiana.

Il proprietario del sito Web in cui sono stati pubblicati i dati è stato arrestato dall'FBI, il sito Web è stato chiuso e le indagini sono in corso. È stata notificata anche l'autorità italiana per la protezione dei dati personali e stiamo valutando altri obblighi di notifica.

Dalla nostra indagine, che è ancora in corso, finora sappiamo che i dati consistono principalmente nei dettagli di contatto del cliente, inclusi nomi, indirizzi, numeri di telefono, e-mail e date di nascita.

I dati non includono informazioni finanziarie individuali, numeri di previdenza sociale, dati di accesso o password o altre informazioni che potrebbero compromettere la sicurezza dei nostri clienti.

EssilorLuxottica rimane fiduciosa che i suoi sistemi non siano stati violati e che la sua rete rimanga sicura". -LuxotticaEssilorLuxottica S.A. è una multinazionale italo-francese verticalmente integrata, con sede a Parigi e fondata il 1º ottobre 2018 a seguito della fusione tra l’italiana Luxottica e la francese Essilor. È tra i principali gruppi nella progettazione, produzione e commercializzazione di lenti oftalmiche, apparecchiature ottiche ed occhiali da vista e da sole.

In questo periodo storico, molto spesso stiamo assistendo a continue perdite “collaterali” dovute a problematiche che non avvengono con esfiltrazioni dirette dalle infrastrutture IT delle aziende, ma da aziende di terze parti. Tutto questo ci porta all’attenzione che i fornitori possono essere oggi il “tallone di Achille” sia nella produzione che nella sicurezza informatica aziendale e occorre prestarne la massima attenzione.

Gli attacchi supply chain possono avvenire in variegate forme: vulnerabilità sui sistemi, malware, impiegati infedeli e possono portare anche a problemi del fermo delle linee produttive causando danni in cascata con ricadute devastanti. Le attività di controllo da applicare alle terze parti è una pratica fondamentale, oltre a poggiare i contratti su clausole contrattuali specifiche che regolamentino la sicurezza informatica.

Ne consegue che oggi più che mai occorre investire sull’approfondire tutto questo, in quanto sui giornali ci va il brand dell’azienda cliente, oltre che il fornitore.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…