Il 20 settembre scorso abbiamo riportato di un attacco informatico che ha paralizzato diversi aeroporti europei tra cui Bruxelles, Berlino e Londra-Heathrow. Si è trattato di un attacco alla supply chain, che ha sfruttato la compromissione di un fornitore terzo, con effetti a cascata su tutta l’infrastruttura operativa aeroportuale.

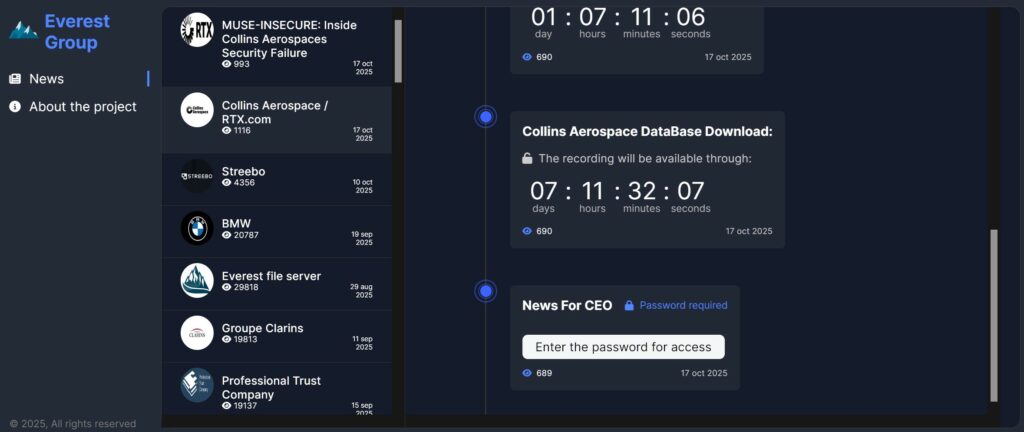

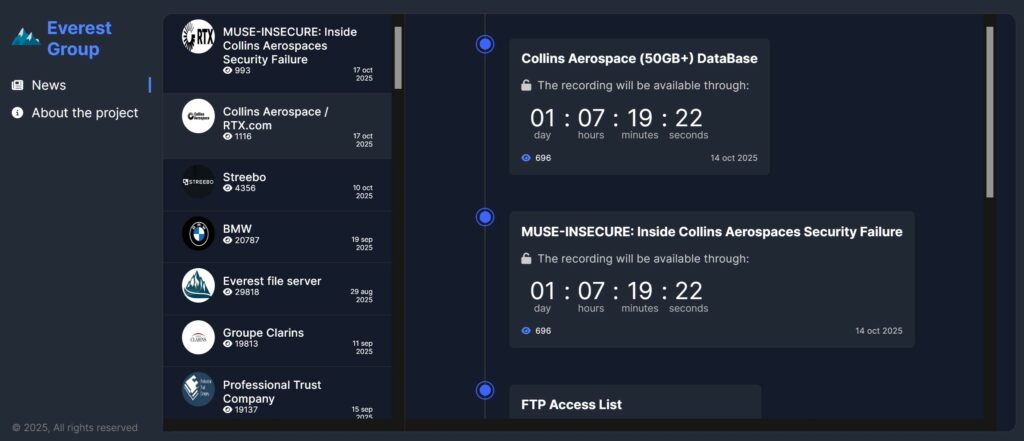

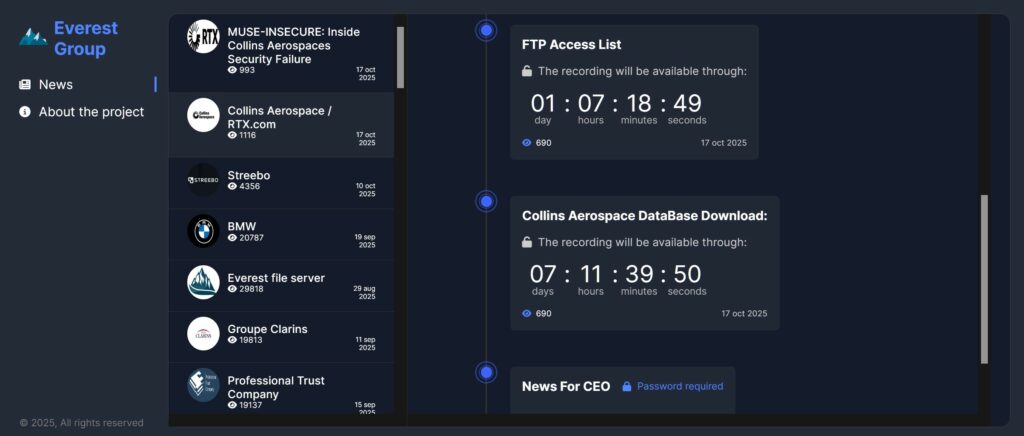

Nelle ultime ore, sul portale ufficiale della cyber gang Everest Ransomware, è comparsa una nuova sezione dedicata a Collins Aerospace (RTX) — uno dei principali fornitori mondiali nel settore aerospaziale e difensivo — con accanto a una serie di timer e annunci relativi alla pubblicazione di dati riservati.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Le schermate mostrano riferimenti a “Database da oltre 50 GB” e “FTP Access List”, con countdown che indicano il tempo rimanente prima della diffusione pubblica dei materiali rubati, in caso di mancato pagamento.

Secondo le informazioni finora disponibili, gli attacchi avrebbero interessato sistemi informatici legati alla gestione logistica e alla sicurezza aeroportuale, provocando ritardi e blocchi in diversi scali europei. Gli analisti ritengono che si tratti di un’estensione mirata della campagna di Everest volta a colpire il comparto aerospaziale e della difesa, un settore già nel mirino del gruppo per il suo valore strategico e la sensibilità dei dati trattati.

Come di consueto, Everest pubblica progressivamente i dati esfiltrati sul proprio portale del dark web. Se l’azienda colpita non accetterà di pagare il riscatto, il gruppo inizierà a rilasciare documenti riservati, credenziali FTP, archivi di database e comunicazioni interne, rendendoli pubblicamente accessibili.

Questo schema punta a esercitare una pressione mediatica e reputazionale, costringendo la vittima a negoziare. Everest è un gruppo di cybercriminali attivo dal 2020, noto per condurre attacchi ransomware mirati contro aziende di alto profilo, enti pubblici e infrastrutture critiche.

Il loro modus operandi segue lo schema del “double extortion”: dopo aver compromesso le reti informatiche delle vittime, gli attori malevoli cifrano i dati e minacciano di pubblicarli online se il riscatto non viene pagato.

L’episodio evidenzia ancora una volta la vulnerabilità delle infrastrutture digitali europee e la capacità dei gruppi ransomware di colpire obiettivi ad alto impatto operativo.

Gli esperti di sicurezza sottolineano l’urgenza di potenziare i meccanismi di cyber threat intelligence, monitoraggio delle reti e gestione delle crisi digitali, per ridurre i tempi di risposta in caso di attacchi su larga scala.