Una nuova minaccia si aggira, usando la nostra più grande debolezza: l’abitudine.

Quante volte, infatti, capita di ritrovarsi a cliccare su caselle di verifica senza pensarci due volte? Ora, pare che i malintenzionati abbiano creato una nuova campagna malware, che utilizza finti CAPTCHA per indurre l’utente a eseguire comandi sul proprio pc. Insomma, è come se l’utente fosse stato raggirato e, senza rendersene conto, avesse aperto la porta dei propri dati a degli sconosciuti.

L’attacco non si limita a un semplice clic, ma richiede una manipolazione manuale da parte della vittima, un dettaglio che rende l’infezione particolarmente efficace nel superare le difese costruite per rilevare minacce ovvie.

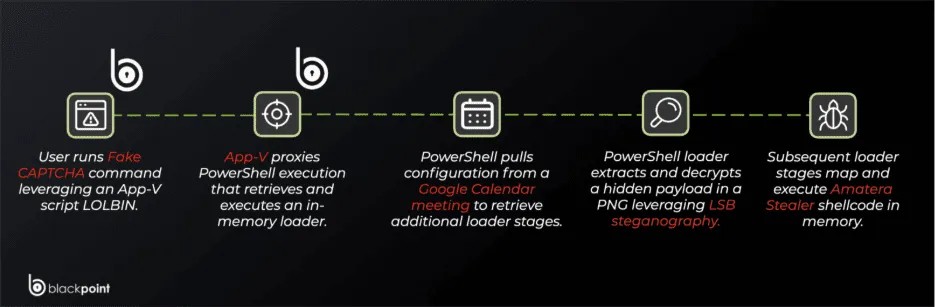

Tutto inizia con un messaggio di ingegneria sociale che invita l’utente a dimostrare di non essere un robot. Invece di selezionare immagini, alla vittima viene chiesto di incollare ed eseguire manualmente un comando nella finestra di dialogo “Esegui” di Windows. Questo passaggio critico permette agli aggressori di avviare una catena di infezione che sfrutta strumenti legittimi del sistema operativo per apparire come una normale attività di amministrazione.

Per eludere i controlli, i cybercriminali utilizzano una tecnica che si appoggia a componenti fidati. Invece di lanciare direttamente PowerShell, l’attacco viene veicolato attraverso uno script legittimo di Windows chiamato SyncAppvPublishingServer.vbs. Questo componente, normalmente dedicato alla gestione di applicazioni virtualizzate, funge da “LOLBIN” (Living Off the Land Binary) per controllare le modalità di inizio dell’esecuzione.

Attraverso questo metodo, il processo appare come un’attività di sistema ordinaria, permettendo al codice malevolo di scivolare oltre gli ambienti di monitoraggio.

La campagna è progettata per attivarsi solo quando l’utente esegue i passaggi manuali richiesti; in caso contrario, il processo si arresta silenziosamente. Questo comportamento strategico rende molto più complessa l’analisi del malware da parte dei sistemi di sicurezza che cercano di identificare payload sospetti in modo automatico.

Una delle caratteristiche distintive di questa operazione è l’abuso di infrastrutture cloud fidate. Una volta confermata la presenza di una vittima, il malware non contatta un server sospetto, ma scarica la propria configurazione da un file pubblico ospitato su Google Calendar. Utilizzando un file standard in formato .ics, gli aggressori possono mantenere flessibile la logica di consegna senza dover modificare i file già inviati.

L’uso di un servizio così comune garantisce che il traffico di rete sembri del tutto innocuo agli strumenti di difesa. Questa scelta operativa permette ai criminali di sfruttare l’infrastruttura di terze parti per gestire le fasi dell’attacco, mantenendo il controllo sulle istruzioni che il malware deve seguire. Si tratta di un metodo efficace per nascondere le direttive malevole all’interno di un flusso di dati che la maggior parte delle aziende considera sicuro.

L’ultima fase della consegna sfrutta la steganografia per nascondere il codice dannoso. Il malware scarica immagini PNG apparentemente benigne da siti di hosting pubblici. All’interno dei pixel di queste foto è celato un payload crittografato che viene estratto, decifrato e decompresso interamente nella memoria del computer. Questo significa che l’esecuzione passa da PowerShell a codice nativo senza lasciare tracce evidenti.

Il risultato finale è l’attivazione di Amatera Stealer, un software progettato per raccogliere credenziali e dati dai browser delle vittime. Sebbene il payload sia una minaccia nota, è il metodo di distribuzione a preoccupare gli esperti. La combinazione di script Microsoft e Google Calendar ottimizza l’affidabilità dell’attacco, assicurando che funzioni solo quando previsto.

Secondo la ricerca pubblicata da Blackpoint SOC, questa campagna dimostra una ricerca deliberata della massima invisibilità lungo l’intera catena di infezione.