Spesso abbiamo citato questa frase: “Combattere il cybercrime è come estirpare le erbacce: se non le estirpi completamente rinasceranno, molto più vigorose di prima” e mai come ora risulta essere attuale.

Dopo mesi di silenzio e la confisca del dominio breachforums.sh da parte dell’FBI, la comunità underground del cybercrime torna a far parlare di sé: BreachForums è tornato online.

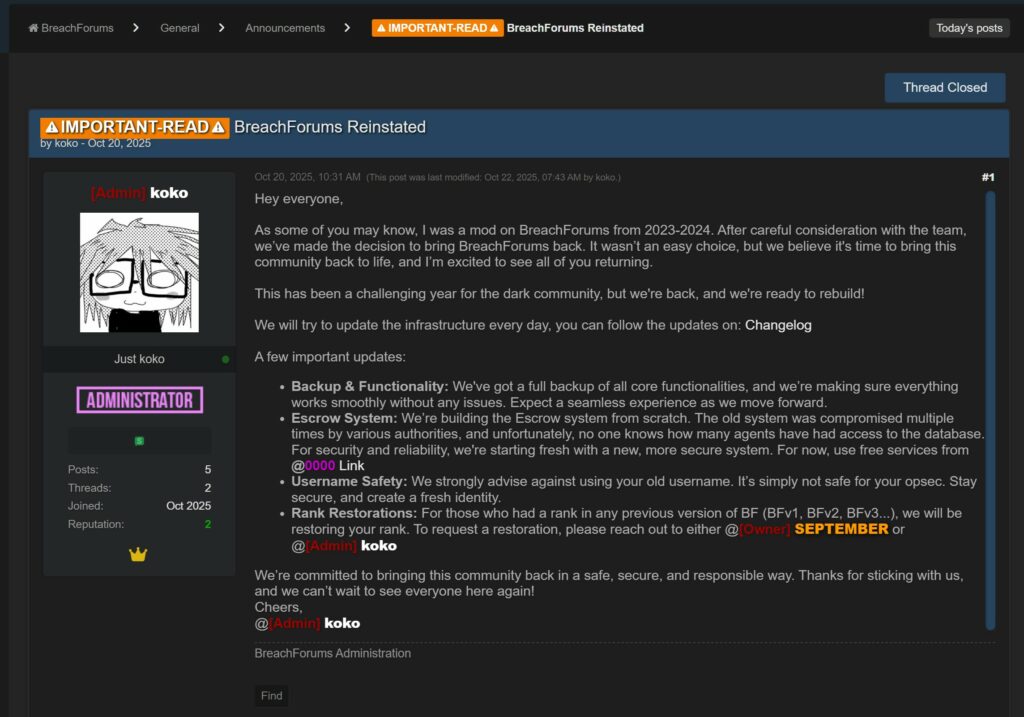

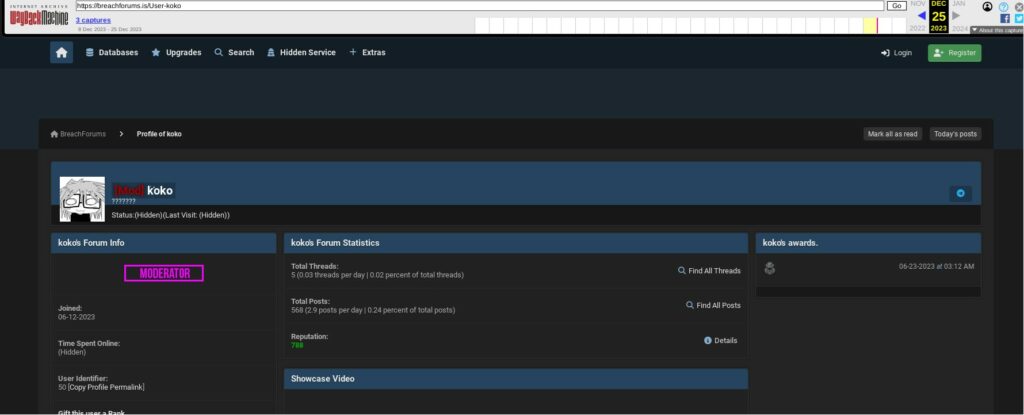

L’annuncio è stato pubblicato il 20 ottobre 2025 dall’utente e moderatore koko, che in un post ufficiale ha comunicato la riapertura della piattaforma e il rilancio della sua infrastruttura, promettendo «una ricostruzione sicura e responsabile della community».

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati.

Nel messaggio, koko afferma di essere stato moderatore tra il 2023 e il 2024 e di aver deciso, insieme al team, di “riportare in vita BreachForums”.

Il post cita aggiornamenti tecnici come il ripristino completo dei backup, la ricostruzione da zero del sistema di escrow (dopo che il precedente era stato compromesso da autorità e infiltrazioni), e nuove misure per la sicurezza degli utenti e la gestione dei rank.

L’amministratore consiglia inoltre di non utilizzare i vecchi username, invitando gli utenti a creare nuove identità per motivi di opsec (operational security).

Per comprendere la portata del ritorno di BreachForums, è necessario ripercorrere la sua genealogia.

Tutto parte da Raid Forums, un forum nato anni fa come punto di incontro per hacker e criminali informatici, dove si scambiavano dati rubati, exploit e informazioni sensibili.

Negli anni, Raid Forums divenne un’istituzione nella comunità underground, ma anche un prezioso osservatorio per ricercatori di sicurezza e forze dell’ordine.

Nel 2022, un’operazione internazionale portò alla chiusura di Raid Forums e all’arresto del suo fondatore. Da quella diaspora nacque la prima incarnazione di BreachForums (MKI), che si presentava come il suo erede naturale.

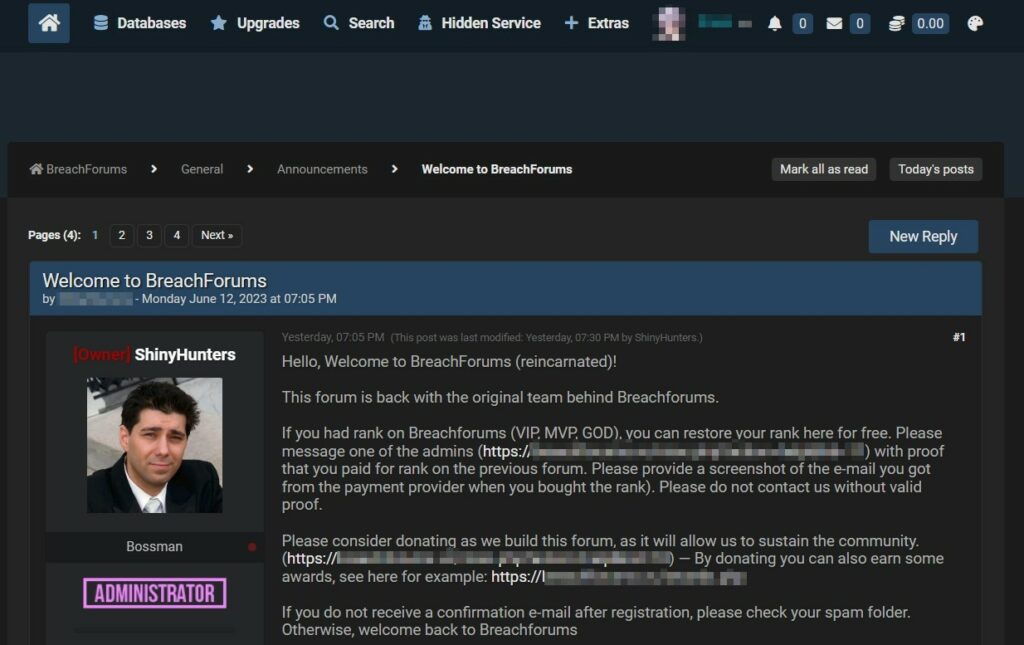

L’amministratore di quella versione, Brian Fitzpatrick alias PomPomPurin, venne però arrestato nel marzo 2023. L’FBI chiuse il forum e sequestrò i server. Tuttavia, pochi mesi dopo, uno degli ex membri – conosciuto come Baphomet – dichiarò di avere un backup della piattaforma e avviò BreachForums MKII, promettendo di ricostruirlo su basi più sicure.

Questa seconda istanza rimase attiva fino al giugno 2024, quando, a seguito di una fuga di dati della Europol pubblicata da IntelBroker (anch’egli membro del gruppo ShinyHunters), il sito fu nuovamente sequestrato.

Anche il canale Telegram associato, Jacuzzi, fu chiuso dalle autorità, ma poco dopo riapparve con il nome Jacuzzi 2, simbolo di una resilienza quasi leggendaria nel mondo del cybercrime.

BreachForums è da sempre legato a ShinyHunters, uno dei gruppi di hacking più noti degli ultimi anni, coinvolto in massicce violazioni ai danni di Microsoft, Banco Santander, Ticketmaster, Tokopedia e altre grandi aziende globali.

Formatisi nel 2020, gli ShinyHunters si sono guadagnati una reputazione per la quantità e la portata dei dati rubati, spesso venduti o distribuiti proprio su BreachForums.

Alcuni membri sono stati arrestati – come Sébastien Raoult, estradato dal Marocco verso gli Stati Uniti – ma il gruppo, o ciò che ne resta, continua a operare in forme più decentralizzate e difficilmente tracciabili.

La riapertura annunciata da koko segna un ritorno sulla clearnet, rendendo l’accesso al forum più semplice e immediato, senza passare dalla rete Tor. Una scelta che, se da un lato facilita la partecipazione, dall’altro espone il sito a un monitoraggio costante da parte delle autorità.

Nel suo post, koko sottolinea l’impegno a rendere BreachForums «un luogo sicuro e responsabile». Un’affermazione che stride con la lunga storia della piattaforma, epicentro dello scambio di credenziali rubate, database aziendali compromessi e informazioni personali di milioni di utenti.

Nonostante ciò, la risposta della comunità underground è stata immediata: molti vecchi utenti si sono già riversati sulla nuova istanza, mentre sui canali Telegram legati al forum circolano messaggi di entusiasmo e nostalgia per “il ritorno del vecchio Breach”.

Il ritorno di BreachForums dimostra ancora una volta come il cybercrime sia un ecosistema estremamente resiliente. Ogni volta che un forum viene chiuso, ne emerge un altro, più difficile da colpire, più decentralizzato e più sofisticato dal punto di vista operativo.

Le forze dell’ordine continueranno a inseguire i nuovi amministratori, ma la storia insegna che dove c’è domanda di dati rubati, ci sarà sempre qualcuno disposto a offrirli.

Il nuovo corso di BreachForums si presenta come una rinascita tecnica e ideologica, ma resta da vedere quanto durerà prima che un nuovo sequestro ne decreti la fine. In un panorama dove la sicurezza informatica e il cybercrime sono in continua evoluzione, questa ennesima resurrezione è l’ennesimo monito: la lotta al crimine digitale non è mai davvero finita.