Le autorità americane hanno arrestato un black hacker di 19 anni associato al noto gruppo Scattered Spider. Il sospettato è legato all’hacking di un istituto finanziario senza nome e di due società di telecomunicazioni.

Secondo le forze dell’ordine , il detenuto Remington Goy Ogletree, noto anche online come remi, si è infiltrato nelle reti di tre società senza nome. Per farlo, ha utilizzato le credenziali dei propri dipendenti, rubate tramite attacchi di phishing (sia testuali che vocali). Ad esempio, secondo quanto riferito, si è spacciato per un impiegato del supporto tecnico, inducendo le vittime a siti di phishing che chiedevano loro di inserire le proprie credenziali.

Nel febbraio di quest’anno, durante una perquisizione nella casa di Ogletree, l’FBI ha trovato molte prove di attività criminale sull’iPhone che gli era stato sequestrato. Inclusi: screenshot di messaggi di phishing e pagine di phishing che raccolgono credenziali, nonché screenshot di portafogli crittografici contenenti decine di migliaia di dollari in criptovaluta.

L’istituto finanziario vittima di un attacco informatico ha informato l’FBI che circa 149 dei suoi dipendenti sono stati oggetto di attacchi di phishing (tra ottobre 2023 e novembre 2023). Nell’ambito degli attacchi hanno cercato di attirare le persone su pagine di phishing mascherate da risorse dell’azienda stessa.

“L’analisi degli screenshot dei messaggi di phishing ha rivelato email progettate per indurre in errore i dipendenti a fornire le proprie credenziali. Ciò includeva messaggi fraudolenti secondo cui “i pacchetti di benefici per i dipendenti sono stati aggiornati” e che “gli orari di lavoro sono stati modificati”, affermano i documenti giudiziari. “Altre e-mail di phishing informavano i dipendenti di aver ricevuto una “richiesta HR” o un “aggiornamento del profilo VPN”.

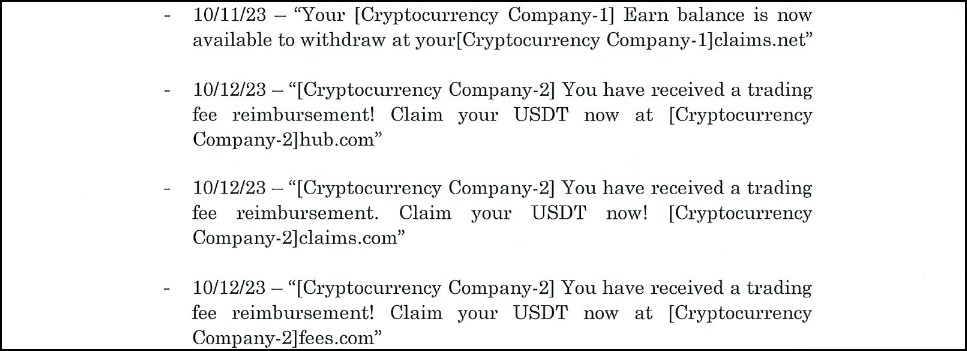

Inoltre, secondo l’indagine, tra ottobre 2023 e maggio 2024, Ogletree ha utilizzato il suo accesso ai sistemi di società di telecomunicazioni anonime per inviare più di 8,6 milioni di SMS di phishing indirizzati a utenti in tutti gli Stati Uniti. L’obiettivo di questa campagna su larga scala era rubare la criptovaluta.

Nell’ottobre 2023 Trend Micro ha riferito che alcuni di questi attacchi erano rivolti a clienti di piattaforme di criptovaluta come Gemini e KuCoin e che gli aggressori hanno utilizzato i domini yourgeminiclaims[.]net e kucoinclaims[.]com negli attacchi.

Vale la pena notare che durante l’interrogatorio, Ogletree ha detto all’FBI di conoscere “persone che commettono tutti i tipi di crimini” e “membri chiave di Scattered Spider“. Ha aggiunto inoltre che il gruppo di hacker criminale attacca soprattutto le aziende coinvolte nell’outsourcing dei processi aziendali, perché sono molto meno protette dei loro clienti.

Scattered Spider è conosciuto anche con altri nomi: Starfraud, Octo Tempest, Muddled Libra 0ktapus (Group-IB), UNC3944 (Mandiant) e Scatter Swine (Okta).

Si ritiene che il gruppo sia attivo dal 2022 e i suoi attacchi a sfondo finanziario si rivolgano principalmente a organizzazioni che operano nei settori della gestione delle relazioni con i clienti (CRM), dell’outsourcing dei processi aziendali, delle telecomunicazioni e della tecnologia.

In genere, il gruppo utilizza complessi schemi di ingegneria sociale, che spesso portano allo scambio di SIM. In particolare, Scattered Spider è noto per i suoi attacchi utilizzando i ransomware BlackCat (Alphv), Qilin e RansomHub, anche contro MGM Resorts e la catena di casinò Caesars Entertainment .

Lo scorso autunno, gli specialisti di Mandiant avevano avvertito che Scattered Spider aveva violato almeno 100 organizzazioni, per lo più situate negli Stati Uniti e in Canada. Allo stesso tempo, anche allora, gli specialisti della sicurezza informatica sono giunti alla conclusione che la composizione principale di Scattered Spider erano adolescenti di lingua inglese di età compresa tra 16 e 22 anni.