I ricercatori hanno lanciato l’allarme: due estensioni di Chrome (QuickLens e ShotBird) sono diventate dannose dopo essere state rivendute a nuovi proprietari. Le estensioni, precedentemente di proprietà di uno sviluppatore noto come BuildMelon, ora iniettano codice arbitrario, raccolgono dati degli utenti e tentano di diffondere malware tramite falsi aggiornamenti.

Come scoperto dagli specialisti di Annex Security e dal ricercatore di sicurezza monxresearch-sec , entrambe le estensioni inizialmente svolgevano le funzioni pubblicizzate: QuickLens consentiva le ricerche tramite Google Lens, mentre ShotBird veniva commercializzato come uno strumento per la creazione di immagini e screenshot professionali con elaborazione locale.

ShotBird ha persino ricevuto l’etichetta “In evidenza” nel Chrome Web Store nel gennaio 2025.

Tuttavia, a un certo punto, entrambe le estensioni hanno cambiato proprietario.

Lo sviluppatore ha messo in vendita QuickLens su ExtensionHub appena due giorni dopo la pubblicazione dell’estensione e il 1° febbraio 2026 l’account è diventato il nuovo proprietario: [email protected].

ShotBird, a sua volta, ha cambiato proprietario il mese scorso.

L’aggiornamento dannoso di QuickLens, rilasciato il 17 febbraio 2026, ha mantenuto le funzionalità originali dell’estensione, aggiungendo però alcuni “bonus” indesiderati. L’estensione ha iniziato a rimuovere le intestazioni di protezione (come X-Frame-Options) dalle risposte HTTP, consentendole di aggirare la CSP e caricare script arbitrari. Inoltre, QuickLens ha iniziato a raccogliere dati utente (paese, sistema operativo e browser) e a richiedere un payload JavaScript da un server esterno ogni cinque minuti.

Come spiega Annex Security, il codice dannoso non è presente nei file sorgente dell’estensione, ma viene memorizzato nella memoria locale del browser, scaricato dal server di comando e controllo ed eseguito al volo.

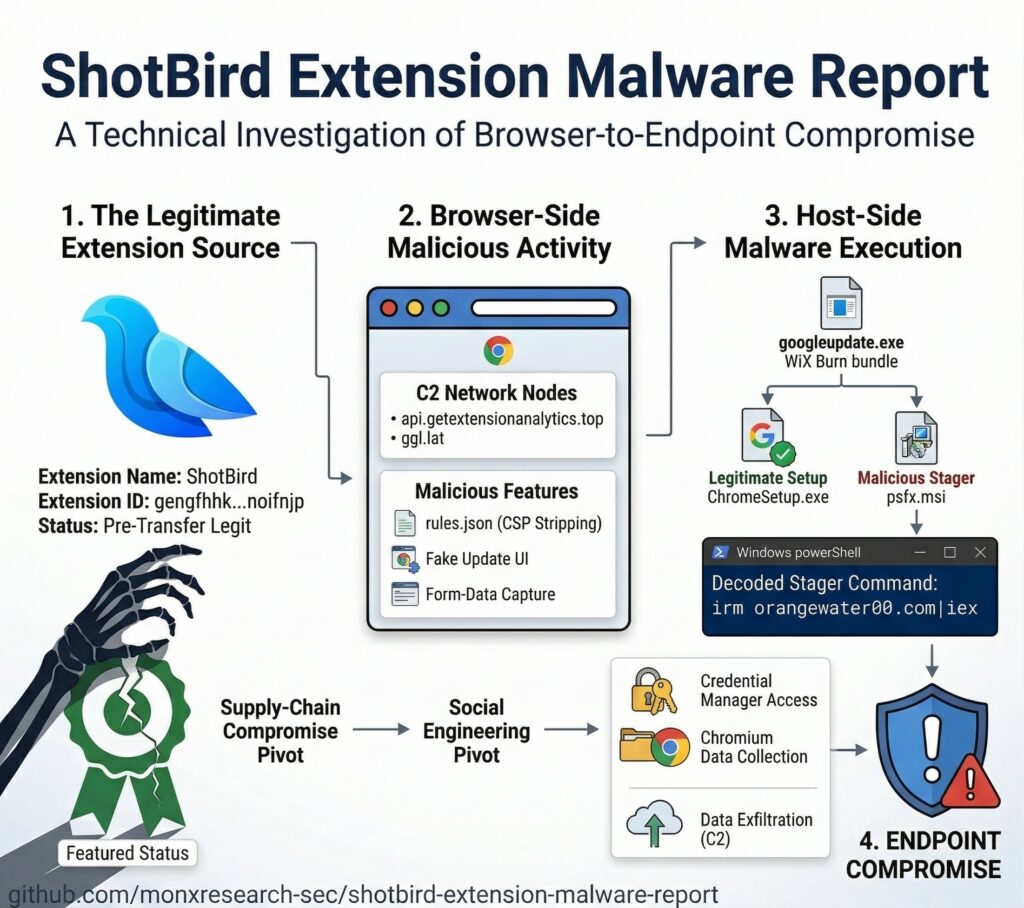

Nel caso di ShotBird, l’estensione mostra alla vittima un falso messaggio di aggiornamento di Chrome e, tramite un attacco ClickFix, induce l’utente ad aprire la finestra di dialogo Esegui di Windows, avviare cmd.exe e incollare un comando PowerShell. Questo scarica il file eseguibile googleupdate.exe sul computer della vittima. Una volta eseguito, il malware intercetta i dati inseriti nei moduli delle pagine web (password, PIN, informazioni sulla carta di credito e token) e ruba password e cronologia di navigazione salvate in Chrome.

I ricercatori ritengono che lo stesso hacker sia dietro entrambe le estensioni: ciò è dimostrato dall’architettura di controllo identica, ClickFix, e dal vettore di attacco stesso, che consiste nel cambiare il proprietario delle estensioni.