Microsoft ha corretto una nuova vulnerabilità nel protocollo di comunicazione RPC (Remote Procedure Call) di Windows che ha suscitato grande preoccupazione tra i ricercatori di sicurezza a causa della sua ubiquità e della potenziale portata degli attacchi informatici che diventeranno possibili dopo la comparsa dell’exploit.

La vulnerabilità (CVE-2022-26809) è stata corretta il 12 aprile come parte del Patch Tuesday mensile.

Il problema è contrassegnato come critico perché consente a un utente malintenzionato remoto non autorizzato di eseguire codice da remoto.

Sfruttando la vulnerabilità, un utente malintenzionato sarà in grado di eseguire qualsiasi comando con privilegi del server RPC, che in molti casi sono elevati al livello di sistema e forniscono pieno accesso amministrativo al dispositivo attaccato.

RPC è un protocollo di comunicazione che consente ai processi di comunicare tra loro anche se tali programmi sono in esecuzione su un dispositivo diverso. RPC consente ai processi su dispositivi diversi di comunicare mentre gli host RPC sono in attesa di connessioni remote sulle porte TCP, il più delle volte 445 e 135.

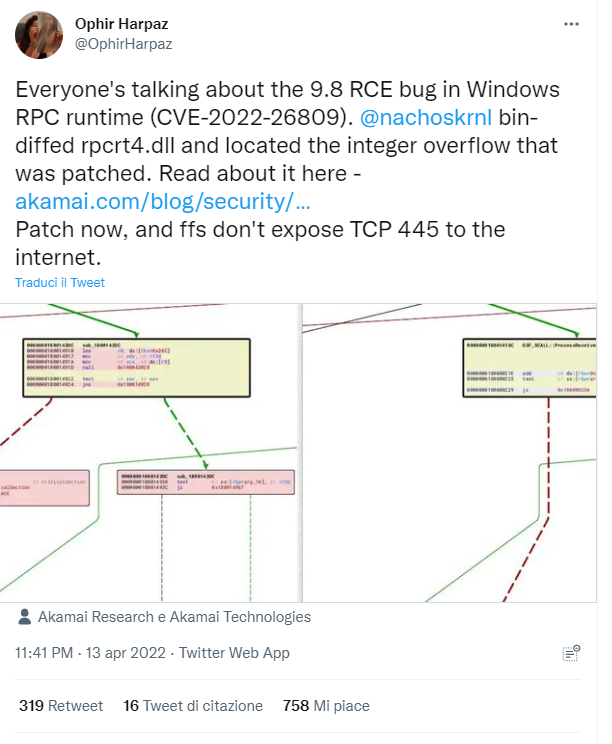

Dopo il rilascio delle patch, i ricercatori di sicurezza hanno rapidamente compreso il potenziale di sfruttamento della vulnerabilità. Secondo loro, il problema premette attacchi su larga scala come il worm Blaster nel 2003 e WannaCry nel 2017.

I ricercatori hanno già iniziato a pubblicare i risultati della loro ricerca sulla vulnerabilità, che può essere utilizzata dagli hacker per creare un exploit. Ad esempio, gli specialisti di Akamai hanno rintracciato il bug in un buffer overflow nella DLL rpcrt4.dll.

La buona notizia è che solo alcune configurazioni RPC sono vulnerabili.

L’analista di CERT/CC Will Dormann ha raccomandato agli amministratori di bloccare la porta 445 sul perimetro della rete per impedire ai server vulnerabili di raggiungere Internet.

Il blocco della porta proteggerà non solo da attacchi esterni, ma anche da possibili worm di rete che cercheranno di sfruttare la vulnerabilità. Tuttavia, se non si installano le patch di Microsoft, i dispositivi saranno comunque vulnerabili agli attacchi degli hacker che già stanno lavorando a questo nuovo exploit.

Poiché la vulnerabilità è l’ideale per il movimento laterale sulla rete, gli operatori di ransomware potrebbero presto trarne vantaggio.

Si raccomanda quindi di aggiornare i sistemi prima che parta lo sfruttamento.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…